本周資安新聞週報重點摘要,本文分享上週資安新聞及事件。你將會看到新聞的簡短摘要及原文連結來閱讀更詳細的見解。

資安趨勢部落格一周精選

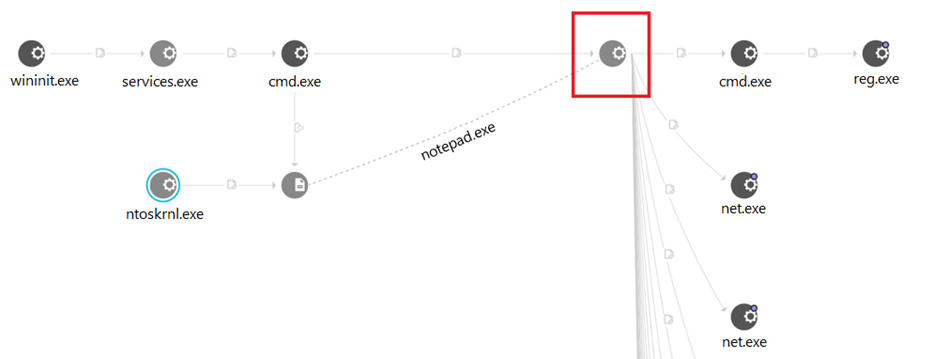

- 剖析FBI 向企業發出警告的DoppelPaymer 勒索病毒

- 2021 年最重要的雲端資安問題

- 《重大勒索病毒分析》RansomExx ,為何攻擊企業又快又猛?新變種專門攻擊 Linux 伺服器

- 開放原始碼軟體如何變成木馬程式?如何成目標式攻擊武器?

- 不小心打開可疑郵件附件或連結該怎麼辦?

- 雲端安全的秘訣是…

- 雲端運算時代的供應鏈攻擊:風險、如何防範,以及確保後端基礎架構安全的重要

資安新聞精選

防疫遠距上班 家庭網路成企業資安破口 不給錢就公布 竊資型勒索橫行 網管人

不給錢就公布 竊資型勒索橫行 網管人

Trend Micro Cloud One 服務平台新增進階雲端原生容器防護 CompoTech Asia 電子與電腦

SolarWinds公布供應鏈攻擊事故流程,並揭露新發現的惡意程式Sunspot iThome

駭客繞過多因素驗證駭入雲端系統帳號,可能和SolarWinds攻擊有關 iThome

SolarWinds供應鏈攻擊的肇事源頭為Sunspot惡意程式 iThome

趨勢科技公布2021資安預測 三大重點需注意 CIO IT經理人

2020資安重大事件回顧 iThome

卡普空:去年11月駭客可能取得了39萬用戶資料 iThome

Google揭露串連Chrome/Windows零時差漏洞、Android已知漏洞的攻擊行動 iThome

中國行銷業者「笨鳥」外洩2億名社交網路用戶資料 iThome

歐洲藥品管理局:駭客盜走的COVID-19藥物與疫苗文件已流落網路 iThome

Google內部也用SolarWinds遭駭產品但未受影響 iThome

數位身分證應給人民有自由的選擇 國家政策研究基金會

【2021資安大預測】趨勢10:製造業資安|駭客鎖定製造業發動目標式勒索和DDoS攻擊,成為新常態 iThome

繼續閱讀