當加密勒索軟體在北美和歐洲等地猖獗時,我們也注意到這些區域之外也出現了感染狀況。像是Critroni或Curve-Tor-Bitcoin(CTB)Locker,一種舊的crypto-locker變種也在亞洲出現。雖然出現在這些新地區的偵測數量還沒有那麼大,但這可能是不久將來出現更大量加密勒索軟體攻擊的前兆。

什麼是加密勒索軟體?

它是一種勒索軟體,會加密使用者系統或檔案以勒索金錢。這會阻止使用者存取自己的檔案或電腦。

[更多資訊:勒索軟體基礎:它是什麼及它如何運作]

CTB Locker和其他加密勒索軟體有何不同?

- CTB Locker一般會要求使用者支付3比特幣(約95美元)

- 它不需要網路去加密檔案;即便沒有連網也可以運作。

- 它通常會提供免費解密五個檔案。

- 它會延長加密檔案的贖金期限。

- 它的勒贖訊息提供受害者其他語言選項。

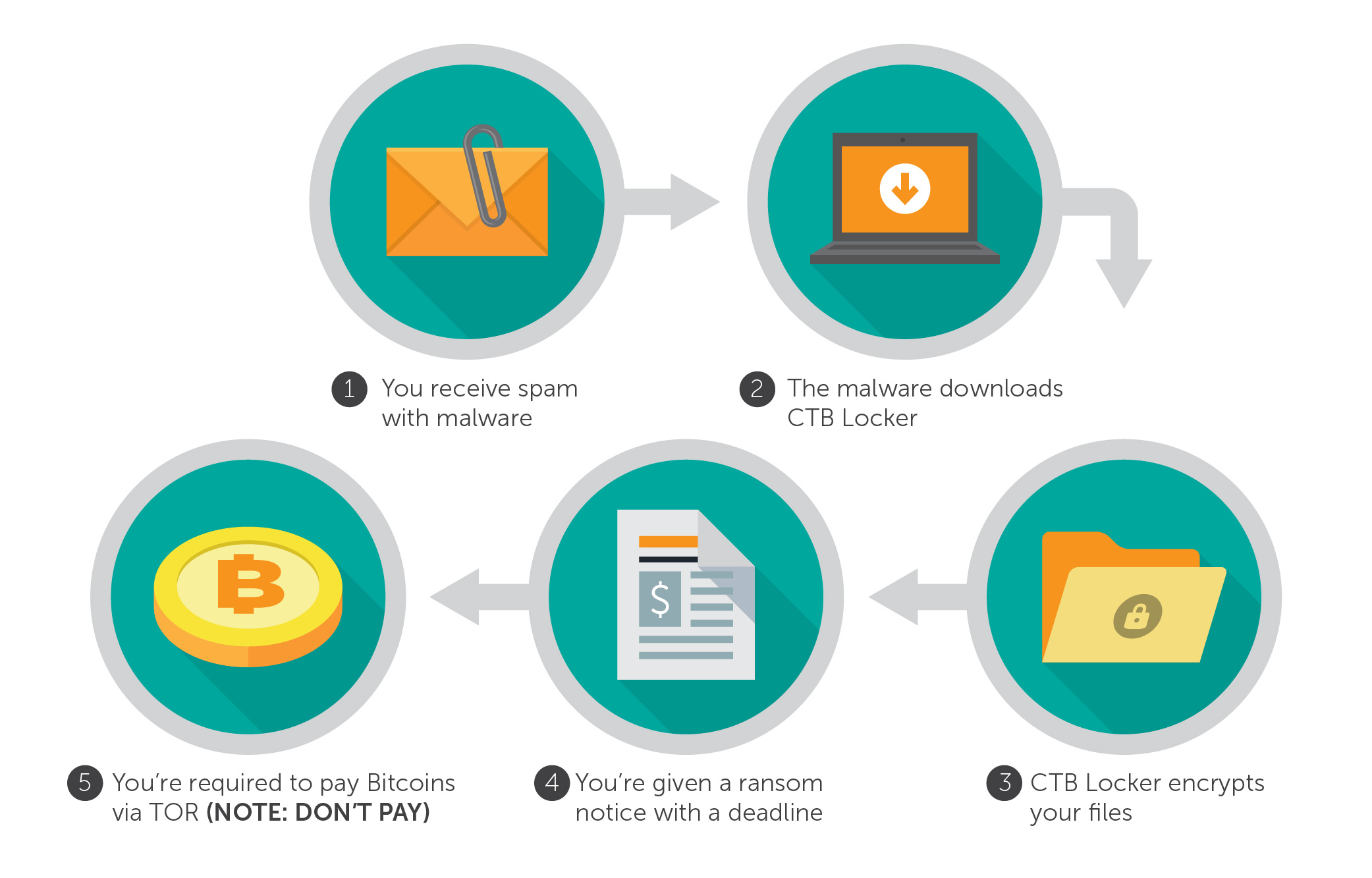

使用者怎麼感染到CTB Locker?

- 受害者收到帶有惡意軟體的垃圾郵件。

- 惡意軟體下載CTB Locker。

- CTB Locker加密受害者的檔案。

- 受害者收到勒贖訊息和支付期限。

- 受害人接著需要透過TOR支付比特幣。

CTB Locker對新地區的的影響如何?

以下是美國和歐洲以外最受影響的國家。受到攻擊的原因可能各不相同,但最可能的是不好的網路瀏覽習慣和缺乏適當且更新的安全解決方案。

- 印度

- 泰國

- 印尼

- 臺灣

- 越南

- 馬來西亞

- 菲律賓

- 澳洲

- 香港

- 韓國

- 新加坡

- 紐西蘭

萬一使用者系統受到感染,仍然可以取回其資料嗎?

雖然經由付出贖金來重新取回資料的承諾很誘人,但不該這麼做。就算付錢,要取回被加密資料的可能性也很小。防護這類勒索軟體攻擊最好的方法是預防。

使用者如何避免系統感染CTB Locker?

他們可以做到下列幾點:

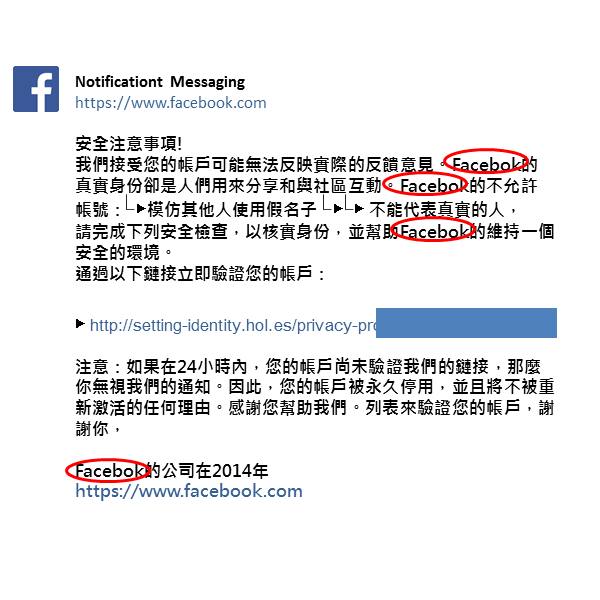

- 避免點入可疑連結。

- 備份重要資料。

- 檢查電子郵件寄件者。

- 仔細檢查郵件內容。

- 確保軟體更新。

@原文出處:Crypto-Ransomware Spreads into New Territories

《 想了解更多關於網路安全的秘訣和建議,只要到趨勢科技粉絲網頁 或下面的按鈕按讚 》

《提醒》將滑鼠游標移動到粉絲頁右上方的「已說讚」欄位,勾選「搶先看」選項,最新貼文就會優先顯示在動態消息頂端,讓你不會錯過任何更新。

▼ 歡迎加入趨勢科技社群網站▼

【推薦】防毒軟體大評比: 惡意程式防禦力 PC- cillin雲端版榮獲第一名!

【推薦】PC-cillin 雲端版 榮獲世界著名防毒評鑑機構高度評比

趨勢科技PC-cillin雲端版 ,榮獲 AV-TEST 「最佳防護」獎,領先28 款家用資安產品防毒軟體 ,可跨平台同時支援安裝於Windows、Mac電腦及Android、iOS 智慧型手機與平板電腦,採用全球獨家趨勢科技「主動式雲端截毒技術」,以領先業界平均 50 倍的速度防禦惡意威脅!即刻免費下載

趨勢科技PC-cillin雲端版 ,榮獲 AV-TEST 「最佳防護」獎,領先28 款家用資安產品防毒軟體 ,可跨平台同時支援安裝於Windows、Mac電腦及Android、iOS 智慧型手機與平板電腦,採用全球獨家趨勢科技「主動式雲端截毒技術」,以領先業界平均 50 倍的速度防禦惡意威脅!即刻免費下載