物聯網(IoT ,Internet of Thing)改變了許多產業的運作方式,也改變了人們執行日常工作的方式。今日的智慧型裝置讓使用者能夠更方便地處理各種工作和差事。連結使用者、智慧型裝置和網路的應用程式透過觸摸或命令,改變使用者掌控工作、娛樂、教育和個人必需等不同系統和功能的方式。

在家工作(Work-From-Home,WFH)的轉變也讓使用者更加依賴物聯網技術所帶來的便利,進而讓物聯網應用程式的開發、部署及用於「非接觸式」目的的使用大幅增加。當人們在家工作時,筆記型電腦和智慧型手機等商務裝置與物聯網裝置連接在相同的空間和網路中。跟辦公室比起來,家庭網路和裝置不太可能擁有同等級的多層次安全防護,更多的進入點可能會侵害使用者和企業的安全性,讓他們的資料遭受威脅。不斷尋找可利用威脅載體的網路犯罪分子正在尋找新漏洞,如裝置或應用程式漏洞、儲存裝置不當設定、網路流量交換及程式開發漏洞等安全間隙。

[延伸閱讀:日常生活中所暗藏的 IoT 威脅風險]

物聯網應用程式安全防護和管理所面臨的威脅

所有物聯網裝置都有作為感應器的執行單位,讓它們能傳送接收資料,按照使用者的命令、資料和程式化來轉化成可觀察的動作。這些裝置還具備基於作業系統(OS)的韌體,相應於作業系統的應用程式安裝程序,還有無線網路來透過路由器進行資料傳輸。最後會有介面讓使用者以廠商或開發者認為最有效的方式與裝置互動。儘管最近幾年都是以應用程式的形式,但之前還包括使用透過電子郵件或簡訊的通知。

這些元件讓使用者能夠遠端控制自己的裝置。不幸的是,它們也一再被證實很容易遭受攻擊和惡意軟體影響,因為每個都代表可被用於進行網路犯罪的路徑。

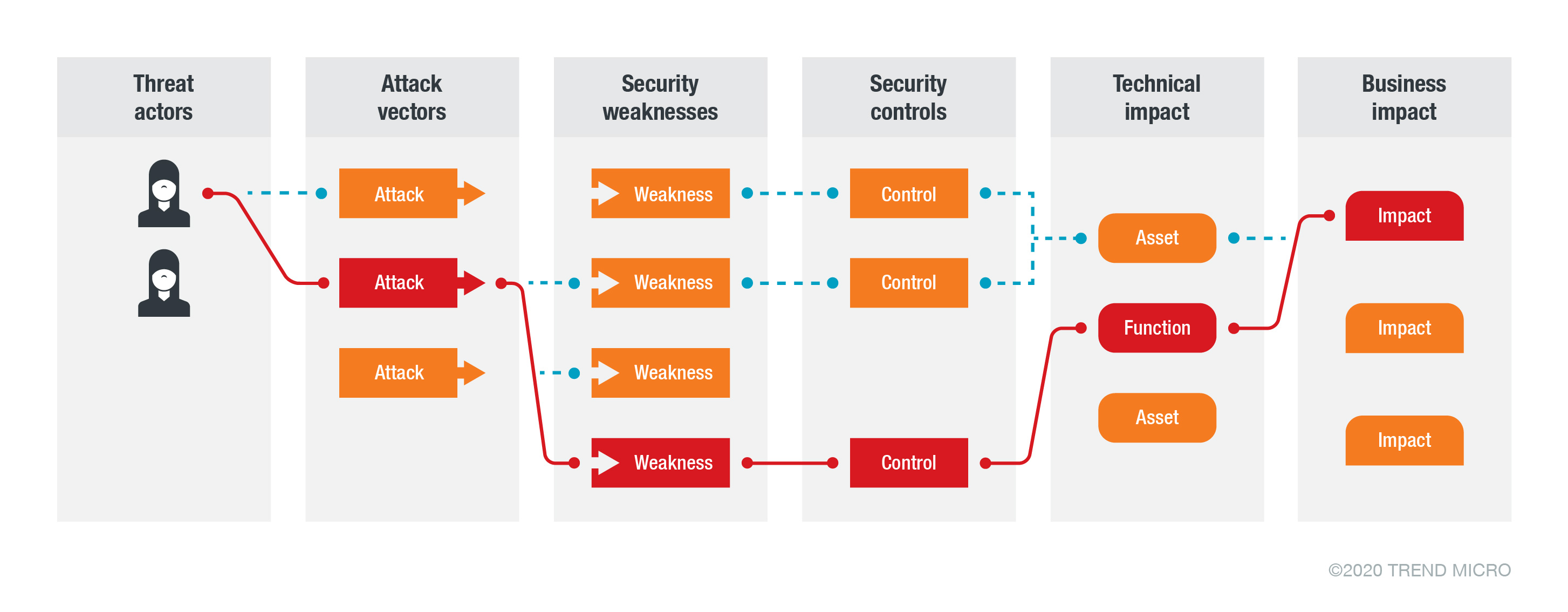

雖然這些元件會為網路犯罪份子的濫用或惡意攻擊帶來不同程度的難度,但入侵系統可透過任何已知路徑對系統造成重大損害。以下是一些物聯網應用程式所面臨的攻擊載體和風險:

- 漏洞。應用程式的安全漏洞可以被攻破,因此攻擊者和惡意軟體可以利用它們作為進入點來進行分散式阻斷服務攻擊HYPERLINK “http://blog.trendmicro.com.tw/?p=16497” (DDoS)、欺騙(Spoofing)、提權及其他惡意行為。它們對網路犯罪分子來說也是更加容易的攻擊目標,因為一直都在線且提供多種進入管道。

- 不安全的通訊管道。裝置用來傳輸資料的通訊管道需要用多個可用協定中的一種進行加密,如傳輸層安全性協定(TLS)或超文本傳輸安全協定(HTTPS)。無論資料是在靜止狀態或在傳輸過程中,這些管道都可用於和應用程式的流量交換和通訊。如果不加密,這些管道可能會被惡意使用,讓入侵者輕易破譯所謂的機密資料。

- 惡意應用程式介面(API)。一些開發者依賴第三方API服務將其他常用功能或程式庫整合到自己的應用程式。不幸的是,之前也報導過有漏洞或惡意的第三方API和程式庫會影響或感染合法應用程式,對裝置和使用者資料造成不可逆的損害。這些惡意應用程式還可能為進一步攻擊提供系統進入點,如注入或中間人(MiTM)攻擊。

- 不當的安全設定。隨著越來越多企業和廠商將工作負載轉移到雲端以實現全天性的可存取性和效率,針對雲端託管應用程式的不當設定可能會讓未經授權的人存取資料。其原因包括忘記變更預設值,開放的儲存裝置或包含敏感資料的錯誤訊息。此外,有些組織忘記了一點,就算成功部署了應用程式,還必須定期升級和修補應用程式開發的所有相關元件(如作業系統、程式庫、框架和應用程式)。

- 版本過時的作業系統和應用程式。作業系統和應用程式版本過時也可能成為入侵的進入點。有些裝置的程式化和內建應用程式可能是基於製造時的最新作業系統版本。但因為市場行銷、製造、運輸或使用方面等問題,這些版本有可能在出售給使用者時已經過時。有些廠商也不常釋出必要的更新,也沒有釋出更新版本。這會讓使用者的裝置在使用和連接網路時可能遭受攻擊且無法防禦。

- 重複使用的弱密碼。重複使用相同帳密也可能導致使用者帳號和IoT裝置平台遭受入侵,導致不同平台間的連動攻擊。裝置廠商也常為不同裝置提供類似的預設帳密,使用者如果在自己的裝置保留預設值也容易遭受攻擊。

這些威脅進入點會影響到所有階段和相關方,從裝置製造商和供應鏈合作夥伴到應用程式開發者和使用者。除了需要的技術賠償外,惡意威脅還可能嚴重影響企業的信譽和財務狀況。

[延伸閱讀:進入戰場:物聯網殭屍網路安全指南]

IT人員不再是唯一負責裝置和連線安全的人

8 招減低風險措施

跟過去的觀點相反,IT人員不再是唯一負責裝置和連線安全的人。每個使用者都應該管理自己的裝置和資料,尤其是在連網和使用期間。但隨著越來越多裝置被採用來滿足我們在家、工作和通勤時的日常需求,控制這些裝置和應用程式所面臨威脅讓安全性成為集體責任。企業和使用者可以採取以下措施來減輕這些風險:

- 從合法平台下載應用程式。選擇從合法平台下載應用程式,而不是非官方的第三方平台下載裝置應用程式。惡意駭客常會建立合法應用程式的偽造或惡意版本,來竊取如網路帳密和裝置詳細資訊等敏感資料。

- 審查並限制應用程式權限。將應用程式下載到你的手機、平板或電腦前,請檢查其要求的權限。要小心要求過多權限的應用程式,因為它們可能試圖執行或存取超出其宣稱的功能。

- 謹慎選擇使用的物聯網裝置。因為使用者意識的抬頭和各個國家/地區的法律要求,越來越多廠商對其裝置實施「基於安全的設計」。企業也可以選擇優先考慮客戶和合作夥伴資料及供應鏈安全的產品或品牌。

- 定期更新應用程式和裝置作業系統。值得信賴的開發者和作業系統公司會定期發布更新來增強安全性和功能。盡快下載這些更新來修補可能被惡意駭客濫用的安全漏洞。

- 找出並識別連接到網路的裝置。識別和監視定期連接家庭和辦公室網路的裝置。這讓管理員可以追蹤常規流量和被允許使用網路的帳號,並在背景識別來自惡意行為的不正常流量。因為並非所有裝置都能直接受企業控制,因此在需要時採用額外的預防措施(如安裝或啟用家長控制功能),並在可用時啟用推薦的網路過濾和網站封鎖規則。

- 安全的通訊協定和管道。裝置間需要相互溝通以執行各自的網路功能。這些通訊管道應該使用加密協定(如TLS和HTTPS等)保護來減輕被入侵的風險。

- 變更所有裝置的預設帳密。裝置廠商和網路服務商(ISP)為所提供的裝置提供預設帳密。切記要變更使用者名稱密碼以及自行設定裝置。

- 具備良好的密碼習慣並啟用多因子身份認證(MFA)。不要在多個網路帳號重複使用相同的密碼。在網站和平台上啟用MFA功能,為你的資料多加一層安全防護。

保護你的應用程式

市場上物聯網裝置的激增,加上使用者增加以及對更多連線功能和可存取性的需求,使得標準難以跟上。現在個人和專業網路、設備和裝置間的溝通和連結比以往任何時候都更加緊密,並且用來控制管理這些裝置的應用程式會交換大量敏感資訊。每個使用聯網裝置的人都成為了「物聯網管理員」,強調了安全防護的集體責任。企業和消費者必須仔細研究並提出更多問題來了解這些裝置和應用程式如何運作,關注主要用途以外的功能和服務:資料的去向,資料如何被使用和保護以及資料被儲存的地方。

此外,應用程式和裝置從上市時可能就存在漏洞,不是因為疏忽,而是缺乏進行測試、加密和認證的要求和時間。由於發展快速,因此沒有標準讓程式開發者、製造商或使用者來比較驗證。雖然許多國家還有很長的路要走,但有些國家已經在改變這種狀況,慢慢地整合法律和框架來為物聯網裝置及其他數位產品建立更完善的網路安全對策和彈性。法規仍在努力追趕物聯網的發展速度。同時,從裝置和產品的構思、行銷和採用到進入各自的辦公室和家庭,企業和使用者都應該保持「安全第一」和「基於安全的設計」心態。

@原文出處:Securing IoT Apps