物聯網(IoT ,Internet of Thing)是感應器、裝置和其他物件的連線,通過網際網路或其他網路來收發溝通請求與命令的資料。這樣的傳統定義以及物聯網概念已經出現幾十年了,所以聯網的「物」數量也在不斷地增加。同時也有更多資料被收集,而這也讓處理和儲存資料變得更加有挑戰性。為了讓使用者便利而成長的產品快速開發需求,加上隨後所需的快速部署都促成了軟硬體的進步。同時需要透過安全基礎設施進行資料處理和分析以趕上物聯網日益複雜的資料。

面對物聯網持續擴張所帶來的挑戰(此一趨勢會在即將到來的5G時代被進一步地放大),許多組織都已轉向雲端運算,尤其是基於雲端技術的物聯網解決方案。基於提供「租用儲存空間」的理念,雲端IOT(Cloud-Based IoT)解決方案可以回應組織在整合、處理、擴充性以及安全性方面等重要考量的需求。

物聯網安全理所當然地成為製造商、開發商及組織間討論的焦點:服務商是否符合一般資料保護法規(GDPR)等資料法規要求?一旦漏洞被回報或披露,是否可以立即發布產品更新?從長遠來看,遷移到雲端服務會更加有效率跟安全嗎?這些問題值得IoT採用者仔細研究和批判性討論,包括了參與雲端式IoT解決方案開發及實作的人。

比較傳統及雲端IOT(Cloud-Based IoT)解決方案

|

傳統物聯網 |

雲端式IoT |

|

|

伺服器 |

||

|

優點 |

|

|

|

缺點 |

|

|

|

資料儲存 |

||

|

優點 |

|

|

|

缺點 |

|

|

|

認證 |

||

|

優點 |

|

|

|

缺點 |

|

|

|

連線 |

||

|

優點 |

|

|

|

缺點 |

|

|

|

裝置識別 |

||

|

優點 |

不適用。 |

|

|

缺點 |

|

|

|

邊界運算 |

||

|

優點 |

不適用。 |

|

|

缺點 |

不適用。 |

|

|

應用程式隔離 |

||

|

優點 |

不適用。 |

· 對於某些產品,雲端式IoT解決方案可以加上安全防護層,且OTA組件與韌體是分開的(如Azure Sphere)。 |

|

缺點 |

|

|

|

更新管道(OTA )維護和軟體開發套件(SDK ) |

||

|

優點 |

不適用 |

|

|

缺點 |

|

|

雲端服務商已經根據組織的不同需求來提出各種解決方案。隨著越來越多企業將其工作負載轉移到雲端以獲得基礎設施的優勢,這些服務商還可以擴充其產品功能來探索更多商機。已經使用雲端服務的企業被提供了更多針對物聯網的解決方案,能夠比一般進入物聯網市場所需的成本更低 – 而不會顯著地影響現有的產品基礎設施。

廠商還能夠重新定義業務範圍來加以改進,例如對物聯網市場現有安全問題的回應。隨著API管理資源的出現,可以提供類似軟體即服務(SaaS)的環境給開發者,還能提供認證和認證管理機制。根據我們的研究,雲端服務商可以將他們的專業知識轉化為雲端式IoT開發。下表比較了傳統物聯網和雲端式IoT解決方案在不同領域的優缺點 – 有效強調了後者可為企業帶來的潛在成長。

表1. 企業用傳統物聯網和雲端式IoT解決方案比較

雲端式IoT解決方案好處的範例:交通共享應用程式

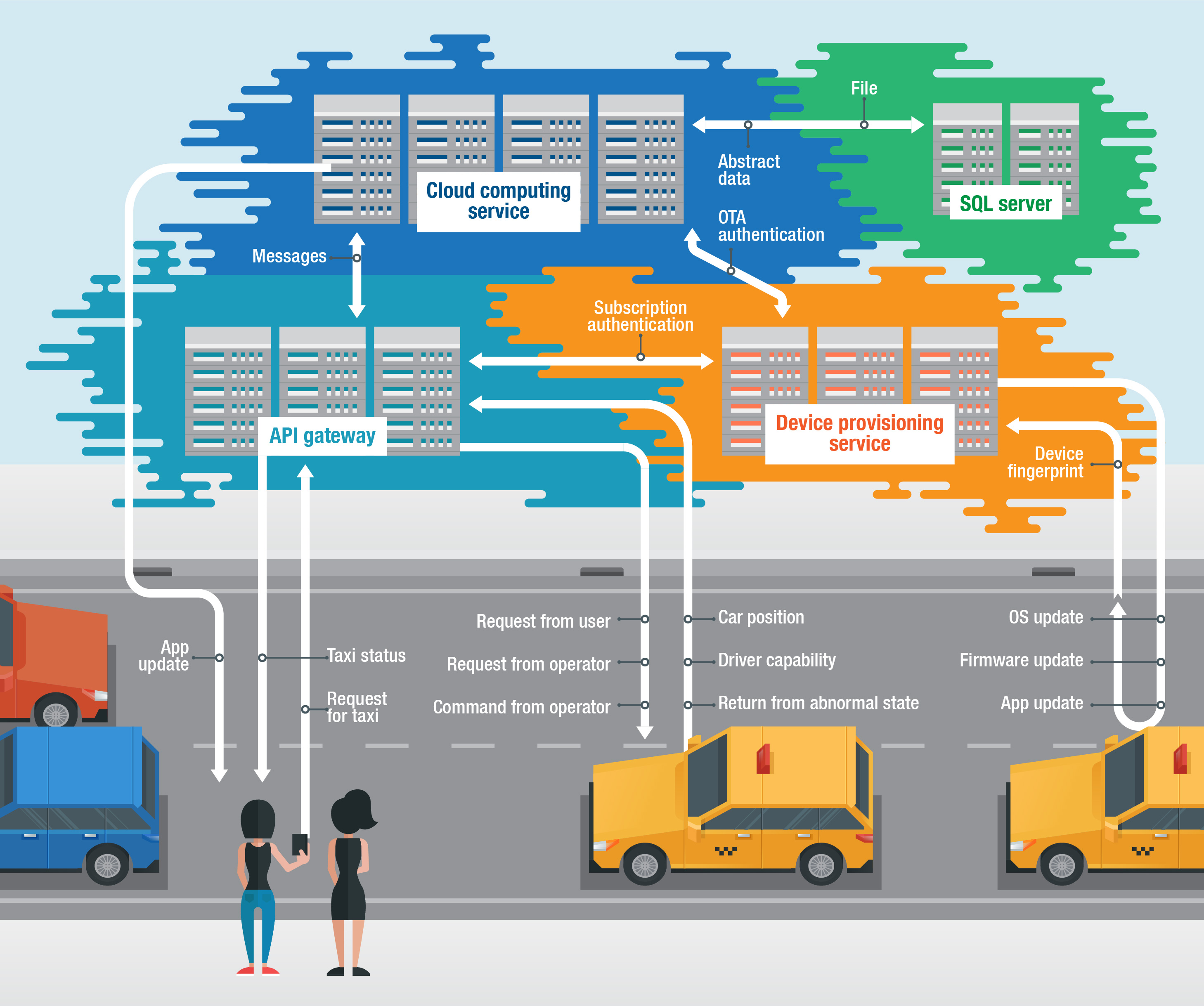

圖1. 具有雲端式IoT基礎設施的交通共享應用程式

隨著物聯網裝置的激增以及需要處理資料的指數成長,企業可以研究雲端式IoT解決方案所提供的開發能力。我們在這裡介紹一些企業可以從雲端式IoT解決方案獲得的好處。我們以交通共享應用程式為例,特別針對雲端式IoT功能的可擴充性,因為考慮到推出後預計會處理的使用者和服務量。

在必要時,開發人員可以更快地擴充應用程式並輕鬆地考慮平台所需的更改,例如駕駛和乘客的時間準確性。由於該平台可以視為物聯網方法的一部分(和雲端內的使用者、節點和邊界一起視為「低耦合架構」),雲端應用程式可以設計為具有定期獎勵和緊急返回。它也可以具有伺服器端防偽/防欺騙功能。雲端式IoT解決方案旨在使用嚴格的規則驗證和分層權限管理以防止惡意入侵,因為整個雲端環境可能會受到危害;如果沒有來自伺服器終端的資料或信號測試,則命令不會下達到裝置或應用程式。

再整合進機器學習和人工智慧(AI),該應用程式可以不斷地研究資料來開發產品並改善駕駛和使用者的個人檔案。由於雲端解決方案具有多個通訊管道,因此使用者和駕駛可以即時地回報各自的位置、速度和個人檔案。這些整合還可以協助駕駛處理意外狀況和違規情況,可以即時或10秒延遲內來立即警告他們。新的雲端解決方案提供強大的帶外功能來適應網路和感應器訊號變化等意外狀況,讓停機時間減少至0.01%。

雲端式IoT基礎設施的可能攻擊媒介

正如上面對照表內所提到的缺點那樣,雲端式IoT基礎設施遠非完美。而可能的攻擊媒介更進一步地證明了這一點,駭客可以在雲端式IoT解決方案開發和部署後來利用這些攻擊媒介。

API閘道配置錯誤

使用API是製造商和開發人員常見的做法,讓裝置可以更快更有效率地跟物聯網雲端伺服器進行溝通。使用API後,IoT裝置可以用API閘道向雲端伺服器請求特定操作,反之亦然。作為雲端進出口並限制物聯網裝置流量,閘道可以實現特定命令,例如開啟或關閉裝置、檢查裝置狀態、升級韌體、下載或上傳螢幕截圖或影片以及存取資料。

因此,錯誤配置的裝置或雲端服務可能會造成安全問題。駭客可以利用來進行惡意活動,如透過變動API間的邏輯來偽造命令序列,從而在流程裡造成更多漏洞。其他可能活動包括使用者欺騙、中間人(MiTM)攻擊和會話重放(Session Reply)。

錯誤的認證角色、政策或分配的金鑰

開發人員為連到雲端伺服器的物聯網裝置定制規則和政策以進行身份和存取管理(IAM)。在此過程中,每個IoT裝置都需要處理相當於資料存取和串流相應限制的大工作量。此外,有些雲端式IoT裝置使用相同的設計、邏輯和信任鏈,這樣可以讓雲端伺服器和服務整齊劃一且容易設定。

但IAM配置錯誤不僅會阻斷資料流量和存取,還會讓駭客能夠侵入伺服器、執行更複雜的攻擊、控制雲端服務、偽裝成訪客或合法裝置使用者。

裝置,管道和基礎設施方面的弱點

如前所述,API通常被用來透過API網關來輕鬆地對雲端傳輸和檢索資料。大多數平台會設計成讓物聯網基礎設施使用與雲端伺服器基礎設施相同的API閘道好讓裝置所有者更容易使用。

但裝置、雲端閘道和基礎設施的錯誤配置及攻擊會突顯出資料流量或路徑的安全性弱點,同時也會暴露裝置或雲端伺服器。許多開放原始碼網站已經開始提供API模糊測試及閘道配置錯誤的測試,同時也包括駭客入侵已建立雲端基礎設施架構的概念證明測試。

結論

在初期,雲端式IoT解決方案當然不是完美的最終解決方案。負責為組織維護這些平台的產品開發人員和程式設計師可能必須從頭學習這項技術。IT團隊和開發人員仍需加以配置和客製化來確保不間斷的服務及日常操作,並且需要加強組織內部現有的多層次安全防護系統。這代表企業需要更多的支出和資源分配,特別是在開始階段。

但雲端式IoT解決方案確實提供了解決某些安全漏洞的功能。其中包括了身份認證機制的加強、終端裝置身份認證、更嚴格的安全連線、邊界運算功能、應用程式容器設計、OTA和SDK維護以及減少受攻擊面。因為駭客偏愛入侵有弱點的裝置或攻擊錯誤配置的雲端儲存設置,組織最好考慮雲端式IoT解決方案及其提高安全性和整合、處理及可擴充性的潛力。

趨勢科技解決方案

企業應該要選擇能夠提供完整功能的安全解決方案,包含了威脅偵測、網路入侵防禦和安全管理。趨勢科技的Deep Security for Cloud提供主動式的威脅偵測和防禦,而Hybrid Cloud Security混合雲防護,User Protection 使用者防護和Network Defense 為實體、虛擬和雲端工作負載的混合環境提供最佳的安全防護。

企業還可以考慮使用趨勢科技的Deep Security as a Service,這是針對Amazon Web Services、Microsoft Azure和VMware最佳化的專用保護系統。它可以幫助組織的IT部門,無須安裝就能夠保護伺服器。它可以讓企業無需停機就進行更新,並且能夠立即連接雲端和資料中心資源來做到主動式的安全防護。

@原文出處:Cloud-Based IoT Solutions: Responding to Traditional Limits and Security Concerns 作者:SHIN LI(趨勢科技研究員)