變臉詐騙攻擊或稱為商務電子郵件入侵( BEC)變臉詐騙攻擊或稱為商務電子郵件入侵 (Business Email Compromise,簡稱 BEC),是對於全球企業的危險威脅。目前 BEC 已在全球一百多個國家出現,2013 年至 2016 年期間,美國聯邦調查局 (FBI) 共接獲超過 40,000 起事件,報告指出全球損失達 53 億美元。然而 BEC 攻擊在 2017 年繼續擴散,從上半年到下半年增加了 106%;但網路罪犯不只依靠其盛行程度來獲得豐厚的報酬。網路罪犯變得更加狡猾,BEC 詐騙不再需要完全依賴可偵測得到的惡意元件。儘管惡意軟體仍然是發起攻擊的一種選擇,但網路罪犯正在增加網路釣魚及社交工程攻擊,鎖定企業內可能容易受到陰險手段攻擊的個人。

讓 BEC變臉詐騙難以偵測的特徵

由於 BEC 的發展與詭計多端,面對攻擊,一般的最佳做法及資安解決方案已經顯得薄弱。由於傳統防毒軟體偵測不到,社交工程式的 BEC 詐騙攻擊進行很快,相較於需要放置鍵盤記錄程式、遠端存取工具的攻擊計畫,所需的事前勘查相對較少。網路罪犯使用以下欺詐策略:

- 在 BEC 攻擊計畫中使用緊迫性、行動要求或財務影響等,讓目標落入陷阱。例如,網路罪犯聯絡企業的員工及/或高階主管,並且扮演第三方供應商、律師事務所的代表,甚至執行長 (CEO) 的角色,操縱目標員工/高階主管祕密處理資金轉移。

- 偽造的電子郵件看似正當。網路罪犯會利用員工希望儘快處理遭冒充高階主管交辦事項的心理。過去幾年來,最容易成為目標的職位是財務長 (CFO),財務主管、財務經理、財務總監,而最常遭到冒充的高階主管為執行長、董事總經理、總裁。

- 使用者的帳戶或電子郵件信箱遭到入侵時,攻擊者可以使用遭到入侵的帳戶發送內部網路釣魚郵件或 BEC 郵件。由於電子郵件來自正當使用者的電子郵件信箱,因此郵件標頭或寄件人地址不會有任何可疑內容。

使用先進的解決方案對抗 BEC 變臉詐騙

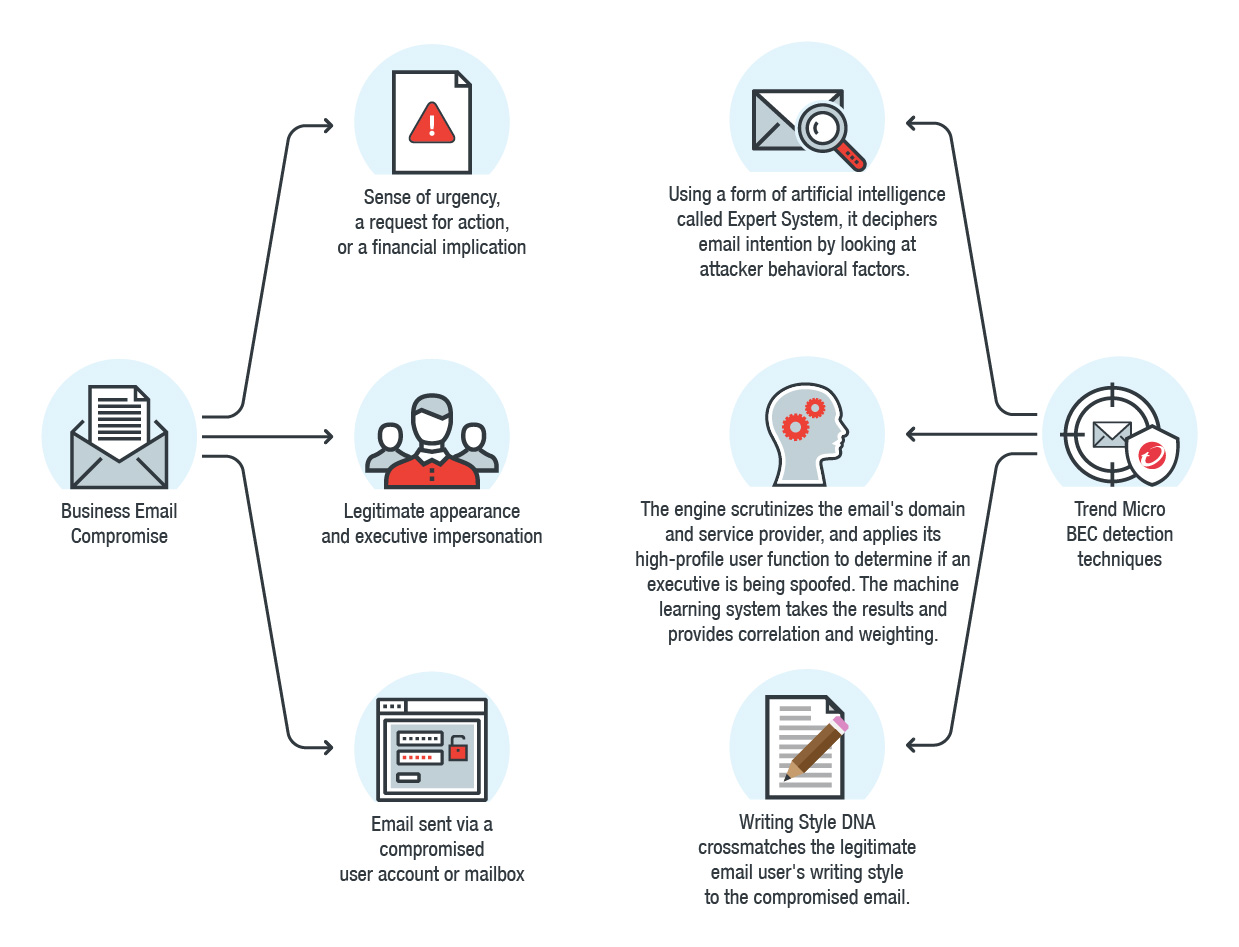

| Business Email Compromise | 企業郵件受駭 |

| Sense of urgency, a request for actions, or financial implication | 緊迫性、行動要求或財務影響 |

| Legitimate appearance and executive impersonation | 看似正當,冒充高階主管 |

| Email sent via a compromised user account or mailbox | 使用遭入侵的使用者帳戶或電子郵件信箱發送的電子郵件 |

| Using a form of artificial intelligence called Expert System, it decipher s email intention by looking at attacker behavioral factors. | 使用稱為專家系統 (Expert System) 的人工智慧形式,藉由查看攻擊者的行為因素,破解電子郵件的意圖。 |

| The engine scrutinizes the email’s domain and service provider, and applies its high-profile user function to determine if an executive is being spoofed. The machine learning system takes the results and provides correlation and weighting. | 該引擎詳細檢查電子郵件的域名及服務供應商,並應用其高風險使用者 (high-profile user) 功能來判定高階主管是否遭到冒充。機器學習系統獲取結果並提供相關性及權重。 |

| Writing Style NDA crossmatches the legitimate email user’s writing style to the compromised email. | 寫作風格 NDA (Writing Style NDA) 將正當電子郵件使用者的寫作風格與遭入侵的電子郵件進行交叉比對。 |

| Trend Micro BED detection techniques | 趨勢科技 BED 偵測技術 |

圖 1:趨勢科技的 BEC 偵測技術如何有效防禦 BEC

要阻止 BEC 變臉詐騙攻擊者成功部署上述手段,必須有先進的資安解決方案。Trend Micro™ 電子郵件安全產品中的 BEC 偵測技術使用人工智慧 (AI) 及機器學習來防禦 BEC。趨勢科技防 BEC 技術結合了資安專家的知識及自學數學模型,藉由查看行為因素及電子郵件的意圖來識別偽造電子郵件。

趨勢科技 BEC 變臉詐騙偵測技術首先藉由稱為專家系統的 AI 形式模擬資安研究人員的決策流程。引擎將檢查電子郵件是否來自可疑的服務供應商,以及寄件人域名與目標組織的相似性。它還將檢查寄件人是否使用收件人組織的高階主管姓名等因素。引擎的「高風險使用者」功能對經常遭到冒充的寄件人 (例如目標組織的高階主管) 及其真實的電子郵件地址進行額外詳細檢查及判斷相關性。

專家系統還能夠評估電子郵件的內容,以破解其意圖。可疑因素包括緊迫性、行動要求或財務影響。這些因素本身都不可疑,但是與攻擊者的行為因素相結合時,能描繪出更完整的情況。

引擎的機器學習系統採用專家系統給出的結果,並使用機器學習演算法來提供相關性及權重。它可以更準確地判定電子郵件的真假或可疑與否。機器學習演算法以數百萬封正當及偽造電子郵件為基礎,不斷學習及改進。

新的寫作風格 DNA 技術目前處於測試階段,根據使用者過去撰寫的電子郵件。藉由 AI 識別寫作風格的 DNA,並與疑似偽造的電子郵件進行比較,來防止冒名電子郵件。此項技術運用於趨勢科技 Cloud App Security™ (CAS) 與 ScanMail™ Suite for Microsoft® Exchange™ (SMEX),藉由考慮以下條件,將電子郵件內容的寫作風格與寄件人進行交叉比對:大寫字母、短語、標點符號、功能詞、重複詞、獨特詞、句子長度及空行等 7,000 種其他寫作特徵。為容易遭到冒充的「高風險使用者」特別設計。

寫作風格 DNA 補足現有的 BEC 保護技術,其使用專家系統及機器學習來分析電子郵件行為 (例如,使用免費電子郵件服務)、電子郵件作者身分 (例如,檢查電子郵件寄件人的寫作風格) 及電子郵件意圖 (例如,付款或緊迫性)。系統懷疑電子郵件冒充高風險使用者時,會將寫作風格與此經訓練的 AI 模型進行比較,並向相關的寄件人、收件人及 IT 部門發送警告。

對抗 BEC 的資安思維

教育員工 BEC 詐騙的運作原理,也應該是企業的首要任務。員工意識是防止企業系統及網路遭到網路罪犯攻擊的關鍵。在此提供一些關於如何防範 BEC 詐騙的祕訣:

- 詳細檢查所有電子郵件。對高階主管寄送的異常電子郵件提高警覺,因為它們可能用來誘使員工緊迫行事。審視並驗證請求資金的電子郵件,以判定請求是否有異常之處。

- 提高員工意識。雖然員工是企業最大的資產,但在資安方面,他們也可能是最薄弱的環節。致力於培訓員工、審視企業政策,並培養良好的安全習慣。趨勢科技提供免費的網路釣魚模擬及使用者培訓服務,可幫助貴公司員工提高警覺。

- 藉由建立企業員工二次簽署制度,驗證廠商付款地點的任何更改。

- 驗證請求。使用電話驗證進行雙因素驗證,確認資金轉移請求,並使用已知的熟悉電話號碼,而非電子郵件請求中提供的詳細資訊。

- 立即向執法機構回報任何事件或向 IC3 提出投訴。

趨勢科技電子郵件安全產品中使用的 BEC 偵測技術結合員工的資安意識時,可以有效防禦 BEC 詐騙以及其他威脅,如網路釣魚及勒索軟體。我們先進的安全技術藉由人工智慧及機器學習得到加強,並且在與其他安全層共同操作時效果最佳。多層威脅防禦可進一步確保管理業務流程的閘道、端點、網路、伺服器及其他基礎架構的隱私性、安全性及完整性。

我們進一步討論了人工智慧在阻止這些電子郵件威脅方面的威力。