2016 年的威脅情勢屢創新高:新的勒索病毒 Ransomware (勒索軟體/綁架病毒)家族、全球肆虐的變臉詐騙以及各種熱門平台的軟體漏洞。其中,勒索病毒家族數量去年飆升7倍,趨勢科技統計,受勒索病毒攻擊次數全球排行榜中,台灣排名第18名,仍屬於資安高風險國家,亞洲中更是僅次於印度、越南、印尼、日本、菲律賓、泰國等國,亞洲排第7。全球企業損失300億元

勒索病毒造成全球企業損失金額高達10億美元,相當於新台幣300億元

趨勢科技日前發布年度資訊安全總評報告「2016 年資訊安全總評:企業威脅刷新紀錄的一年」,報告顯示2016 年網路威脅屢創新高,勒索病毒 Ransomware (勒索軟體/綁架病毒)和變臉詐騙攻擊或稱為商務電子郵件入侵 (Business Email Compromise,簡稱 BEC)越來越受網路犯罪集團青睞。

其中,勒索病毒造成全球企業損失金額高達 10 億美元(相當於新台幣300億元),且勒索病毒新家族數量較2015年相比成長 7 倍,顯現駭客攻擊對企業的影響幅度有加劇之趨勢。

企業資安威脅在 2016 年寫下新的紀錄,網路勒索成了一大問題。新的勒索病毒家族數量出現前所未有的爆炸性成長,而變臉詐騙攻擊或稱為商務電子郵件入侵 (Business Email Compromise,簡稱 BEC) 也讓企業蒙受了巨大的損失。該年發現的軟體漏洞總數,也突破去年的紀錄,甚至出現了工業用監控與資料擷取 (SCADA) 系統的漏洞。若 2016 年能帶給我們什麼啟示的話,那就是企業應徹底強化自己的資安防護。

以下為四個刷新紀錄的企業威脅:

- 新的勒索病毒家族數量成長 752%

- 平均每起變臉詐騙,企業損失約 14 萬美金(434 萬台幣)

- 企業軟體與 SCADA 軟體的漏洞數量名列前茅

- Mirai 殭屍網路大約掌控了全球 10 萬個物聯網 IoT ,Internet of Thing) 裝置

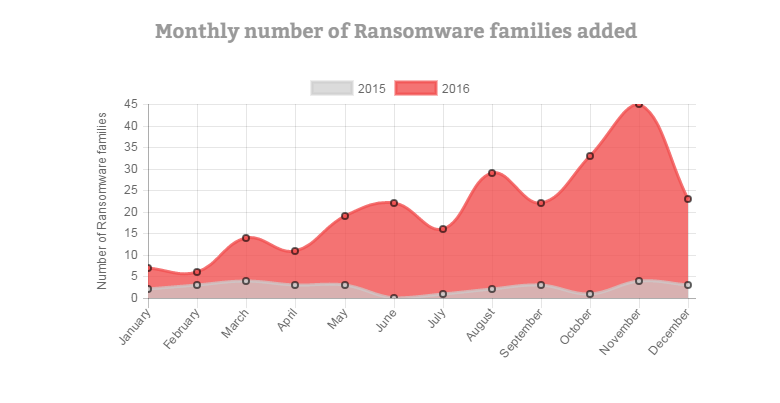

新的勒索病毒家族數量成長 752%

勒索病毒攻擊比以往更加難纏,新的勒索病毒家族數量在 2016 年成長了 752%,垃圾郵件是最主要的感染途徑。

每月新增的勒索病毒家族數量

勒索病毒開放原始碼的出現,以及所謂的勒索病毒服務 (Ransomware as a Service,簡稱 RaaS) 都讓網路犯罪集團更容易發動勒索病毒攻擊。因此,企業應隨時保持警戒才能避免損失資料又損失金錢,同時也避免大規模停機的可能性。除此之外,採用多層式的防護,包括機器學習以及閘道防護、端點防護、網路防護、伺服器防護等等,都能有效防範勒索病毒感染。

平均每起變臉詐騙,企業損失約 14 萬美金(434 萬台幣)

平均每一起變臉詐騙攻擊或稱為商務電子郵件入侵 (Business Email Compromise,簡稱 BEC)所造成的企業損失約為 14 萬美元。根據我們的資料,變臉詐騙遍及 90 多國。而受害最嚴重的產業為醫療業,在短短的兩星期內就有三個國家的多家機構受害。

延伸閱讀:

趨勢科技助刑事警察局及時遏止300萬台幣落入駭客口袋,成功為企業把關駭客變臉詐騙威脅

【一封郵件騙走一棟房子 】 變臉詐騙(BEC)常用的三種詐騙手法

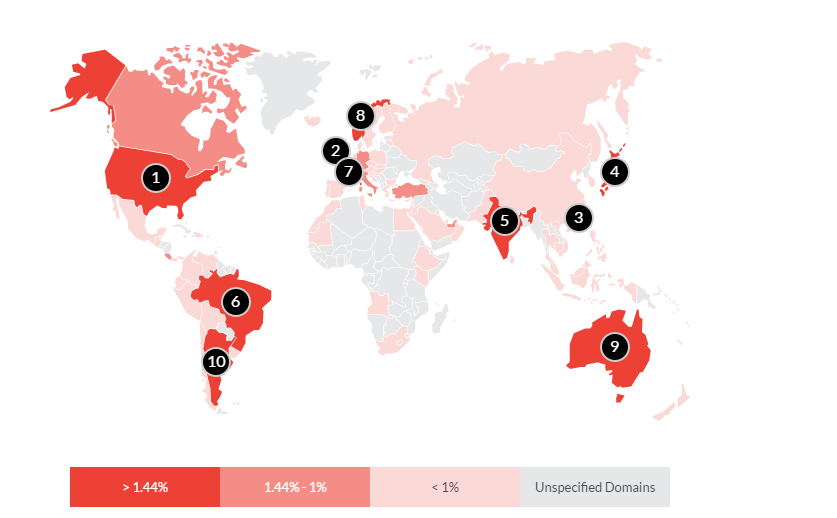

變臉詐騙最猖獗的地區

上圖顯示變臉詐騙在各國的受害企業分布比例,顏色越深代表該地區受害的企業越多。

了解變臉詐騙如何運作,將有助於企業節省大筆的贖金。此外,採用可防範垃圾郵件、網路釣魚、社交工程攻擊的網站與電子郵件閘道防護,將確保這類詐騙無從進入。

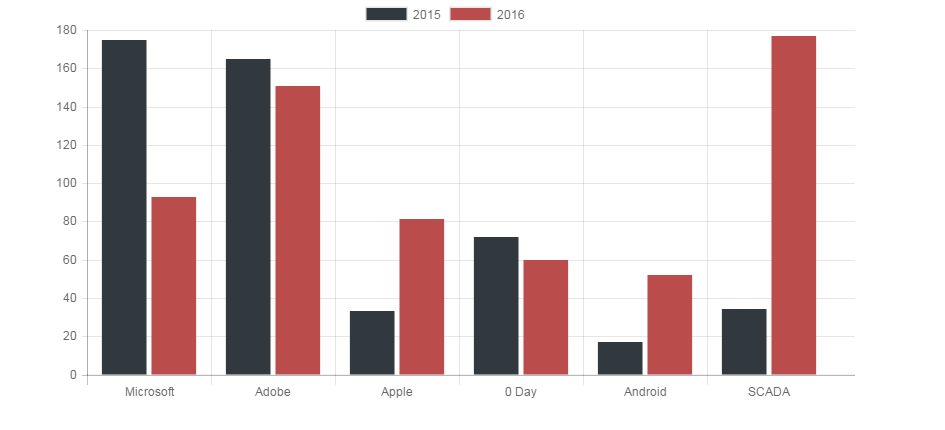

企業軟體與 SCADA 軟體的漏洞數量名列前茅

趨勢科技與 TippingPoint Zero Day Initiative (ZDI) 漏洞懸賞計畫在 2016 年總共發現了 765 個軟體漏洞 (包含 60 個零時差漏洞)。

然而過去名列前茅的 Adobe Flash 在 2016 年卻不是 Adobe 漏洞的主角。這可能是因為越來越多瀏覽器都已改用 HTML5 標準。整體上,Microsoft 的漏洞數量變少了,反倒是 Apple 智慧型手機及桌上型電腦的漏洞數量大幅增加。

趨勢科技與 TippingPoint ZDI 發現的漏洞

數量比較 (2015 與 2016 年對照)

定期修補系統並且防堵漏洞,仍是防範零時差漏洞與潛在攻擊的最佳方式。

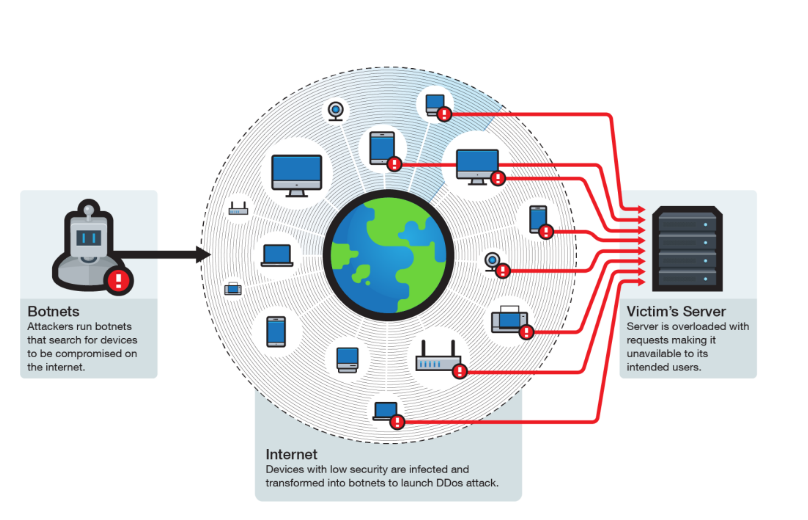

Mirai 殭屍網路攻擊讓物聯網安全再度成為話題

Mirai 殭屍網路大約掌控了全球 10 萬個物聯網 IoT ,Internet of Thing) 裝置,它曾經對網路服務供應商 Dyn 的伺服器發動了大規模分散式阻斷服務攻擊 (DDoS) 攻擊,導致許多知名網站因而無法使用。這起案例印證了一件事,那就是:針對物聯網裝置的攻擊已不再只是獨立的個案或概念驗證而已。

Mirai DDoS 攻擊示意圖

企業若要避免未來遭到類似的攻擊,應該定期執行風險評估,並且確保裝置通訊協定與軟體開發套件 (SDK) 安全無虞。至於一般使用者,則應定期更換裝置密碼,並且隨時保持韌體更新。

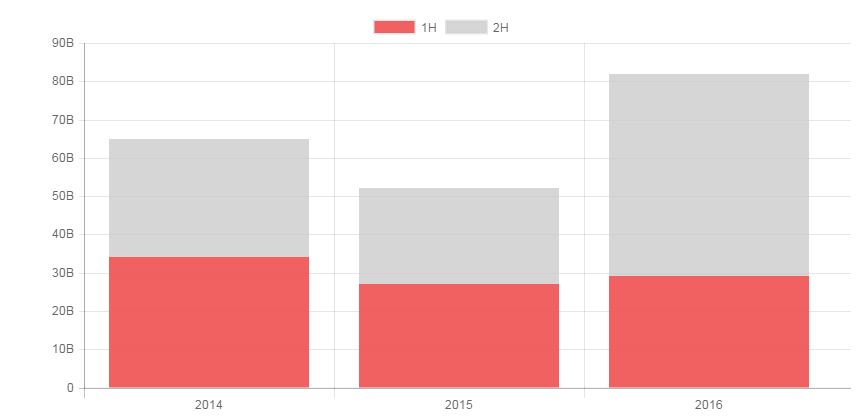

威脅情勢

2016 年,趨勢科技趨勢科技主動式雲端截毒服務 Smart Protection Network偵測並攔截了 810 億次以上的威脅。威脅數量的攀升,主要是因為該年所偵測到的電子郵件威脅增加。這與勒索病毒和變臉詐騙四處橫行有關,因為兩者大多藉由電子郵件和垃圾郵件來散播。

已攔截的威脅總數 (2016 年)

每年攔截的威脅總數在 2016 年成長了 56%。

趨勢科技 Smart Protection Network™ 每一年攔截的威脅總數。

除此之外,我們也整理出 2016 年較為重大的一些資安情勢,例如:在 Angler 漏洞攻擊套件滅亡之後新套件趁勢崛起、超大型資料外洩事件引發企業資訊揭露責任的討論,以及銀行木馬程式和 ATM 惡意程式的最新發展。更進一步的詳細內容,以及企業該採取什麼策略來防範上述威脅,請看我們的年度資安總評報告。

下載完整報告

原文出處:A Record Year for Enterprise Threats

「2016 年資訊安全總評:企業威脅刷新紀錄的一年」重點如下:

- 勒索病毒大幅成長:過去一年來,勒索病毒家族數量從原本的 29 個增加到 247 個。主要原因之一是勒索病毒的獲利率高。儘管個人或企業都已被建議最好不要支付贖金,還是有許多人屈服於勒索病毒,總損失金額高達十億美金(約300億新台幣)。

- 變臉詐騙日益猖獗:事實證明,變臉詐騙就像勒索病毒一樣能為網路犯罪集團帶來龐大獲利,全球企業平均案例損失金額高達 14 萬美元。此外,這類詐騙也突顯出歹徒誘騙企業上當的社交工程技巧十分有效。

- 軟體漏洞層出不窮:趨勢科技和 Zero Day Initiative (ZDI) 所發掘的漏洞數量在 2016 年創下新高,其中發現最多的是 Adobe Acrobat Reader DC 的漏洞,為企業用監控與資料擷取 (SCADA) 系統常用的軟體。

- Angler 漏洞攻擊套件正式出局:就在 50 名網路犯罪分子遭到逮捕之後,曾經稱霸一時的 Angler 漏洞攻擊套件便逐漸退出江湖,最後銷聲匿跡。雖然沒過多久就有新的漏洞攻擊套件冒出來取代 Angler 的地位,但截至 2016 年底,收錄至漏洞攻擊套件的軟體漏洞數量還是減少了 71%。

- 銀行木馬程式和 ATM 惡意程式:網路犯罪集團一直都會利用 ATM 惡意程式、盜拷磁條以及銀行木馬程式來從事犯罪。但近年來隨著犯罪的多元化,歹徒現在也取得了受害者的個人身分資訊和帳號密碼,並藉此入侵企業網路。

- Mirai 殭屍病毒發動大規模攻擊:2016 年 10 月,有眾多安全防護脆弱的物聯網 (IoT) 裝置遭到駭客入侵並用於發動分散式阻斷服務 (DDoS) 攻擊,前後約有 10 萬台 IoT 裝置遭到入侵,並且導致 Twitter、Reddit、Spotify 等知名網站斷線數個小時。

- Yahoo 發生史上最大宗資料外洩:2013 年 8 月 Yahoo 發生了有史以來最大的一宗資料外洩,高達 10 億個帳號的使用者資料遭到外洩。然而該事件卻直到 2016 年 9 月該公司又再發生另一起資料外洩才連帶曝光,這一回又有 5 億個帳號受害。兩起案例再度掀起有關廠商資訊揭露義務以及客戶資料安全責任的討論。