隨著家庭與工業自動化的持續發展,智慧家庭與智慧建築已逐漸邁入複雜 IoT 環境的時代。照這樣下去,資安必須盡快跟上腳步,因為更複雜的環境意味著更多威脅和風險。

檢視「複雜 IoT 環境的網路資安風險」

未來世界最令人嚮往的光景之一,就是一些平凡的日常用品在科技的加持下變成了活生生的得力助手,為生活帶來了便利。這樣的未來,其實已經逐漸在今日的環境當中實現。物聯網(IoT ,Internet of Thing)的持續發展,已預告了一種新式的未來生活空間,也就是所謂的「複雜 IoT 環境」(Complex IoT Environment,簡稱 CIE)。

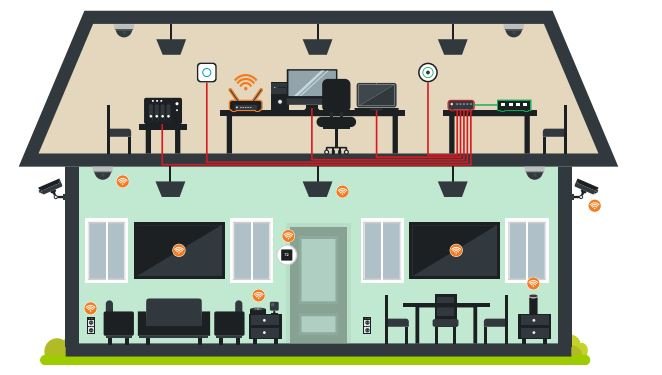

一個 CIE 至少必須包含 10 個以上的 IoT 裝置,這些裝置在功能上環環相扣,並透過一套 IoT 自動化平台來整合成一個自動化環境。智慧家庭就是當前最常見的 CIE 之一,但並非唯一。IoT 自動化平台必須具備擴充能力,以便能控制更大規模的環境,例如智慧建築。

在探討 CIE 的資安威脅之前,我們先來看看我們最熟悉環境,也就是智慧家庭。在智慧家庭當中,網際網路連線可說是貫穿了整個環境,是智慧家庭不可或缺的要素。其連線設備包括乙太網路、光纖、數據機和 Wi-Fi 路由器。其連接的裝置則可能包括網路閘道、智慧燈泡、智慧門鎖、喇叭、電視等等。就連一些傳統的家電,如烤麵包機,也可透過智慧插頭來讓功能多一些變化。CIE 內的裝置數量和類型,決定了該環境可提供的指令、互動性及功能。裝置的數量必須足以創造多樣化的互動。

如前所述,這些個別的裝置之所以能夠一起運作,全靠一套所謂的 IoT 自動化平台 (亦稱為自動化伺服器)。IoT 自動化平台扮演著類似 CIE 大腦的角色,讓智慧應用程式可透過客製化規則來控制裝置,讓裝置之間彼此動、彼此影響。自動化平台所提供的複雜功能,為智慧家庭、智慧建築以及其他環境帶來了無限可能。然而,隨著裝置和自動化規則的不斷增加,CIE 的受攻擊面也因而擴大。有鑒於此,我們有必要深入了解 CIE 所帶來的挑戰,尤其是網路資安風險。

為了探討 CIE 和自動化伺服器的資安風險,我們特別設計了一個智慧家庭實驗室來測試各種 CIE 可能遭受攻擊的情境。完整的研究內容請參閱我們的「複雜 IoT 環境的網路資安風險」(Cybersecurity Risks in Complex IoT Environments) 一文。以下是該報告的摘要重點。

駭客入侵

CIE 含有各式各樣的裝置和系統,例如,智慧家庭可能包含了照明、娛樂、保全等等。這表示自動化平台將因而掌握一些與人身安全及隱私權相關的重要功能,例如出入口安全管制與警報系統。

我們在研究當中測試了一些駭客可能取得 CIE 控制權的情況。其中之一就是入侵 CIE 自動化伺服器。正如先前所提,自動化伺服器是儲存所有自動化規則的地方,這些規則掌控了裝置的功能與彼此之間的互動。伺服器擁有完整的讀寫權限可修改或更新這些規則。因此,如果伺服器暴露在網路上並遭到駭客入侵,將引發各種潛在風險。

譬如,若 CIE 當中包含智慧門鎖,那麼歹徒就可修改規則來讓他們自由進出住宅。其做法包括修改規則讓他們被辨識為住宅成員,或者直接打開門鎖。除此之外,這些規則也可能負責控制 CIE 的警報系統,那麼歹徒就能解除警報。

另一種情況是,歹徒利用連網喇叭來發出語音指令給 Alexa 和 Siri 之類的語音助理。駭客可擷取並複製其主人的聲音,然後播放預先製作的聲音檔案來通過 CIE 裝置的語音辨識驗證。這樣的威脅正逐漸擴大至其他領域,例如,一些智慧汽車現在也能透過 Alexa 和 Google Assistant 語音服務來操作,並連上家中的 Wi-Fi 網路。未來有朝一日,若是一些更重要的功能也能透過語音指令來操控 (例如發動車子),那麼語音相關的威脅將變得更加迫切。

暗中監視與竊取資訊

自動化伺服器一旦遭到入侵,其他類型的攻擊也很可能接踵而至,視 CIE 所連接的裝置類型和數量而定。駭客或許不會實際闖入住宅或建築內部,但卻可能洩漏內部人員的個人隱私。只要修改一下自動化伺服器的規則,駭客就能透過住宅或建築物內的感應器、攝影機或任何其他可蒐集周遭環境資訊的裝置,監控內部人員的活動。駭客可設定自動化系統經由可支援的訊息應用程式 (如 Slack) 發送住宅內部的影像或活動資訊給自己。

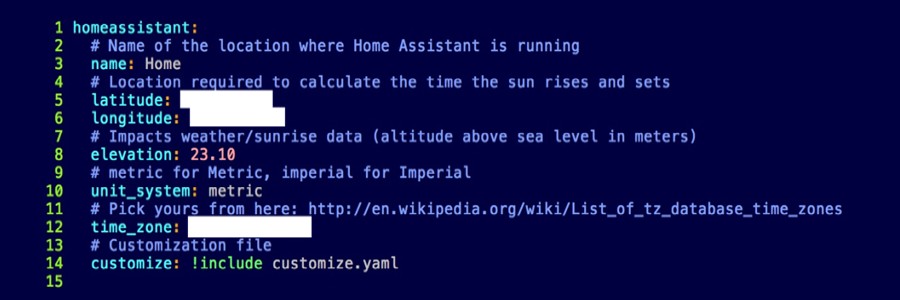

此外,駭客就算不篡改自動化規則,也可能蒐集到一些有用的資訊,甚至包括個人身分識別資訊 (PII)。例如,假使自動化伺服器不小心暴露在網路上,駭客就可能從其組態設定檔案當中蒐集住宅的定位資訊或登入憑證。

暴露在外的自動化伺服器可能洩漏住宅的定位資訊。

保護複雜 IoT 環境

根據前述的情況,CIE 經常面臨的網路資安風險之一就是自動化伺服器的運作邏輯或規則遭到篡改。駭客只要能修改這些邏輯,就等於掌控了 CIE。更糟的是,使用者並不會收到 CIE 邏輯遭到修改的通知。規則遭到駭客修改之後,很可能就一直維持這樣的狀態,使用者卻不會發現任何異樣。

CIE 在許多方面將對居家安全帶來新的問題。儘管 CIE 開創了新的生活形態,卻也擴大了駭客的攻擊面。因此,使用者很重要的一點就是要確實掌握自己的環境,並熟悉其各種相關風險、預先做好準備。

為了妥善保護自己的 CIE,以下是一些智慧家庭使用者應養成的良好習慣:

- 定期檢查並備份自動化規則檔案。定期檢查並追蹤自動化規則,可有助於發掘檔案是否遭到篡改,進而防範前述危險。您可使用一套檔案一致性監控工具來檢查組態設定檔案是否遭到未經授權的變更。

- 所有 CIE 元件皆應貫徹良好的密碼安全性。IoT 裝置安裝之後最重要的一件事就是立即變更出廠預設密碼。所謂密碼安全性應包括使用高強度密碼以及啟用雙重認證 (若有的話)。

- 熟悉所有 CIE 元件的設定。關閉一些非必要的服務來確保裝置與伺服器設定安全,可以的話,盡量減少裝置所蒐集的資訊。

隨著 CIE 日益成熟,我們之前預測一些情況也逐漸成真,CIE 面臨的資安挑戰只不過印證了我們先前的看法。當您對 CIE 有了一定的認識之後,接下來最重要的就是熟悉 CIE 在日常維護及安全上的需求。當 CIE 的規模與普及率逐漸擴大,預先掌握 IoT 可能面臨的新式攻擊將更加重要。如需進一步認識 CIE相關的潛在威脅,請參閱我們的研究報告「 複雜 IoT 環境的網路資安風險」(Cybersecurity Risks in Complex IoT Environments)。

原文出處: SECURING SMART HOMES AND BUILDINGS:Threats and Risks to Complex IoT Environments