從四張社群網路照片故事,談如何防止照片被盜用 正在 FB 跟你交談的朋友是真的嗎? 先看四個真實案例:

案例一:掉了 iPhone的失主在Google搜尋一張露乳溝的金髮

Nadav Nirenberg(右)假裝成辣妹(右)跟竊賊交手,取回 iPhone 赫芬頓郵報 上讀到一篇關於某人在計程車上掉了iPhone 的故事。

一個年輕人Nadav Nirenberg將他的手機遺失在紐約的計程車上。當他發現手機掉了,他就一直撥打遺失手機的號碼。卻都沒有回應,但他發現他的線上約會帳號已經被人偷用了。很明顯地,是那個拿他手機的人做的。這個人冒用Nadav的名義在交友網站OKCupid上和別的女人互動,還貼了些不是很酷的東西。

失主在Google搜尋一張露乳溝的金髮美女照片,並建立一個自稱為「布魯克林的珍妮佛」假帳號誘騙竊賊到”她”的公寓約會,好色竊賊果然上鉤了並約好見面時間。竊賊精心打扮帶著一瓶酒赴約,沒想到迎接他的卻是憤怒的男人及一把鐵鎚。

案例二:大學足球明星與史丹佛大學女孩相戀,女友過世後才被發

2012年九月,就讀 史丹福大學女友 Lennay 在 Manti奶奶過世的同一天裡也因為白血病「走」了。這顯然地也激勵了 Manti 在賽季中帶領大學球隊「愛爾蘭戰士」打出好成績,以紀念他所逝去的親人們。 他還在之後的電視訪談中提到他的「過世女友」 。後經媒體踢爆外祖母的故事是真的,但女友是假的。原來他也是這場騙局的受害者,因為所謂的”女友”根本未曾謀面,只是網路上的情侶關係,而”女友”是一個盜用高中女同學照片當 FB 大頭貼的男人。一場荒謬的 facebook 臉書愛情故事

最近很多人的 fb 照片被盜用,提醒大家網路交友詐騙也常用照”騙”【網路交友詐騙(Catfishing)】,通常使用偷自社群網路的照片跟編造的故事來捏造身分…這些故事常常出現在交友網站上…♥小編預祝大家白色情人節平安又快樂 ♥ #314白色情人節 #網路交友詐騙 #catfishing

由趨勢科技 Trend Micro 貼上了 2016年3月13日

案例三:陌生人「剽竊」小孩的網路照片,然後玩角色扮演,當成自己小孩照片轉貼在網路上

一位媽媽原本很高興地在 Facebook 上,看到有人對她的 Red Head Baby Mama (紅頭寶貝媽媽) 部落格文章按讚。但是查看按讚來源後心情卻瞬間跌落谷底,因為兒子的相片被盜用了,而且盜用者將她兒子的照片設定為封面照片,並以母親的身分發言,公開與網友討論 ”兒子”何時會開始長牙,朋友們有多喜歡兒子的紅頭髮…等等將他人小孩視為己有的角色扮演遊戲。

這個盜用照片的陌生人是一位年僅 16 歲”也想要擁有一頭紅髮兒子”的年輕女孩。

案例四:陌生中國大叔分享女兒 fb的照片,照片攝影者居住所在地也跟著曝光

前一則故事,孩子的生母客氣但堅定地要求她將照片撤下,兩天後該女孩向她道歉,無獨有偶的是一位愛好攝影的媽媽,看到了一則 Facebook 動態消息裡出現女兒的照片,分享這張照片的是一位來自中國的陌生男子。

這位母親發現該男子的臉書有數千個追隨者,不止分享了她女兒的照片還蒐集了很多小女孩的照片。令這位母親感到既害怕又震驚的是那則分享的貼文連回她的個人頁面後,任何人都能看到她和孩子的居住地點。

這位母親立刻刪除了那則貼文,然後到Fb 臉書隱私權設定中將陌生人給封鎖。她在受訪中坦承在那之前,「我知道我的隱私權設定應該還可以再嚴格一點,但我並不是非常在意。」

有時光憑一張相片很難分到底是真的好友還是歹徒假冒您的好友。相片有時根本是騙人的,有可能是網路犯罪的陷阱。

相關案例 :小 孩相片被盜事件

✓ 如何知道跟你交談的美女,其實不是本人? 推薦閱讀 :想跟你做朋友的是真人還是假帳號 ? Google 圖片搜尋,過濾FB臉書朋友邀請

根據 Facebook 透露,去年每 100 個帳號當中就有一個是假的。假冒訊息的一個徵兆就是,來自久未聯絡的對象,另外就是該人的 Facebook 主頁內容很貧乏。最重要的是在點選任何東西之前都先停下來想一下,然後私下做一點研究。」

隨時保持警覺,就算是您認識的人也一樣

以下3 個動作可避免歹徒盜用您的相片和資料來幫您造一個假的網頁:

將您的個人主頁設為不公開,只給好友看到。您可以在安全設定當中勾選這個選項。

若有人幫您開了一個假的帳號,馬上通知社群網站,好讓廠商將它下架。

此外,三不五時記得 Google 一下自己的相片看看有沒有人盜用您的圖片。您只要在 Google 圖片搜尋當中提供您的圖片即可。

趨勢科技讓Facebook隱私設定 趨勢科技PC-cillin雲端版 免費下載

趨勢科技PC-cillin雲端版 ,榮獲 AV-TEST 「最佳防護」獎,領先28 款家用資安產品防毒軟體 ,可跨平台同時支援安裝於Windows、Mac電腦及Android、iOS 智慧型手機與平板電腦

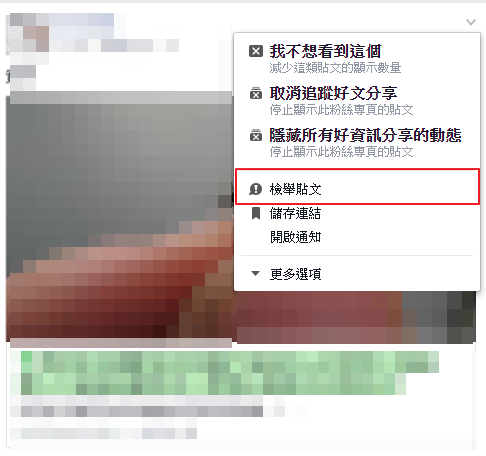

《提醒》 在粉絲頁橫幅,讚的右邊三角形選擇接收通知 和新增到興趣主題清單 ,重要通知與好康不漏接

◎ 歡迎加入趨勢科技社群網站

PC-cillin不只防毒也防詐騙 ✓手機✓電腦✓平板,跨平台防護3到位➔ 》即刻免費下載試用 ,