手機遺失卻不知道該怎麼辦?利用GOOGLE的定位追蹤就可以找回手機!

[防毒軟體下載]PC-cillin 2017 雲端版:防範勒索軟體 強化電腦安全與跨平台資安防護

每次重灌電腦都在煩惱要安裝哪一套防毒軟體最好?但一般使用者只要一個不太干擾,可以默默在背後保護的防毒軟體才是最重要的!這回最新推出的PC-cillin 2017 雲端版包括了更多方便的跨平台維護與避免主動勒索軟體的侵害。此次強化了針對防範勒索病毒的設計以及跨平台的維護,讓您從電腦到行動裝置一條龍的全面保護,面對電腦是初階使用者最為適合全方面保護。

PC-cillin 2017 雲端版主推跨平台的超強防護,針對Windows、Mac、iOS、Android主流作業系統都幫你照顧到,其中主打防範勒索病毒、封鎖惡意網站、安心購物交易、保護社群隱私等功能,這些都是一般人上網最常用到卻也是最容易忽略的地方,透過防毒軟體幫我注意安全問題,讓我們安全上網、放心網購才是最重要的。

儘管正確的電腦使用很重要,但這就跟做人一樣防人之心不可無,防毒軟體就是幫你保護這一塊,使用Windows則一定要安裝防毒軟體,因為Windows沒裝防毒軟體就像是電腦在網路上裸奔一樣,太多惡意程式、病毒都衝往Windows作業系統,畢竟市占率第一的作業系統,很難不成為標靶。防毒軟體的選擇使用者需要個人需求去挑選,但很多人根本不知道自己該選哪一套,沒關係,那就先選擇全方位的保護,從頭到腳幫你一條龍的防護完善,試試看「PC-cillin 2017 雲端版」!

本來要安裝PC-cillin 雲端版 2017的時候,拿起了產品盒子打開準備取出光碟安裝防毒軟體的時候,瞬間想到我的筆電根本沒有光碟機啊!在猶豫要怎辦時,想到趨勢科技官方有試用版可以下載,通常試用版只要輸入序號就可以獲得完全整版的功能,立馬連到PC-cillin的官方網站抓「PC-cillin 2017 雲端版」,雖然輸入序號與盒裝的說明不太相同,但是軟體功能是一樣的,如果你剛好跟香腸一樣沒有光碟機卻又使用了盒裝版,也可以這樣解決。

- 軟體名稱:PC-cillin 2017 雲端版

- 軟體語言:正體中文

- 軟體性質:全功能完整試用版30天 (輸入序號可轉為正式完整版)

- 官方網站:https://www.pccillin.com.tw/

- 軟體下載:按這裡

在PC-cillin 2017 雲端版中,主推幾項服務內容,分別為跨平台支援、密碼管理安全、惡意網頁防範、社群隱私防護、防堵駭客入侵、詐騙/垃圾信防護、個人資料防護、家長防護、電腦優化加速。當然基本的電腦監控即時防護肯定是有的這點不用擔心。

安裝過程很簡單,點兩下就可以開始進行安裝,安裝的時候建議電腦內的其他程式先行關閉。官方網站下載PC-cillin 2017 雲端版預設安裝沒有輸入序號可以免費試用,先體驗看看吧!如果您已經有序號,安裝完畢後就Key進去並註冊就可以囉!

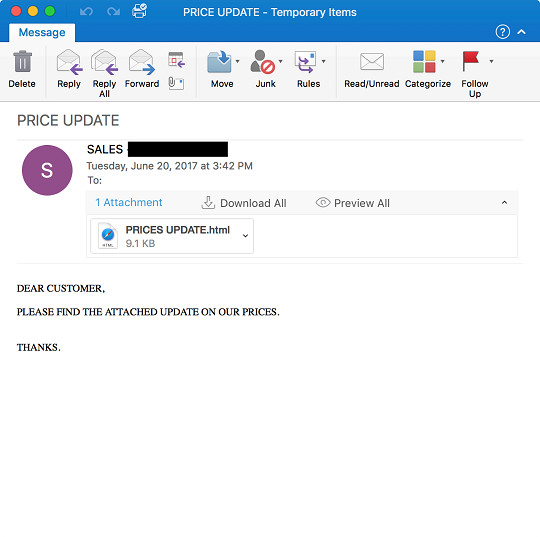

變臉詐騙 (BEC) :網路釣魚執行檔易被起疑心, 改用 HTML 附件讓你上鉤!

目前,鍵盤側錄程式仍是變臉詐騙最常用來竊取受害者帳號密碼的工具,且效果良好。但是,想要利用電子郵件來散布執行檔,在今日已經不太容易,因為垃圾郵件過濾軟體通常很快就會發現這類危險郵件並加以標註。反觀 HTML 檔案沒有立即的危險性,除非該檔案被判定為網路釣魚頁面,否則並不會被標註。

傳統上,變臉詐騙攻擊或稱為商務電子郵件入侵 (Business Email Compromise,簡稱 BEC)都是利用鍵盤側錄程式來從受害電腦竊取使用者的帳號密碼。但是,使用附件方式來夾帶執行檔,通常會讓使用者起疑而不會點選附件檔案,因為執行檔有很高的機率是惡意程式。因此,趨勢科技最近發現一波改用 HTML 網頁為附件的網路釣魚(Phishing)郵件出現。

圖 1:夾帶 HTML 附件檔案的網路釣魚郵件。

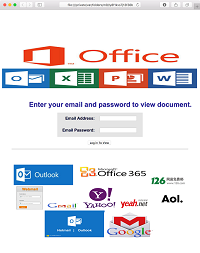

一旦開啟該 HTML 附件檔案,就會啟動瀏覽器並顯示如下內容:

圖 2:HTML 網路釣魚頁面。

繼續閱讀

這隻手機勒索病毒嫌棄沒有朋友的人,自動退出,不駭了

LeakerLocker 勒索病毒不加密檔案,但威脅洩漏手機個資

眾所皆知,勒索病毒 Ransomware (勒索軟體/綁架病毒)最主要的勒贖手段是將受害者的檔案加密 (如近期出現的 SLocker),然而,最近卻出現了一個名為 LeakerLocker 的新形態手機勒索病毒會將受害者手機上的個人資料傳送至遠端伺服器然後要求受害人支付贖金,否則就將資料發送給通訊錄中的每一個人。

透過三個 Google Play上的應用程式散布:「Wallpapers Blur HD」(散景桌布)、「Booster & Cleaner Pro」(系統優化清理程式) 以及「Calls Recorder」(電話錄音程式)

這個 LeakerLocker 勒索病毒目前是透過三個 Google Play 商店上的應用程式來散布:「Wallpapers Blur HD」(散景桌布)、「Booster & Cleaner Pro」(系統優化清理程式) 以及「Calls Recorder」(電話錄音程式)。三個應用程式目前皆已被 Google Play 商店下架,趨勢科技將該病毒命名為:ANDROIDOS_LEAKERLOCKER.HRX。儘管並無證據顯示這些應用程式是由同一作者所撰寫,但這樣的可能性卻很高,因為它們全都散布同一個勒索病毒。除此之外,我們也在 Google Play 商店上發現一些名稱相似的應用程式,雖然我們仍不確定它們與前述惡意程式有何關聯,但我們已經將這些應用程式通報給 Google。

本文將深入探討前述名為「Calls Recorder」的應用程式說明一下這個 LeakerLocker 勒索病毒。

技術層面分析

我們很快地分析了一下 LeakerLocker 之後發現它的感染過程如下:

A quick glance at LeakerLocker reveals the following infection vector:

Figure 1: LeakerLocker infection diagram

圖 1:LeakerLocker 感染過程示意圖。

Calls Recorder 應用程式本身是經由 Google Play 下載,在本文發布時,該應用程式已經遭到下架,而我們也早已將前述應用程式通報給 Google。

圖 2:Google Play 商店上的「Calls Recorder」程式。

親友團不夠龐大,惡意程式將會自動退出

當「Calls Recorder」應用程式下載並安裝到使用者裝置之後,首先會查看手機上的聯絡人、相片、通話記錄等等來檢查其數量是否超過一定門檻。換句話說,若受害手機上沒有太多聯絡人、照片、通話記錄的話,惡意程式將會放棄而中止執行。

圖 3:檢查聯絡人、相片和通話記錄數量的程式碼。

每 15 分鐘察言觀色再行動

<資安新聞周報>Windows 10更新率暴漲竟因為…/惡整電郵 騙倒一票白宮高官/HBO《冰與火之歌》太紅遭駭客劇透!

本周資安新聞週報重點摘要,本文分享上週資安新聞及事件。你將會看到新聞的簡短摘要及原文連結來閱讀更詳細的見解。

捷報!台灣之光HITCON 勇奪駭客世界盃第二名 趨勢科技扶植台灣硬底子資安力量 持續於國際舞台大放異彩 iThome

黑帽駭客大會:3G/4G 網路協定漏洞可能洩露用戶行蹤,目前無解 iThome

當心! 容器開發者可能成為駭客攻擊目標 iThome

勒索軟體追蹤研究:自2016年第一季以來駭客得手超過2500萬美元 iThome

比特幣交易平台BTC-e因幫勒索軟體、駭客、毒品交易洗錢被美重罰1.1億美元iThome

俄國駭客疑創辦比特幣交易平台BTC-e,洗錢高達40億美元遭逮捕 iThome

北韓沒有那麼封閉!為了買比特幣、看A片 北韓菁英愛「翻牆」上網 風傳媒

假美女真駭客 政商機密被照「騙」台灣蘋果日報

英惡整電郵 騙倒一票白宮高官 自由時報

駭客攻擊車隊?特斯拉將防禦車隊攻擊作為安全技術最高優先級 T客邦

特斯拉制動系統再被中國團隊破解 可遠程操控汽車 新浪網(臺灣)

存照片 可利用LINE Keep 中央社即時新聞網

追蹤用戶刷卡紀錄 Google恐被調查 自由時報

玩具總動員來了 不過它可能正在監視你 東森新聞雲

賭城遊客多駭客 手機用戶當心! 世界新聞網 繼續閱讀

![[防毒軟體下載]PC-cillin 2017 雲端版:防範勒索軟體 強化電腦安全與跨平台資安防護 [防毒軟體下載]PC-cillin 2017 雲端版:防範勒索軟體 強化電腦安全與跨平台資安防護](https://img.sofree.cc/pccillin_2017/pccillin_cover.jpg)

![[防毒軟體下載]PC-cillin 2017 雲端版:防範勒索軟體 強化電腦安全與跨平台資安防護 [防毒軟體下載]PC-cillin 2017 雲端版:防範勒索軟體 強化電腦安全與跨平台資安防護](https://img.sofree.cc/pccillin_2017/pccillin_1.png)