「你瀏覽色情網站,已被側錄」現在也出現 LINE 版了 😥

女網友說國一的弟弟LINE突然有不認識的人加入,還傳了一大堆A片,這竟然是悲劇的開始…..

過去性愛勒索相關個案幾乎都來自國外,但近日國內卻出現了 LINE 案例:

女網友在論壇發文說國一的弟弟收到陌生但卻是LINE朋友傳來的A片,沒有戒心地打開觀看,「駭客那些病毒駭入他平板,然後自動錄下他打手槍的畫面,對方傳影片來威脅要我們匯錢⋯我還接了他的電話錄了音,聽起來是大陸人的聲音,真的好可怕,陌生人的Line什麼的絕對不要加欸」

趨勢科技防詐達人表示這類主要手法有三種:

- 方法一(最常見):透過交友軟體或網站,他們會先跟你配對成功,然後聊天,然後要求視訊

- 方法二:先引用民眾入群加入色情分享的群組,然後再分別私訊

- 方法三:透過社群先加好友後,傳遞假照片後再聊天

基本上和約會詐騙的不同點在於,只是色情,沒有感情,因為主要要拿到對方裸照或視訊,所以時間短,金額小;約會詐騙相對時間長,金額大。

除了前述的 LINE 之外,本文介紹兩個跟色情誘騙有關的案例:

一個是利用免費觀看成人網站為誘餌,誘騙使用者以手機掃描 QR Code看更多

另一個是警告受害者觀看色情影片過程已經被側錄

駭客只有一個目的:「給我錢!」

案例一:見到 QR Code 就掃?! 當心遇到性愛勒索

第一個案例是日本色情業者利用行動條碼(QR Code)誘騙付費,關不掉的色情網站,讓愛看好料的網友有點尷尬。攻擊者會先發送垃圾郵件給受害者,郵件內包含一個免費影片網站的連結。這個網站會秀出聳動標題的免費影片來誘使點擊。 但當出現一個「觀看更多」的連結時,會將使用者重新導到另一個要求註冊成為會員的頁面 。

其中一個網址,包含了一個行動條碼(Quick Response,QR)和這訊息:「請利用手機來訪問這個網站」。

透過手機訪問後會跳出一個成人網站, 畫面顯示已經將受害者行動設備上的資料傳送出去,並要求支付 49,800日元 ,否則成人網站的視窗將無法關閉 。

案例二:駭客集團精心策劃性愛勒索騙局,要求受害者支付 700 美元的比特幣

根據最近一篇報導,一個名為「ChaosCC」的駭客集團在一起電子郵件詐騙當中向受害者表示他們已經駭入受害者的電腦並錄下受害者在觀賞色情網站時的過程。根據 Bleeping Computer 的報導,在這起性愛勒索詐騙中,歹徒要求受害者支付價值 700 美元的比特幣 (Bitcoin)。

駭客反諷:下次逛色情網站時務必將裝置相機貼起來

這場性愛勒索騙局,受害者會先收到一封宣稱來自 ChaosCC 駭客集團的電子郵件 ,告訴受害者,他們在瀏覽色情網站時,裝置的相機已自動開啟並錄下他們觀賞色情內容的過程,並宣稱這段錄影已自動上傳到駭客集團的伺服器。最後,郵件會警告受害者如果不匯 700 美元到駭客的比特幣錢包,就要將這段錄影發給受害者通訊錄上的聯絡人。

郵件最後還會附帶一句語帶嘲諷的建議,提醒受害人下次在逛色情網站時務必將裝置相機貼起來。

🔴 個人用戶請使用 PC-cillin 雲端版,攔截惡意連結 ,同時保護行動裝置或電腦 ,馬上體驗 》即刻免費下載試用

延伸閱讀:

Digital Extortion: A Forward-Looking View

五年前的外遇網站資料外洩受害者,竟成最新勒索行動目標。

性愛勒索詐騙逐漸興起

正如趨勢科技2018年底的預測以及 2019 上半年資安總評報告指出,經由電子郵件散布的性愛勒索案例已大幅增加。趨勢科技所偵測到的性愛勒索相關垃圾郵件數量從 2018 下半年的2,188,415 封成長至 2019 上半年的 9,160,856 封,成長幅度高達 318%。

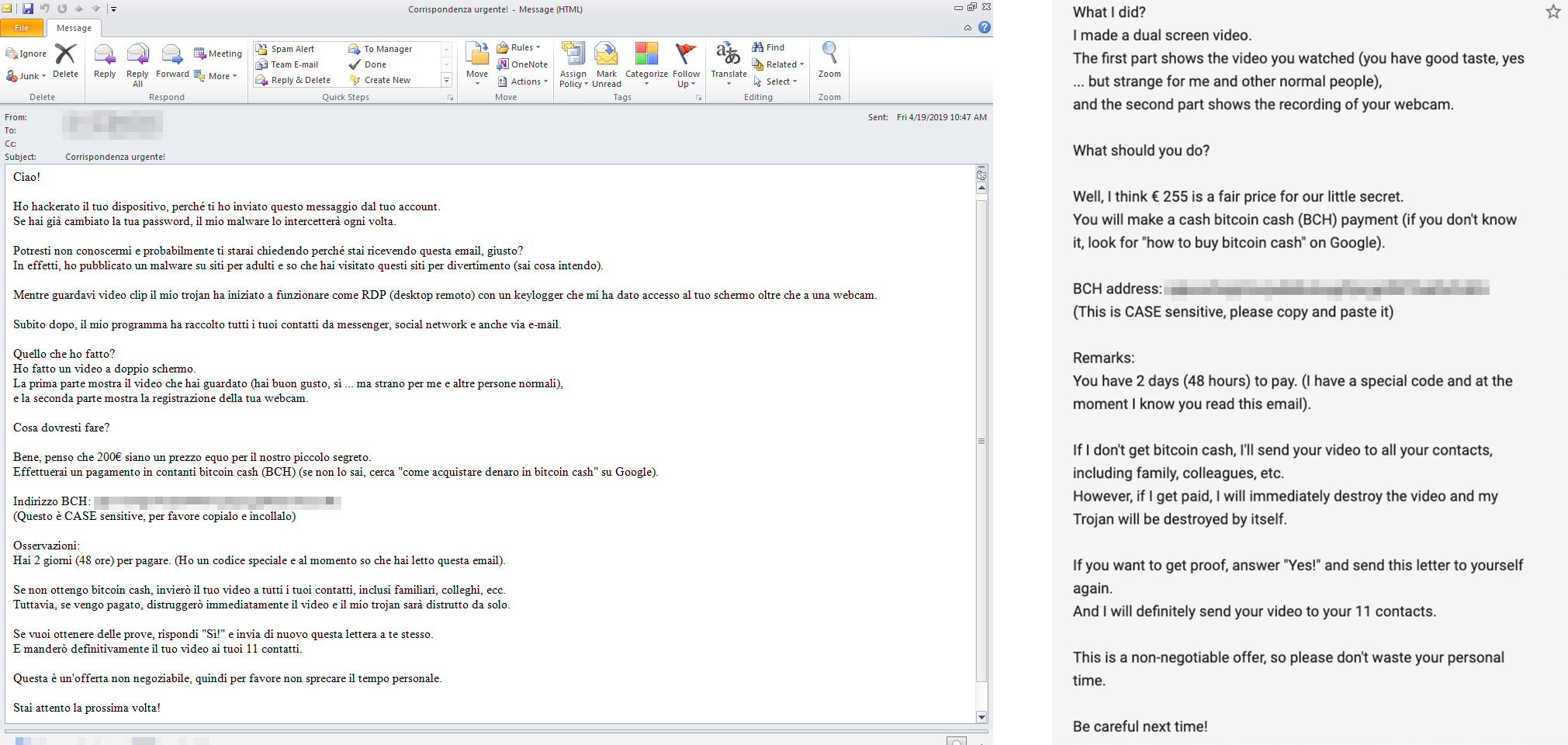

圖 1:針對義大利文使用者的性愛勒索電子郵件樣本 (左) 與其部分內容的英文翻譯 (右)。

2019年 4 月,趨勢科技研究人員 Loseway Lu 和 Marshall Chen 發現了一起針對義大利文使用者且同樣要求支付比特幣的性愛勒索詐騙。從寄件人的 IP 位址來看,這批垃圾郵件似乎是由 Gamut 垃圾郵件殭屍網路所散發。

[延伸閱讀:2.4 Million Credential Phishing Attacks Detected and Blocked in 2019 1H]

四個資安建議

性愛勒索詐騙集團經常利用受害者害怕事情曝光的心理來對受害者予取予求。為了避免落入性愛勒索的騙局當中,使用者可採取以下作法:

- 切勿支付或回應歹徒。如果您收到性愛勒索郵件,您該做的是立即向主管機關檢舉。

- 確定您分享或儲存個人資料的平台是安全的。

- 定期更新您的登入憑證與帳號來降低帳號遭駭客入侵風險。

- 在點選電子郵件中的網址或下載附件檔案之前,務必先仔細檢查並確認。

此外,企業機構可考慮採用趨勢科技 Cloud App Security™ 解決方案來偵測並攔截網路釣魚攻擊,即使是最難以分辨的詐騙也將無所遁形。它採用 機器學習(Machine learning,ML)技術來對郵件的寄件人、內容及網址進行信譽評等分析。除此之外,還可偵測郵件內文與附件檔案中的可疑內容,並提供沙盒模擬惡意程式分析與文件漏洞攻擊偵測。

《延伸閱讀 》

- 不給錢就讓手機變磚塊!勒索集團威脅瀏覽色情網站 Android手機用戶

- 【手機病毒 】想要拍出好氣色,當心29款美肌相機應用程式會發送色情內容,還會偷個資盜用照片

- 惡意Chrome擴充功能,組成 Droidclub殭屍網路,秀色情廣告、竊個資,還可能挖礦

- 第一個鎖定 Dirty COW漏洞的Android惡意軟體,以色情應用程式為餌,偷偷訂閱付費服務

- 數十萬會蒐集個資的中文色情應用程式蔓延亞洲,台灣排行第三

- 看片神器?! 以色情為號召的惡意程式威脅中國、台灣及日本 Android 使用者