智慧科技有優點也有缺點,對於希望透過智慧科技來提升市民服務的都市來說,其實效益相當令人期待。

2015 年,美國紐約市爆發致命的退伍軍人病 (Legionnaires),奪走了數十條性命。此病是吸入含有其細菌的空氣所引起。然而,不到一個月的時間疫情就完全消失。該市衛生局人員追查到了細菌的源頭:一個遭到汙染的冷卻塔。他們利用個名叫 SaTScan 的免費軟體來幫他們監控疫情擴散情況,使得疫情獲得控制。

智慧城市有如一把雙面刃,好處中夾帶著風險。2017 年 4 月初,一名駭客 觸發了一連串的警報,震驚了德州達拉斯 (Dallas) 居民。這套原本為了災難預警而設計的緊急應變系統,反而引起了不必要的恐慌。

本文將逐一檢視當今智慧城市所用到的一些解決方案,並探討智慧科技各應用領域可能會遭遇到的攻擊,讓市府單位有所防備。

能源

談到都市電力管理,或許大家第一個聯想到的就是智慧電網。所謂的智慧電網包含了眾多環節,但最基本的是智慧電表,這是一種用來記載用電量並將資料自動傳回電力公司的新式裝置。

全球許多智慧城市,尤其在日本,都建置了所謂的能源管理系統 (EMS) 來提升能源效率並降低碳排放。在每個家庭,則建置了家庭能源管理系統 (HEMS) 來監控電力消耗,並從遠端遙控連網家電。HEMS 和其他相關的能源管理系統,如: 大樓能源管理系統 (BEMS) 和太陽能 (PV) 系統,都能透過所謂的社區能源管理系統 (CEMS) 來統一集中控管,實現能源最佳化與節能的目標。

這其中的每一套系統若無適當的安全措施保護,很可能會遭到駭客的各種入侵。以智慧電表為例,駭客可能竊取其中的資料來掌握某個家庭的用電狀況。此外, HEMS 若無適當的防護,也可能遭歹徒暴力破解,連帶著駭入用戶家中其他連網裝置。

此外,駭客也可干擾智慧電表的傳輸訊號來造成家用電表通訊延遲。如果駭客掌握了這些能源系統彼此之間的通訊方式,甚至可以對市內一些較大的系統發動分散式阻斷服務攻擊 (DDoS),癱瘓重要的市政服務。

交通運輸系統

為了解決日常交通問題,例如:塞車和公共運輸利用率不足,智慧城市通常會建置所謂的智慧運輸系統 (ITS)。一般來說,交通流量都是由一套整合所有交通號誌與感應器的中央監控系統來控管。此系統會自動評估何時該改變交通號誌的時相來縮短交叉路口的號誌延遲與行人等待時間。

有了智慧公共運輸系統,通勤將變得更有效率。某些城市甚至建置了第四級自動化 (也就是全面自動化) 捷運系統。換句話說,其列車是完全自動運轉,無人駕駛。許多智慧城市的捷運系統和巴士都有精確的時刻表,通勤族可以透過應用程式來查詢班次。此外還可用程式來訂位或買票。

有許多行動應用程式也可搭配公共智慧交通工具運作。中國有些城市利用了一個單車應用程式來搜尋附近可租用的單車,而且只要掃瞄一下單車上的 QR Code 就能租用。類似的情況還有公共機車,使用者可透過行動應用程式來尋找最近可租用的機車、支付費用,然後開鎖騎乘。某些智慧城市甚至建置了公共汽車,駕駛人可尋找附近可短期租用的汽車,租賃公司會透過 GPS 定位系統來掌握車輛的位置以防止竊盜。

停車位也可透過免費行動應用程式和網站來預訂並支付停車費,也可即時查詢空的停車位,有些甚至還備有充電站。

這麼多交通運輸工具全都連結至應用程式固然方便,但軟體漏洞將是一大隱憂。一旦駭客找到並攻擊這些漏洞,就能操弄這些應用程式,他們可竊取單車或者免費使用交通工具和停車位。此外,這些交通運輸系統還可能遭到勒索病毒攻擊,例如美國舊金山市交通運輸局 (Municipal Transport Agency) 的案例,其系統因感染勒索病毒而停擺,導致市政府不得不免費讓民眾搭乘,直到系統修復為止。

智慧交通號誌也可能遭駭客入侵。採用開放無加密通訊協定的交通號誌系統,很可能遭駭客入侵而永遠停在綠燈。一些具備 OTA 無線更新功能的智慧汽車,還可以跟交通號誌通訊,萬一交通號誌遭駭,這些汽車很可能從遠端遭到漏洞攻擊或者收到假冒的 OTA 更新,如此一來,駭客就能掌握智慧車輛的某些功能,對它們發動勒索病毒攻擊,或者單純只是發送錯誤的交通資訊給駕駛人。

環境監控

智慧環保科技或許不像其他智慧系統那樣顯眼,但卻能讓都市更舒適。一個很好的例子是美國芝加哥的 Array of Things (AoT) 計劃。這項計畫利用交通號誌桿上所架設的感應器來提供即時資料以改善都市空氣品質。

此外,一些市民通常不會特別在意的服務 (如廢棄物清理) 也可以透過配有感應器的智慧垃圾桶以及廢棄物真空收集系統將廢棄物集中到垃圾場。這些都有助於加快垃圾收集速度。除此之外,還有一些建置在下水道系統的內嵌感應器網路會定期監控排放口並回報下水道壓力。有了這些資料,這套網路就能調節智慧閥門,防止下水道堵塞或溢流。

萬一駭客駭入了智慧下水道系統,開啟所有智慧閥門,就可能將未經處理的廢水直接排入乾淨的水域。如此將危害市民健康。經研究證實,缺乏資安防護的廢水處理廠控制系統,很可能因為設定上的錯誤或者操作介面缺乏管制而遭到駭客入侵。現實世界確實存在著這類危險。

通訊

智慧城市若少了無線科技來提供穩定的連線,那麼智慧基礎架構和應用程式將無法發揮功能。因此,通訊順暢是所有智慧城市一項必備的條件。前述的各項智慧科技當中,有許多都需要用到蜂巢式無線通訊網路 (也就是行動電話網路),包括:採用 GPRS 通訊技術的智慧下水道系統、採用 3G 技術的公共運輸系統、採用 LTE 技術的智慧交通號誌以及車輛對基礎架構 (V2I) 技術。

駭客可發動 DDoS 攻擊來干擾這些網路的通訊與智慧裝置的同步作業。此外,也可利用訊號干擾器來消耗智慧裝置的電池,因為行動通訊模組在遇到訊號不良的情況下會不斷嘗試重新連線。還有,駭客也可能攔截通訊的內容,分析其中所傳輸的資料,找出雲端服務或後台伺服器的作業系統、指令集、IP 位址或電話號碼,甚至是系統預設的登入憑證。

公共 Wi-Fi 無線網路也是許多智慧城市的特色之一,例如美國紐約市在 2016 年啟用的 LinkNYC 通訊網路,讓 7,500 個舊式公共電話亭搖身一變成了Wi-Fi 網路資訊站,方便市民查詢地圖與市政服務、撥打免費國內電話,並且提供手機充電。

不過,許多公共 Wi-Fi 網路都要求使用者必須提供電子郵件地址並且使用手機號碼來註冊,這讓隱私權成了一項隱憂。不僅如此,公共 Wi-Fi 網路通常屬於「開放網路」,其傳輸的資料都未經過加密。

政府機關

打造智慧城市的市政府,通常希望透過智慧科技來統一管理並提升市民服務,並且確保公共安全,讓市政透明化。

為了讓市政服務更有效率,某些地方政府,如英國布里斯托爾市政府 (Bristol City Council) 就建置了單一入口網站來方便市民繳納規費、訂購新垃圾桶、延長執照期限、通報各類問題等等,完全不須額外的文書作業。

在公共安全方面,許多城市都安裝了監視攝影機。例如,巴西里約熱內盧建置了一個所謂的「營運中心」,隨時透過 80 多台螢幕來顯示即時路況、天氣預報,以及來自 500 多台監視攝影機的影像。由 20 多位人員負責操作這些 360 度影像。

為了提升透明度,某些智慧城市甚至主動在網路上公布政府公開資料 (OGD)。例如新加坡的 viz.sg 就公布了政府預算、登革熱及茲卡病毒疫情、計程車密度等等。非政府組織 (NGO) 與私人企業,也可利用這些資料或者和政府合作來開發一些造福市民的專案。

有鑑於這些服務所處理種種資料,如何在兼顧市民隱私和安全的情況下穩健地部署這些公共服務,將是一項挑戰。政府在公開資料時,最重要的就是要過濾並去除所有市民的個人識別資料 (PII)。這項工作若沒做好,將影響市民的安全。例如,若政府要將市民的單車路線資料公開,裡面就不能含有個人的身分資料、行經地點和行經時間。因為如果有人將這些資料拿來和 Facebook、Twitter 或 Foursquare 等社群網站上的打卡紀錄交叉比對,就能追蹤個人的行蹤。監視攝影機的即時資料也有同樣問題。

智慧城市的安全性,有相當程度取決於兩大因素:技術限制 (如:裝置運算效能) 以及建置方式 (如:加密等級)。假使智慧城市在建造之初未考量到這些因素,就會讓駭客有機可乘。

如同我們在先前的智慧家庭系列文章中所提到,駭客有各式各樣的動機可能對連網系統發動攻擊。因此,就歹徒可獲得的好處與可造成的破壞規模來看,駭客攻擊智慧城市各重要領域的機率,遠比攻擊家庭的機率來得高。

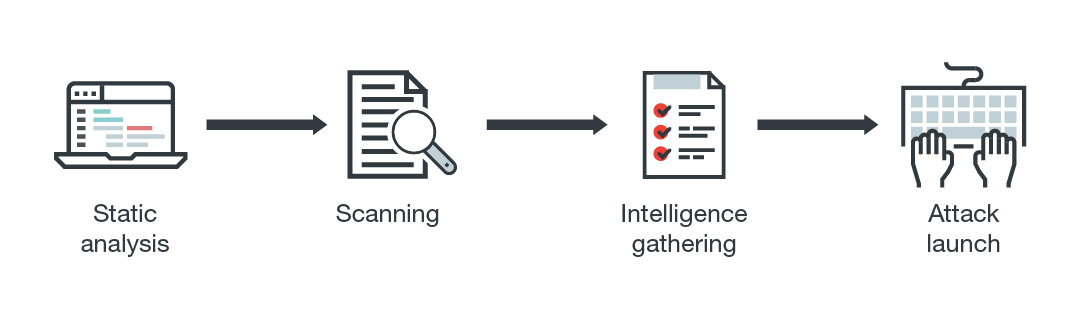

以下是歹徒一般在發動攻擊時所採取的步驟:

- 步驟 1:靜態分析。從公開管道取得韌體、程式碼和應用程式,研究看看裝置和系統有什麼可攻擊的漏洞。

- 步驟 2:掃瞄。駭客掃瞄智慧城市部署了哪些系統和裝置,找出攻擊目標或入侵點。

- 步驟 3:情報蒐集。蒐集任何相關的資訊,例如:透過網路釣魚、資料採礦或其他方式取得登入憑證。

- 步驟 4:發動攻擊。一旦駭客取得了所有必要元素,就能開始發動各式攻擊。例如:篡改程式碼或執行程序、讓系統感染惡意程式、透過刷機讓裝置變磚塊 (也就是無法使用) 等等。

了解歹徒的攻擊步驟之後,接下來我們將持續關注並討論智慧城市該如何防範這些威脅以保障智慧科技安全。

原文出處:Security Considerations for Smart City Sectors