WannaCry 哭聲未止,其他網路犯罪集團紛紛利用相同的漏洞來攻擊

一波未平一波又起,上周末WannaCry(想哭)勒索病毒/勒索蠕蟲剛爆發,另一隻也是利用 Server Message Block (SMB) 漏洞的UIWIX勒索病毒緊接著發動網路攻擊,除了 UIWIX 勒索病毒 (趨勢科技命名為 RANSOM_UIWIX.A) 還有另一個專門開採墨內羅 (Monero) 貨幣的木馬程式。

UIWIX 並非 WannaCry,但更難偵測

最近有些新聞報導表示 UIWIX 是 WannaCry 新演化的版本,但根據我們持續不斷的分析發現,這是一個全新的勒索病毒 Ransomware (勒索軟體/綁架病毒)家族,只不過和 WannaCry 一樣是利用 Server Message Block (SMB) 漏洞 (MS17-010,代號 EternalBlue,由 Shadow Brokers 所公開揭露) 來感染系統並在網路內散布,同時還會掃瞄網際網路上的電腦以尋找更多受害者。

UIWIX 有何不同?首先,它是所謂的無檔案型態病毒,UIWIX 是經由 EternalBlue 漏洞直接進入記憶體中執行。無檔案的感染方式不會在電腦硬碟寫入檔案或元件,因此不會留下什麼痕跡,所以更難偵測。

此外,UIWIX 的行為更加謹慎,只要它偵測到虛擬機器 (VM) 或沙盒模擬環境存在,就會自行終止。根據 UIWIX 程式內的字串顯示,它似乎可以蒐集感染系統上所儲存的瀏覽器、FTP、電子郵件以及即時通訊軟體帳號登入資訊。

以下是 WannaCry 和 UIWIX 主要特點:

| WannaCry | UIWIX | |

| 攻擊途徑 | SMB 漏洞 (MS17-010),TCP 連接埠 445 | SMB 漏洞 (MS17-010),TCP 連接埠 445 |

| 檔案類型 | 執行檔 (EXE) | 動態連結程式庫 (DLL) |

| 加密後檔案的副檔名 | {原始檔名}.WNCRY | ._{獨特識別碼}.UIWIX |

| 開機自動啟動與潛伏機制 | 系統登錄 | 無 |

| 虛擬機器反制、虛擬機器檢查或沙盒模擬分析反制能力 | 無 | 會檢查虛擬機器和沙盒模擬分析環境相關檔案與資料夾是否存在。 |

| 網路活動 | 在網際網路上,它會掃瞄隨機挑選的 IP 位址看看是否開放 TCP 445 連接埠;經由 Tor 瀏覽器連上「.onion」網站。 | 採用 mini-tor.dll 程式庫來連線至「.onion」網站。 |

| 例外情況 (若偵測到某些系統元件就不會執行) | 無 | 若發現自己在俄羅斯、哈薩克和白俄羅斯境內執行就會自行終止。 |

| 排除的檔案及資料夾 (也就是不會加密的檔案和資料夾) | 會避開某些資料夾中的檔案。 | 會避開某兩個資料夾中的檔案以及檔名有某些字串的檔案。 |

| 掃瞄網路來試圖散布 | 是 (如同蠕蟲的散布方式) | 否 |

| 關閉開關 | 是 | 否 |

| 勒贖金額 | 相當於 300 美元的比特幣 | 相當於 200 美元的比特幣 |

UIWIX 會針對每一位受害者產生不一樣的比特幣(Bitcoin)錢包。如果受害者點選勒索訊息中的網址,就會被要求輸入一個「個人代碼」(此代碼就在勒索訊息當中),接著會看到一個叫您註冊比特幣錢包的訊息。

圖 2:UIWIX 的付款網站。

其他惡意程式也趁機利用 EternalBlue 漏洞

WannaCry 也引來其他網路犯罪集團的效法,紛紛利用相同的漏洞來攻擊電腦系統與網路。除了 WannaCry 和 UIWIX,我們的情報網已發現另一個同樣藉由 EternalBlue 散布的木馬程式:Adylkuzz (TROJ_COINMINER.WN)。此惡意程式會將被感染的系統變成殭屍電腦,並利用其運算資源來開採墨內羅 (Monero) 數位貨幣。

企業防範 UIWIX六大守則

如同其他專門攻擊資安漏洞的威脅一樣,UIWIX 讓我們再次學到定期修補系統的重要性。企業必須在維持企業營運效率與維護安全之間求取平衡。IT 系統管理員和資安人員,應強制實施一套基本規範來降低攻擊的威脅,維護系統和網路的完整與安全。

有鑑於 UIWIX 和 WannaCry 都使用相同的攻擊管道,因此企業應該熟悉防範 UIWIX 及其他類似攻擊的最佳實務原則:

- 修補及更新系統,並考慮採用虛擬修補技術。

- 確實啟用防火牆與入侵防護系統。

- 主動監控並檢查進出企業的網路流量。

- 建立安全措施來防範其他駭客可能入侵的管道,例如電子郵件和網站。

- 部署應用程式控管機制來防止可疑的檔案執行,並且配合行為監控來防止系統遭到非經允許的變更。

- 實施資料分類以及網路分割,進一步降低資料的風險與損害。

我們將持續更新訊息,一有最新分析結果就會立即發布。

趨勢科技解決方案

搭載XGen端點防護的趨勢科技 OfficeScan™ 結合了高準度的機器學習與其他偵測技術和全球威脅情報,提供完整的勒索病毒與其他威脅防護。趨勢科技內建機器學習能力的資安解決方案以及所有相關的勒索病毒防護功能,都已經能夠防範 UIWIX 和 WannaCry 這類的威脅。

趨勢科技的 趨勢科技Deep Security、趨勢科技 Vulnerability Protection 漏洞防護、趨勢科技的Deep Discovery Inspector、TippingPoint 以及 Home Network Security 都能協助企業和一般使用者防範上述威脅。

入侵指標資料

146581F0B3FBE00026EE3EBE68797B0E57F39D1D8AECC99FDC3290E9CFADC4FC (SHA256) — 趨勢科技命名為 RANSOM_UIWIX.A

C72BA80934DC955FA3E4B0894A5330714DD72C2CD4F7FF6988560FC04D2E6494 (SHA256) – 趨勢科技命名為 TROJ_COINMINER.WN

TROJ_COINMINER.WN 相關的幕後操縱 (C&C) 網域:

- super5566.com

- super5566.com

原文出處:After WannaCry, UIWIX Ransomware and Monero-Mining Malware Follow Suit

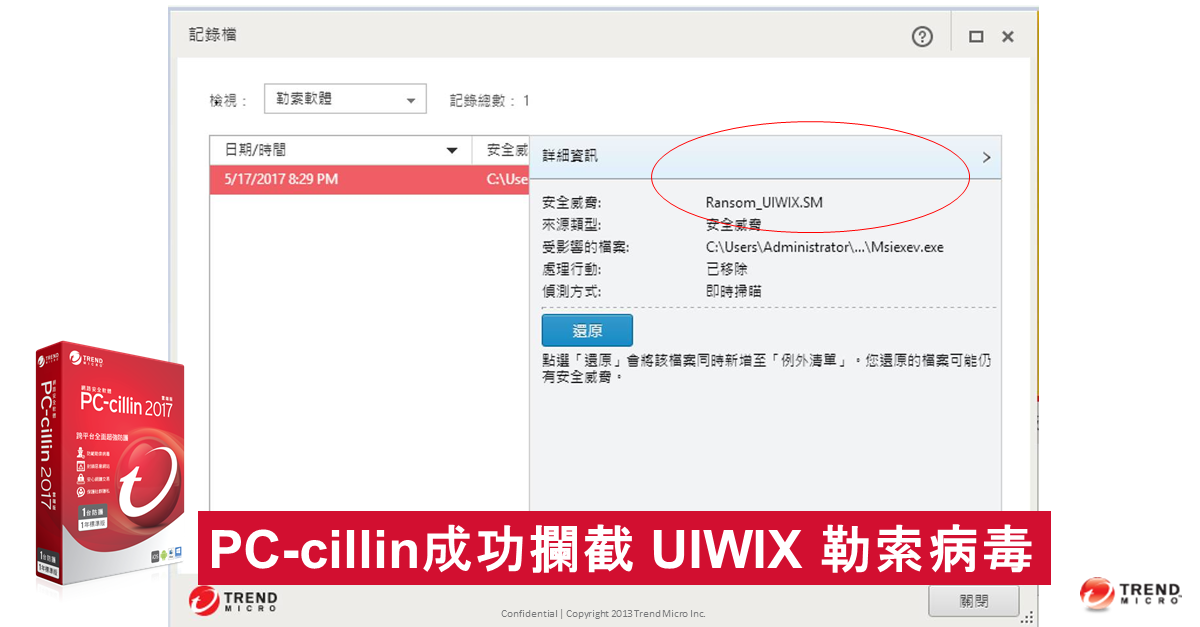

PC-cillin成功攔截 UIWIX 勒索病毒,按我看大圖 ,即刻免費下載試用PC-cillin 2017

相關報導: