即使有其他認證方式出現,密碼仍會以輔助方式存在。不然當你的手機或認證裝置被竊時怎麼辦?我們根本沒有準備好面對沒有密碼的世界,不管我們多麼想擺脫它們。

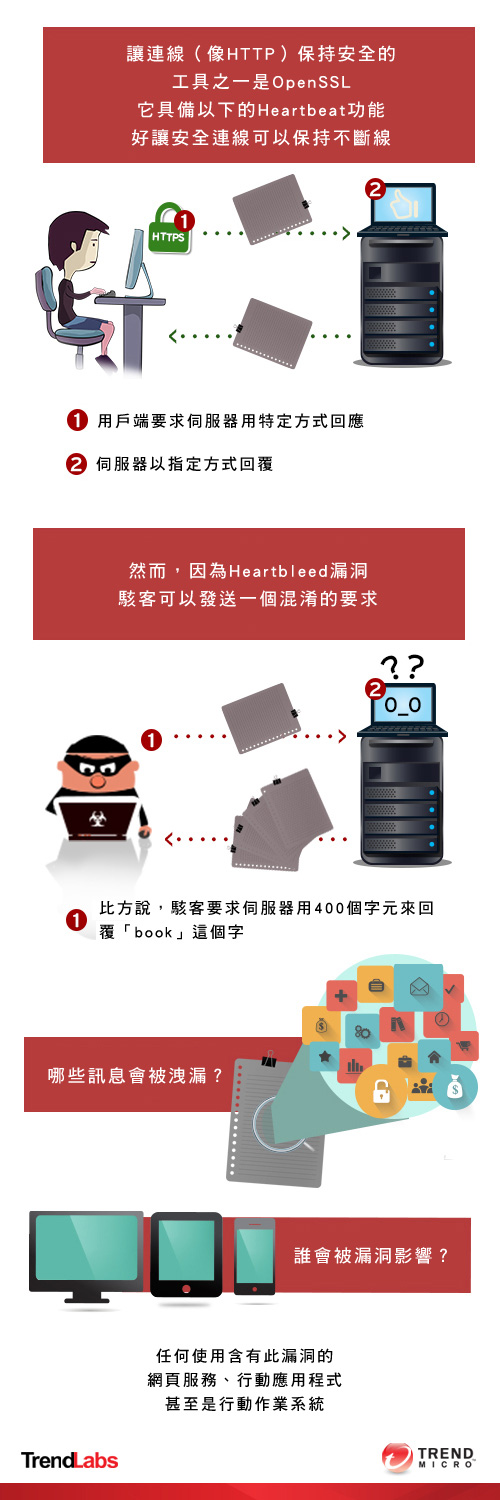

對於非系統管理者的使用者來說,Heartbleed心淌血漏洞所造成的最大影響是他們不得不去變更所有的密碼。這一點,再加上替代性身份驗證方法的改進(如旗艦智慧型手機現在已經內嵌了指紋辨識),讓我們開始聽到一些對密碼相當大膽的評論。

密碼已經過時了?我聽到一些人說短期內就會被淘汰?沒這麼快!雖然密碼的確不是身份驗證最便捷的方式,而且本質上較不安全,但我們不會這麼快就棄之不用。

密碼的主要優點是每個人都可以馬上使用它們。沒有必要將自己綁定在特定的認證裝置(「我可以發誓,今天早上還在我包包裡!」),位置(「我不能從酒店登入,我忘了自己啟用安全功能了!」)或智慧型手機(「我的手機沒電了!」)。這講法或許有點奇怪,不過強迫使用者擁有智慧型手機(或要求公司配發一個)可能還是過於昂貴。

即使有其他認證方式出現,密碼仍會以輔助方式存在。不然當你的手機或認證裝置被竊時怎麼辦?我們根本沒有準備好面對沒有密碼的世界,不管我們多麼想擺脫它們。

如果這樣,不妨就來學習如何正確地使用它們。這並不難:

首先,在每個網路服務使用不同的密碼,如果你想手動這樣做可能很難,所以最好的方式可能是密碼管理 e 指通。現在你有許多選擇,而且很多都是免費的。 繼續閱讀