「3分鐘被盜刷35萬」「我又沒訂!外送平台綁信用卡,遭盜刷3-4萬」點選「貨品已派發、請查收」釣魚簡訊就被植入木馬程式,竊取銀行網銀帳密,和信用卡個資,14名受害者,損失共104萬餘元。 這些新聞讓大家看得心驚膽跳。在線上購物或建立帳號時所輸入的付款資訊,或是在實體店頭刷卡消費,隨後被彙整到線上的刷卡資料,這些資料是犯罪集團目前鎖定的重大目標。

防疫期間,無聊的駭客們,舉辦線上競賽遊戲,獲勝者的戰利品包含用別人的信用卡盜刷機票。

信用卡遭盜刷的原因,除了網路釣魚外,還有哪些意想不到的原因 ?

點入埋伏在新聞推薦或 LIN聊天頂端的一頁式詐騙廣告也出事?五個意想不到信用卡遭盜刷原因

本文重點預覽:

📌 五個意想不到遭盜刷原因:

1.把信用卡交易資料,存在 Chrome、IE、Firefox……瀏覽器裡

2.點入埋伏在新聞推薦或 LIN聊天頂端的一頁式詐騙廣告

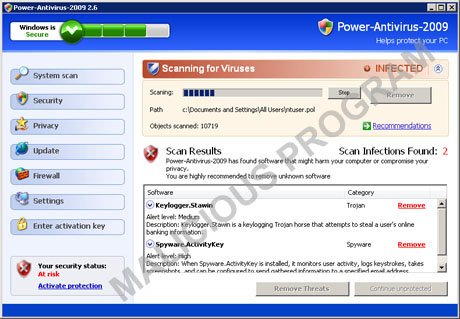

3.下載 app , 可能也會出事

4.刷卡消費時,對著結帳螢幕的攝影機,可能全都露

5.知名網站未必安全,你輸入信用卡個資,駭客默默側錄

📌 信用卡被盜刷怎麼辦?

📌 如何防止信用卡被盜刷?

1.把信用卡交易資料,存在 Chrome、IE、Firefox……瀏覽器裡

很多竊取信用卡資料方式,透過瀏覽器插件進行盜用