才一年的時間,勒索病毒家族的數量就大幅成長 752%

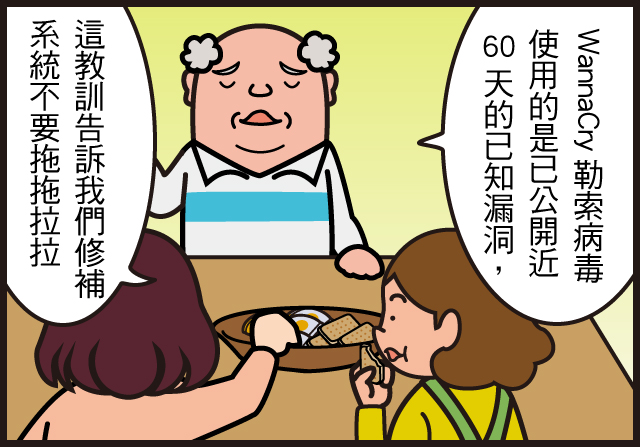

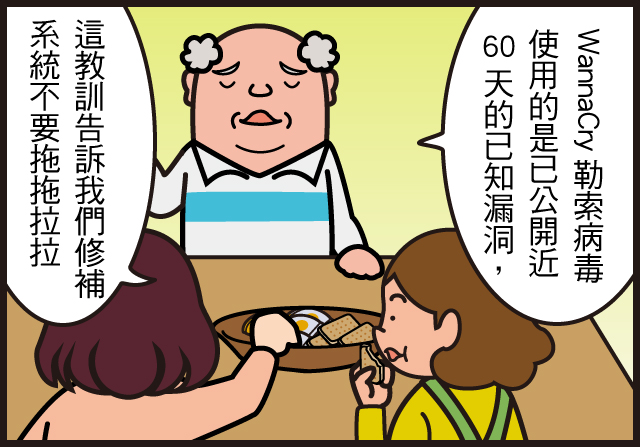

早在 WannaCry(想哭)勒索病毒/勒索蠕蟲出現之前,全球的企業和個人使用者就已遭受勒索病毒所帶來的嚴重痛苦,這在我們的研究報告「勒索病毒的過去、現在和未來」(Rnsomware: Past, Present, and Future) 當中有詳盡的描述。才一年的時間,勒索病毒家族的數量就大幅成長 752%。

早在 WannaCry(想哭)勒索病毒/勒索蠕蟲出現之前,全球的企業和個人使用者就已遭受勒索病毒所帶來的嚴重痛苦,這在我們的研究報告「勒索病毒的過去、現在和未來」(Rnsomware: Past, Present, and Future) 當中有詳盡的描述。才一年的時間,勒索病毒家族的數量就大幅成長 752%。

近日165反詐騙諮詢專線發現,陸續有曾遭拍賣(購物)詐騙的民眾再度接獲詐騙電話,假冒警察(金管會)說民眾之前的網購被詐騙案件,警方已逮捕詐騙集團成員,並起獲贓款,要協助報案人辦理退款動作,要求民眾前往操作ATM提款機,民眾因此再次受騙。

對象:曾經遭受拍賣(購物)詐騙的民眾。

過程:

一般建築,不論商業大樓或私人住宅,通常都設有保全系統來保障重要資產的安全。從簡單的門禁管理到全面的監控攝影與警報系統,都算是保全系統。而且隨著這類系統日益複雜,大樓管理員也開始需要更方便的管理方式。

為了能夠更快、更容易掌控,保全系統開始慢慢連上網路。一些智慧型大樓,更是採用中央監控管理系統。值勤的人員直接從中控室就能過濾消防警報、查看是否有動作感應器被觸動,或者查看每一樓的監視畫面。通道入口的人員進出權限也可以從遠端直接更改。換句話說,實體保全正在逐漸數位化。

不僅如此,保全系統的裝置也逐漸變得複雜,門禁部分可能用到證件讀卡機、外出開關 (REX)、門管控制器、管理軟體等等整套系統。監視部分則包括了攝影機、數位錄影機、檢視軟體等等。而且大樓通常還會安裝各種警報裝置,例如:防闖感應器、消防警報器、滅火系統、動作感應器等等。 繼續閱讀

今日企業對於網路資安絕對不能心存僥倖,因為只要被駭客找到一個小小破口,就可能危及企業存亡。不過在企業強化駭客防禦的同時,其實不妨從另一個角度看看駭客對資安防護有何看法。

澳洲資訊分析軟體公司 Nuix 在 2016 年拉斯維加斯舉行的 DEFCON 駭客大會上做了一份名為「 The Black Report」(黑色報告) 的調查。這份調查的對象不是企業決策者、IT 主管或資安系統管理員,而是駭客。

這份調查令資安界耳目一新,因為絕大多數的研究都是以 IT 人員為對象,當然這也很重要,但若能從駭客的角度來看待資安這件事,倒也是個不錯的觀點。

除了訪問網路駭客之外,The Black Report 還訪問了專門從事滲透測試工作的人員。根據其中一位測試人員表示,他們所做的事情,基本上與駭客無異,只不過他們的工作是合法的。這份問卷調查總共訪問了 70 位駭客與滲透測試人員 (後者亦稱為「白帽駭客」)。

以前曾經當過駭客、但目前擔任 Rhino Security Labs 評估總監的 Hector Monsegur 接受 TechTarget 的訪問時表示,這類調查絕對有其必要,因為這樣能夠發掘一些不論對個人或企業都有所幫助的資安細節。

「駭客通常能在短短的 24 小時內強行入侵。」

Monsegur 向 TechTarget 表示:「能夠發掘 [駭客和滲透測試] 人員的想法以及他們突破資安防線的經驗,是不錯的第一步。縱然 DEFCON、Black Hat、HackInTheBox 等等的研討會提供了不錯的管道讓研究人員發表漏洞相關的資訊、方法與技巧,但事實上,絕大多數人根本不知如何取得這些內容,甚至不知道這些內容存在。」

這種另類研究還有一項好處是有機會看看駭客的想法與 IT 專業人士及其他企業受害者的想法有何落差。

Nuix 資安長 Chris Pogue 表示:「了解歹徒的想法和作法相當重要,防守的一方越能掌握狀況,就越能做好準備。」

我們發現某些觀點和大家以往對網路資安策略的想法互相牴觸,以下是一些令人訝異的研究發現:

勒索病毒 Ransomware (勒索軟體/綁架病毒)在2016年相當地猖獗,出現大規模的攻擊活動及各種能夠對抗安全措施的新變種。在2016年年底,Locky和 CERBER勒索病毒家族似乎在市場佔有率方面遇上頻頸。但這隨著 CERBER 發展出新的躲避偵測能力而有所改變。根據 Security Intelligence的報導,CERBER在2017年的市場佔有率達到70%,並且在第一季末上升至90%。相較之下,Locky在2017年第一季只剩下2%的佔有率。

CERBER的快速變形讓其躲避偵測

就跟大多數惡意軟體一樣,CERBER透過垃圾郵件、漏洞攻擊套件及其他感染途徑散播。當接收者點入連結或開啟郵件時,程式會在背景被偷偷下載,開始加密檔案。但CERBER與許多其他勒索病毒不同。它不僅會重新命名目標副檔名和檔案名稱;微軟指出它也會選擇感染的資料夾。比方說,CERBER會避開系統資料夾,但會加密共享網路及本機磁碟上,進而讓感染擴散。

CERBER還經常進行升級,以「勒索病毒服務」(Ransomware as a Service,簡稱 RaaS)的形式賣給網路犯罪分子。這些修改使其很難被鎖定。在2016年,伺服器每15秒鐘改變一次CERBER,每次都產生新的哈希(Hash)。根據SecurityWeek,解決方案需要偵測這些哈希(Hash)來識別惡意軟體,但CERBER的快速變形技術讓其躲避偵測。這技巧是讓CERBER能夠繼續保持神祕並且讓新變種成功抵禦安全措施的關鍵。 繼續閱讀