2012年趨勢科技雲端安全調查:只有不到一半的伺服器虛擬化技術應用在實際環境上,只有不到三分之一使用的是私有雲或公共雲

大部分公司都正在使用或計畫使用雲端服務,但每家公司都有自己獨特的雲端之旅。這資料圖表會介紹這旅程中會用的各種平台。也讓你了解在資料中心,從實體進化成虛擬、再到雲端時該如何保護資料安全。同時也根據我們第二次年度雲端安全調查的結果,顯示各階段的採用率。

作者:趨勢科技Christine Drake

今年VMworld大會主題是「Right here. Right Now」。激勵參加者一同進入新的雲端時代。當然這樣的鼓勵有很大的作用空間,因為有許多企業都還沒有遷移到雲端環境。從最近的2012年趨勢科技雲端安全調查中,以下是受訪者對於佈署到實際環境的虛擬化和雲端等基礎設施的數據:

- 伺服器虛擬化 43%(另外有18%在測試)

- 虛擬化桌面基礎架構 35%(另外有18%在測試)

- 私有雲 30%(另外有18%在測試)

- 公共雲 30%(另外有18%在測試)

這份調查來自全球七個國家的1400名受訪者,都是IT採購決策者或是對上述技術導入有關鍵影響力的人。不過只有不到一半的伺服器虛擬化技術應用在實際環境上,只有不到三分之一使用的是私有雲或公共雲。

調查結果還顯示,企業如果已經導入伺服器虛擬化到作業環境或是已經在測試,就比較可能會部署雲端技術:

- 65%佈署私有雲技術到實際環境/測試

- 62%佈署公共雲技術到實際環境/測試

雖然雲端技術強調的是節省成本、靈活性和可自由創新的能力,我們或許應該將重心放更多在那50%還未將資料中心虛擬化的企業,或去幫助那些想更進一步虛擬化(加入更為關鍵的系統)的企業。一但資料中心裡有了可靠的虛擬環境,企業也會願意更進一步地接受雲端運算。

而對於那些已經專注在虛擬化的公司而言,他們需要確保的是,目前所建立的虛擬化基礎可以在有意願時,隨時都能遷移到雲端環境上。這裡的關鍵要素之一是安全性。許多企業都是佈署傳統給實體端點的安全解決方案到虛擬環境,但是會發現這些解決方案並不足以提供足夠的防護來應付虛擬化環境的安全挑戰,而且還會產生許多新的問題,像是效能減退、資源不足等。

同樣的,當考慮佈署雲端技術時,安全性和效能也是最被關注的重點,它們被認為是採用雲端服務最大的風險和阻礙。

- 對安全性的疑慮(關於資料或雲端基礎設施) 54%

- 雲端服務的效能和可用性 50%

當虛擬化成為雲端環境的基礎設施,對於虛擬化和雲端環境而言,能夠兼顧保護和效能的安全技術肯定會有所重疊。不過,雲端環境內還是有新的安全考量。所以當企業替虛擬化環境尋找合適的安全解決方案時,也應該向前看,確保這解決方案可以解決雲端環境內獨特的安全問題,不然就得在更深入雲端技術時找尋另一種端點安全防護產品。不過企業應該要採用可以同時應用在虛擬化和雲端環境的安全架構,可以讓使用者從同一個控制台來統一管理這兩種環境,並且讓資料中心和雲端環境中的安全策略可以保持一致。

與其說「right here, right now」,企業該做的是「思考未來」,因為他們會希望建立的虛擬化環境,是最終可以替他們企業支援並防護雲端運算的架構。

趨勢科技全球雲端安全調查

趨勢科技全球雲端安全調查

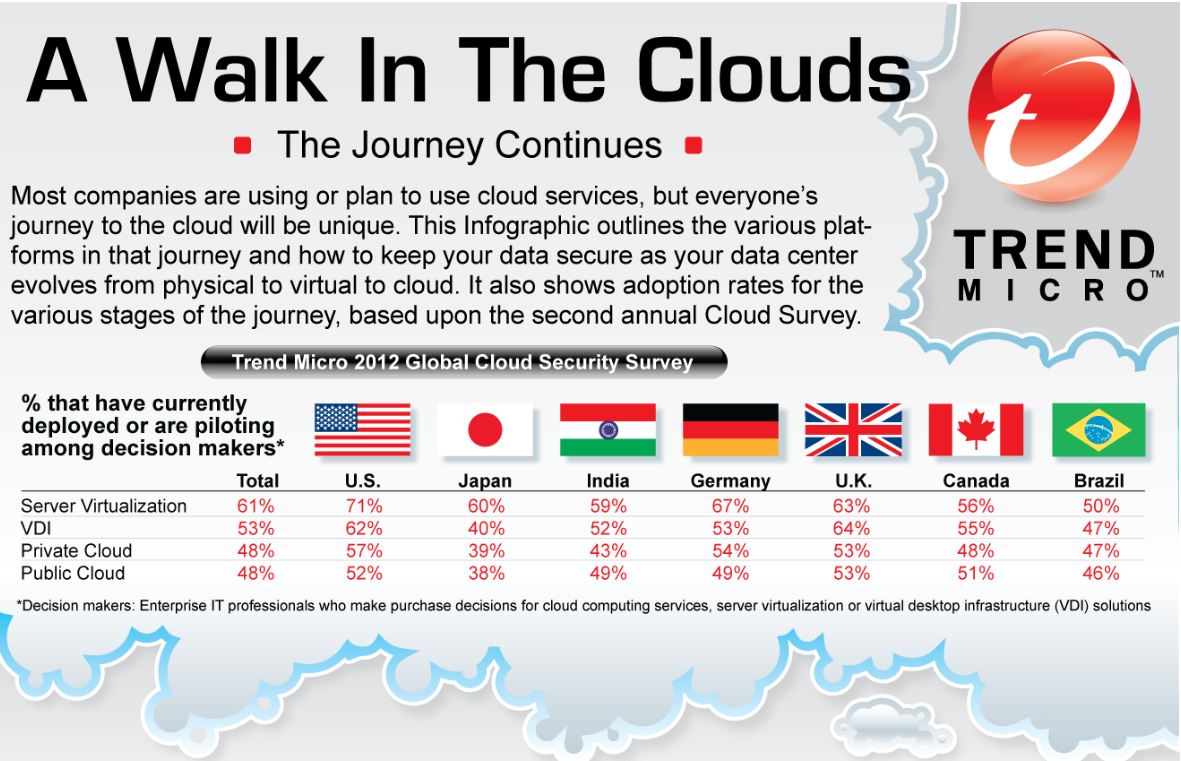

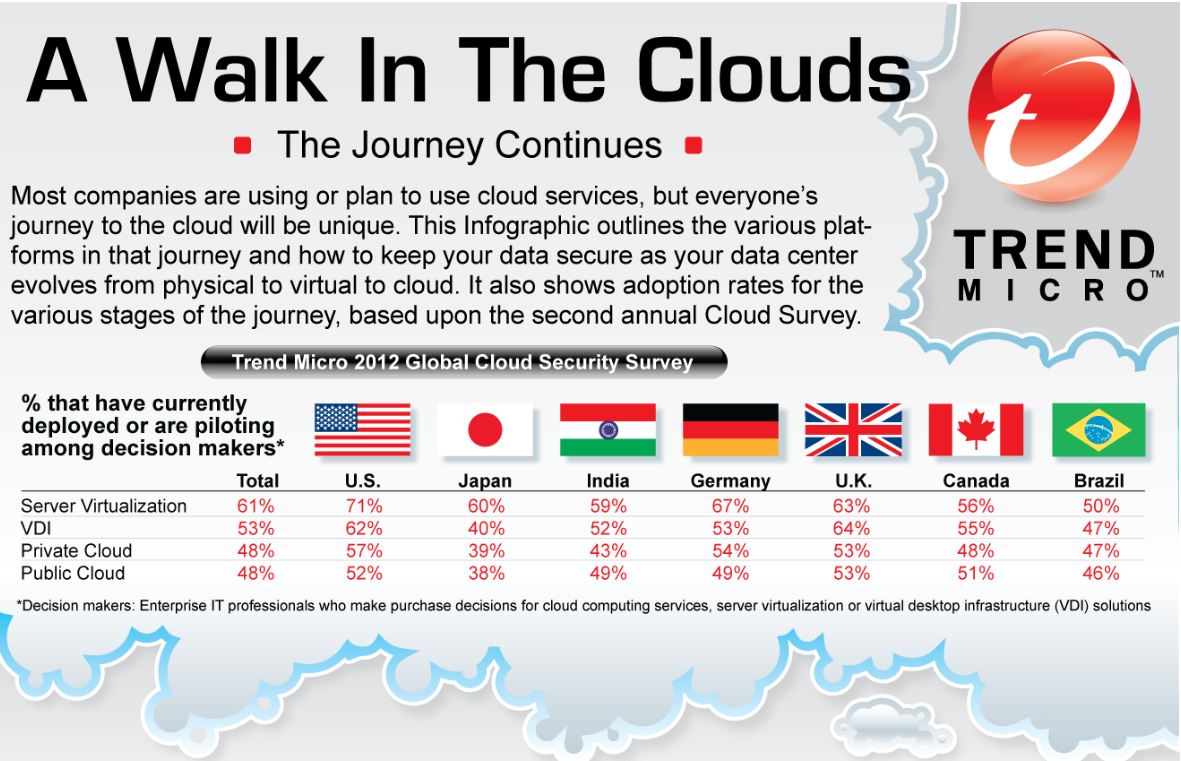

漫步在雲端 雲端之旅繼續往下一站前進

大部分公司都正在使用或計畫使用雲端服務,但每家公司都有自己獨特的雲端之旅。這資料圖表會介紹這旅程中會用的各種平台。也讓你了解在資料中心,從實體進化成虛擬、再到雲端時該如何保護資料安全。同時也根據我們第二次年度雲端安全調查的結果,顯示各階段的採用率。

趨勢科技2012全球雲端安全調查,決策者已經佈署或正在測試的比率 *

|

全部 |

美國 |

日本 |

義大利 |

德國 |

英國 |

加拿大 |

巴西 |

| 伺服器虛擬化 |

61% |

71% |

60% |

59% |

67% |

63% |

56% |

50% |

| 虛擬桌面架構 |

53% |

62% |

40% |

52% |

53% |

64% |

55% |

47% |

| 私有雲 |

48% |

57% |

39% |

43% |

54% |

53% |

48% |

47% |

| 公共雲 |

48% |

52% |

38% |

49% |

49% |

53% |

51% |

46% |

* 決策者:可以決定採購雲端運算服務、伺服器虛擬化或虛擬桌面架構解決方案的企業IT專家

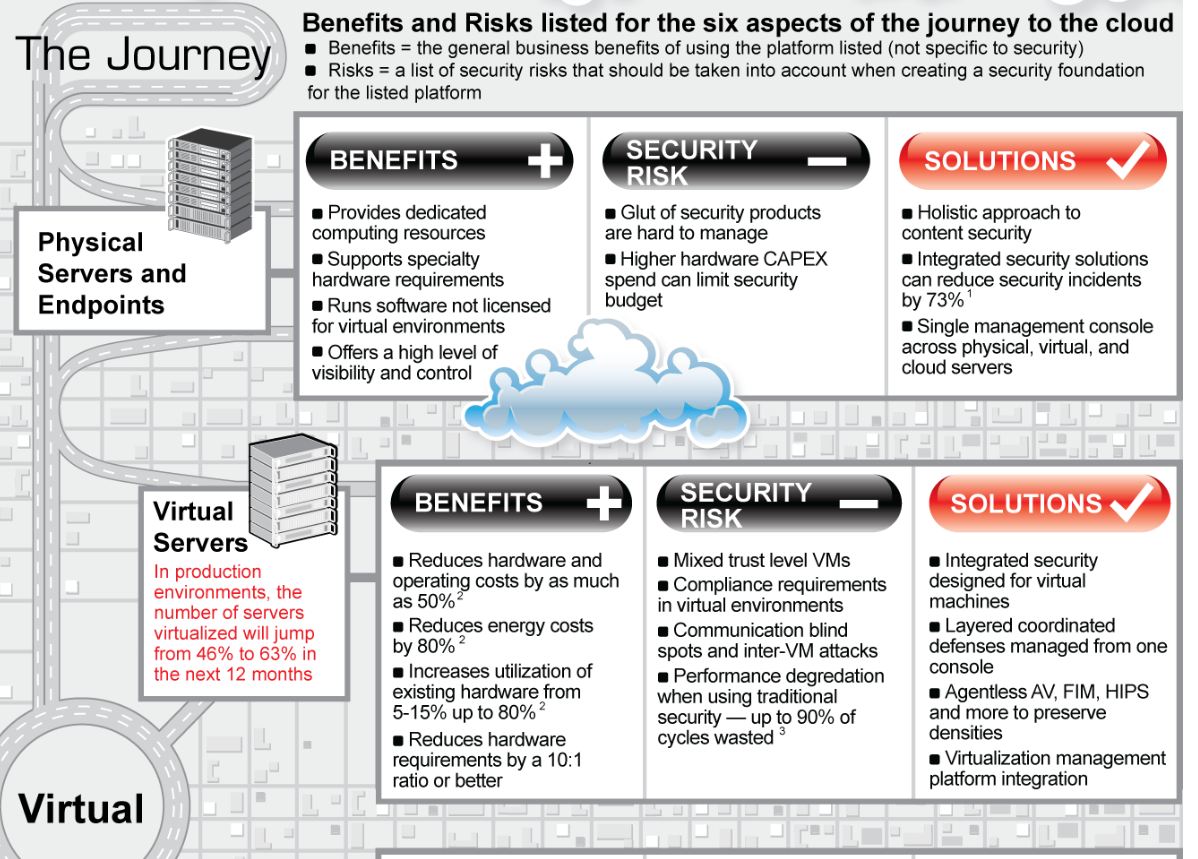

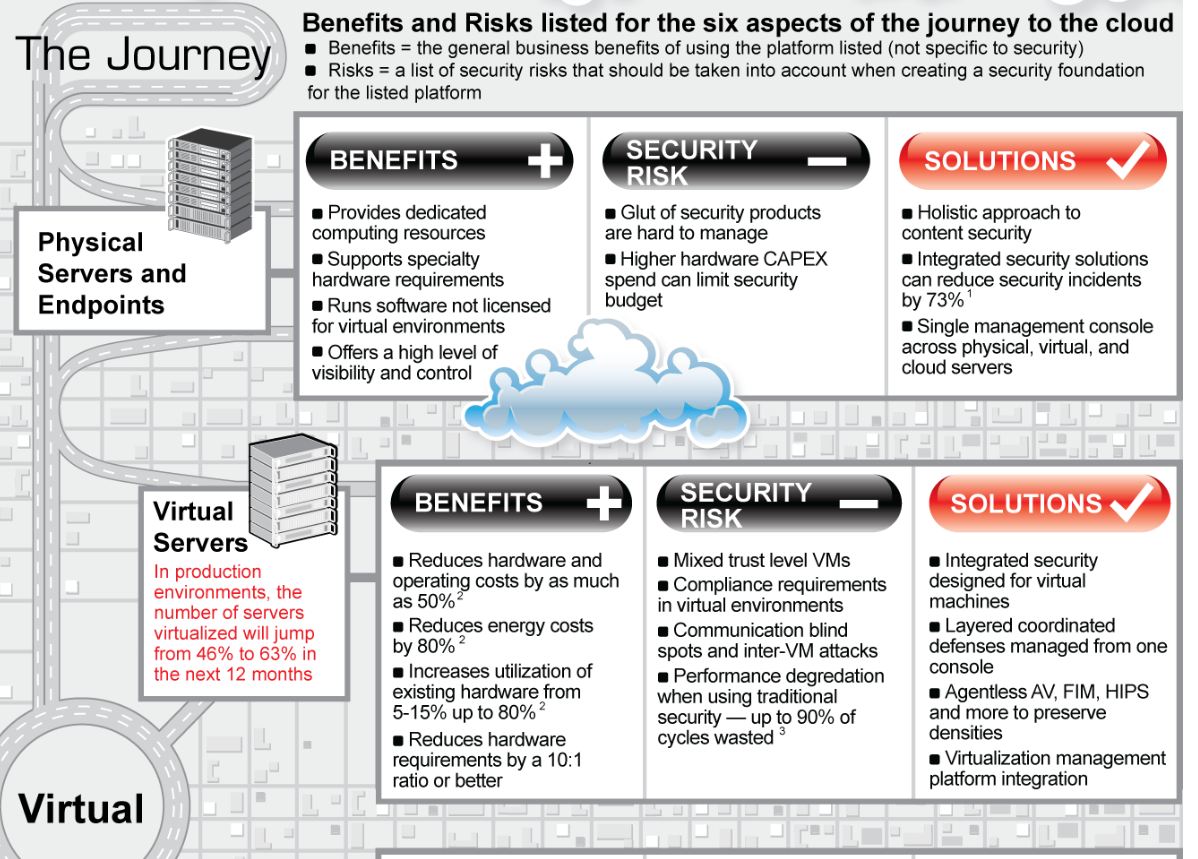

關於雲端之旅的六個好處和風險

關於雲端之旅六件事的好處和風險

關於雲端之旅六件事的好處和風險

雲端之旅

|

好處=企業使用該平台的好處(非專指安全性)風險=在該平台建立安全基礎時需要加以考慮的資安風險 |

|

實體伺服器和端點 |

好處

- 提供專屬運算資源

- 支援特定硬體需求

- 可以執行無虛擬環境許可的軟體

- 提供高度的能見度和控制能力

|

資安風險

- 太多資安產品,難以管理

- 硬體成本花費太高,會壓縮到資安預算

|

解決方案

- 對於內容安全的整體性考量

- 整合資安解決方案可以減少73%的事件發生 註一

- 橫跨實體、虛擬化和雲端伺服器的單一管理控制台

|

虛擬

|

虛擬伺服器 |

好處 註二

- 減少硬體和作業成本,多達50%

- 減少能源消耗達80%

- 增加現有硬體使用率,從5-15%到80%

- 減少硬體需求到十分之一或更佳

|

資安風險

- 混合不同信任程度的虛擬機器

- 虛擬環境內的法規遵循需求

- 通訊盲點和虛擬機器內部攻擊

- 使用傳統安全方案造成效能低落 – 多達90%運算週期 註三

|

解決方案

- 為虛擬機器所設計的整合安全方案

- 透過單一控制台管理的多層次協同防禦

- 整合無代理防毒、檔案完整性監控、主機入侵防禦系統等等來降低負荷量

- 整合虛擬化管理平台

|

|

虛擬桌面架構在實際環境內,虛擬桌面的數量會在接著12個月從44%成長到63% |

好處

- 整合供應鏈、管理和支援

- 將資料安全的留在資料中心 – 較少資料外洩

- 集中化資料防護和桌面安全

- 讓最終使用者可以自帶電腦

|

資安風險

- 使用為一般電腦所設計的安全防護會造成效能低落

- 未啟動或複製虛擬桌面的安全防護未更新

- 主機未佈署安全

- 區隔專用和共享虛擬桌面的使用實例

|

解決方案

- 整合虛擬機器管理程式的無代理防毒和最佳化掃描

- 保留整合率

- 多層次協同防禦

- 虛擬桌面架構平台整合

|

|

|

|

|

|

私有雲對採用雲端技術最大的疑慮是安全(54%)和效能/可用率(50%) |

好處

- 可以根據需求快速佈署/擴充的服務

- 節省成本,同時獲得更高的資源使用量

- 讓服務使用可以分帳到各個業務單位

- 更佳的控制、客製化和安全

|

資安風險

- 減少邊界控制

- 對於快速的資源存取有管理控制的問題

- 隨著存取量的增加,帶來較高的資料外洩風險

- 資料移動和遺存資料的問題

|

解決方案

- 自我防禦的虛擬機器安全

- 多層次協同防禦

- 資料防護和加密

- 可見性、報表和稽核

|

|

|

調查中有在實際環境使用伺服器虛擬化或進行測試的人中,65%也佈署了私有雲或正在進行測試 |

|

雲端

|

混合雲混合雲佈署數量(22%)和私有雲(22%)及公共雲(21%)相當 |

好處

- 透過沒有界線的資源來結合實地控制

- 對於臨時性的專案較經濟的資源擴展

- 增加佈署的速度

- 讓靈活度和機會增加

|

資安風險

- 最大可被攻擊的範圍

- 對於識別和存取的管理疑慮

- 將資料移到公共雲時的資料隱私問題

|

解決方案

- 自我防禦的虛擬機器安全

- 多層次協同防禦

- 資料防護和加密

- 根據業務進行安全控管

- 可見性、報表和稽核

|

|

公共雲在實際使用公共雲和混合雲的環境,在接下來12月內,雲端應用程式會從46%成長到53% |

好處

- 利用可調整的運算能力來實現可擴充性

- 按使用計費模式可節省成本

- 將資本支出(CAPEX)轉成營運支出(OPEX)

- 透過雲端服務營運商提供健全的基礎架構

|

資安風險

- 共享的多租戶環境

- 資料移動和遺存資料的問題

- 未知的資料存取和未加密的資料

- 有限的可見度和控制能力

|

解決方案

- 自我防禦的虛擬機器安全

- 多層次協同防禦

- 資料防護和加密

- 根據業務進行安全控管

- 可見性、報表和稽核

|

|

|

- 調查中有在實際環境使用伺服器虛擬化或進行測試的人中,62%也佈署了公用雲或正在進行測試

- 89%聲稱會將雲端中的資料加密

|

|

繼續閱讀