網路上充斥著各種渡假旅遊的省錢花招。Brian Kelly 是一名前華爾街上班族,他利用信用卡的回饋和航空公司里程點數賺到了不少免費甚至超便宜的旅遊行程。其中一趟沿途經過迦納、盧安達、南飛的行程只花了他 5.6 塊美元。在此同時,也有另一位Reddit 用戶宣稱他去了一趟為期兩週的泰國之旅,原本需要 28,000 美元,最後只花了 326 美元。

前面兩個例子都算是合法的旅遊省錢花招,但如果是使用非法服務來節省旅費,那可就完全另當別論。

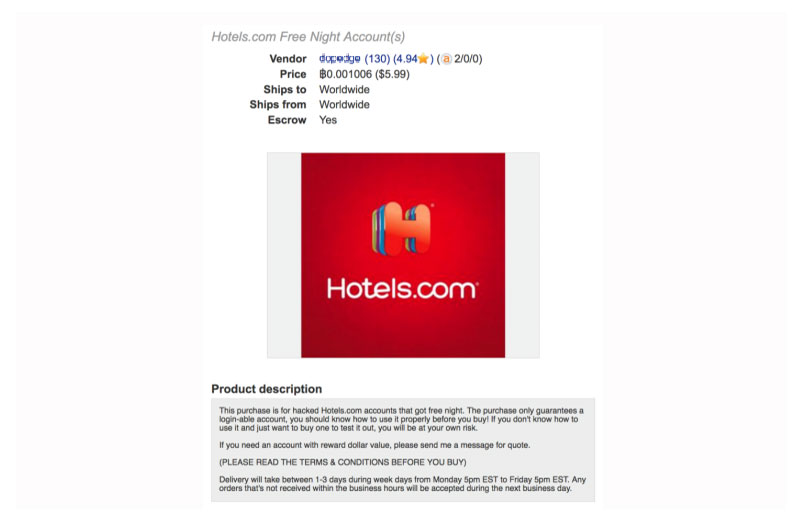

近幾年來,一些經由詐騙得來的旅遊證件、機票住宿熟客優惠專案,以及其他旅遊相關服務,在網路犯罪地下市場開始變得搶手。網路犯罪集團經營的手法是:以偷來的信用卡購買服務、以駭客手法取得熟客優惠帳號、以詐騙方式取得免費贈品、折扣與現金回饋兌換券等等,然後再將這些商品拿到地下市場販賣。儘管目前已有一些專門對抗這類不法活動的安全機制,但網路犯罪集團所提供的商品卻越來越多,藉此吸引買家的興趣。

黑暗網路、地下論壇、Telegram 頻道、甚至社群網路貼文,全都充斥著這類服務的廣告,只要您不在意可能觸法的話,各種便宜好康真是唾手可得。從各式各樣的旅遊證件與租車、機票、飯店住宿應有盡有。以下是我們在中國和俄羅斯地下市場以及某些英文論壇上看到的相關

服務,本文將分數篇刊出,主題包含:

這篇討論的是旅遊門票、提領現金和旅行社:

旅遊門票、提領現金和旅行社

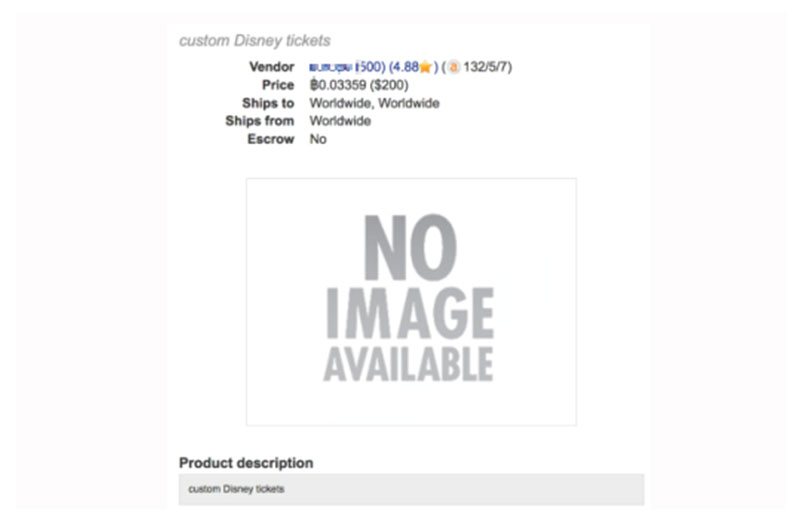

其他會在地下網路販賣的還有旅遊門票。不限購買數量的迪士尼世界 (Disney World) 套票,在 Dream Market 上只需原價的三折。在旺季期間,迪士尼樂園兒童票的正常價格約在 107 至 168 美元之間,成人票約在 107 至 170 美元之間。

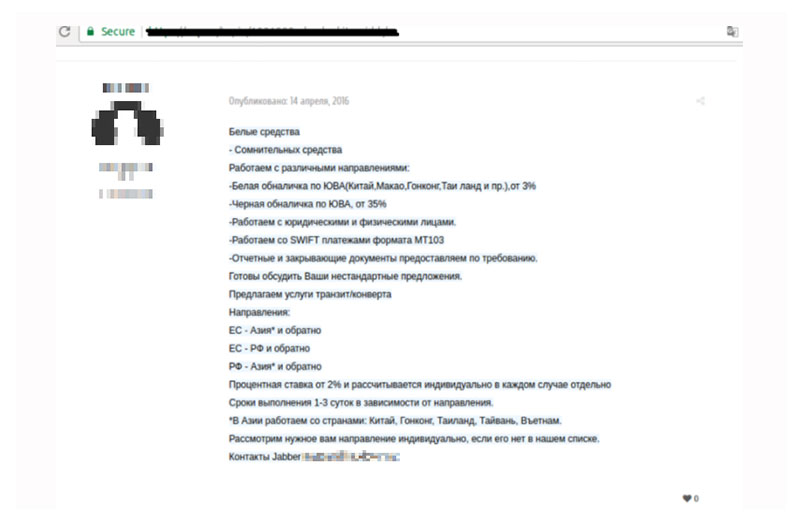

除此之外,網路犯罪集團也提供優惠的提領現金與洗錢服務。這些服務主要提供「白錢」和「黑錢」兩種交易。「白錢」是必要稅金已付清的錢,「黑錢」則是非法取得或未申報的收入。此類服務經常出現在東南亞國家,尤其是中國、香港、泰國、台灣及越南。提領「白錢」(從歐洲至東南亞或相反) 須支付 3% 費用,提領「黑錢」也就是洗錢 (從歐洲至東南亞或相反) 則須收費 35%。賣家會在 1 至 3 天內準備好這些交易的必要文件。

除此之外,有興趣的買家,也可直接到地下旅行社的網頁去查看有什麼便宜機票和飯店住宿優惠,價格通常只需正常價格的三到五折。某家旅行社提供的機票和住宿更提供 30% 的折扣。如同地下市場上所有其他非法交易一樣,有興趣的買家必須使用賣家經由 Skype、ICQ 或 Jabber 提供的連絡資訊進行交易。這些旅行社可幫網路犯罪集團在各國安排假期:索契、泰國、越南、保加利亞、希臘、阿拉伯聯合大公國、捷克、西班牙、多明尼加、以色列、賽普勒斯以及印度等等。

另外還有便宜的禮品卡和餐廳集點卡,從義大利麵、墨西哥菜到健康食品,旅客只需支付不到 15 美元,就能在旅途中使用這些優惠。

圖 15:一位賣家在 Dream Market 上販賣迪士尼套票,要價 200 美元。

圖 16:優惠的提領現金與洗錢服務廣告。