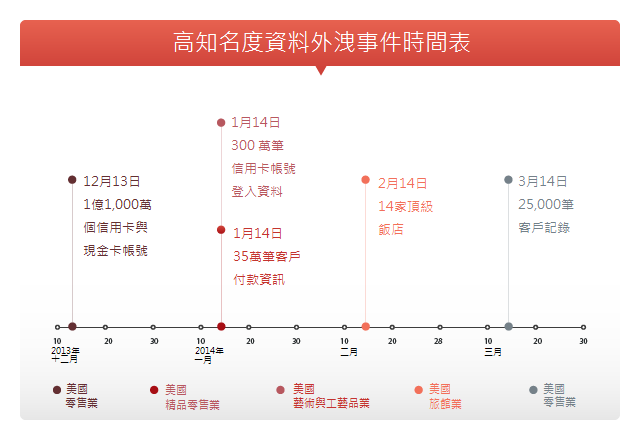

在零售業一起可能是有史以來規模最大的資料外洩事件當中,駭客竊取了大約 4,000 萬名客戶的信用卡/現金卡資料。該零售業者總計大約有 7,000 萬名客戶的個人資料落入駭客手中,歹徒成功入侵了數十年如一日的老舊銷售櫃台 (POS) 系統網路。

然而,資料外洩事件並非僅侷限於美國,南韓一家金融監理機構也在一場類似的攻擊當中損失了大約 20 萬名客戶的信用卡資料。

POS 系統防護不易,但攻擊上卻相對簡單。這類系統有三種可能的攻擊管道:駭入 POS 裝置、駭入網路通訊、攻擊特定伺服器。事實上,光是本季我們就看到多個 POS 惡意程式家族,包括:會檢查是否有信用卡資訊可竊取的 ALINA、會運用 Tor 洋蔥路由器來隱藏行蹤的 FYSNA,以及會將竊取到的資料上傳至幕後操縱 (C&C) 伺服器的 HESETOX。更糟的是,我們在 2014 年第一季所發現的 POS 惡意程式數量是 2013 年一整年的七倍有餘。

此外,大型資料外洩事件還需花費龐大的資源來處理,因為銀行必須將每張信用卡的更換成本 ( 3 至 5 美元) 乘上受害者數量。

所幸,網路系統管理員可採取一些進階威脅防護方案來保護其 POS 系統網路以防範資料外洩,進而避免發生嚴重的後果。由於每一個網路皆有其獨特性,因此他們可以利用客製化的解決方案和防禦策略來防範攻擊。

「資訊及通訊技術 (ICT) 產業的大多數人在心態上都應假設自己已經遭到入侵。有了入侵應變與矯正措施,企業就能維持正常營運而不怕被疲勞轟炸,也不怕因事件而倒閉。」

—JD Sherry (技術暨解決方案副總裁)

新的物聯網 (IoT) 裝置出現瑕疵

市面上多款物聯網 (Internet of Things,簡稱 IoT) 裝置成了人們放大檢視的焦點,因為研究人員在上面發現了一些大剌剌的漏洞。

例如,充滿科技感的 Tesla Model S 電動房車因寫下性能的全新標竿並融入完整行動連線科技而獲得大量媒體關注,但也因此而讓該車容易遭到駭客攻擊。此外,一些智慧 型聯網電視如 Philips Smart TV 在 經過研究人員的分析之後發現,廠商將其 Miracast 的密碼寫死在某些 2013 年機型的韌體當中。

任何人只要在一定的距離範圍內都能從遠端將畫面播到該電視上。未來 IoT 的浪潮將隨時提醒我們,任何東西只要是連上網際網路就有可能被駭。除了汽車和電視之外,智慧型電燈也很可能遭到駭客的攻擊,一位研究人員在裝置中植入了一段惡意程序碼 (Script) 就能透過路由器下達關燈的指令。此外監視攝影機也曾經遭駭,不只是為了困擾使用者,而是為了牟利。甚至用於監視錄影的數位錄放影機 (DVR) 都可能被駭,SANS Technology Institute 的一位講師在今年稍早即提出相關證明。

專家看法:Rik Ferguson 趨勢科技資訊安全研究副總裁

雖然針對「智慧型」或「聯網」裝置的攻擊仍不普遍,但我們相信網路犯罪者已經準備探索這全新聯網裝置 (且大多沒有防護) 的世界能為他們帶來什麼樣的犯罪契機。一旦殺手級的應用出現,駭客將完成武裝,隨時準 備大舉入侵,就如同當年 Android 平台崛起時的情形。我們已在真實世界見到針對監視攝影機所連接的數位錄放影機 (DVR) 的攻擊。駭客嘗試利用它們來開採必特幣,而且該事件並非隨機感染任何裝置,因為該事件中的惡意程式是專為 ARM 處理器所撰寫,不過這些低功耗裝置實在無法勝任數位貨幣開採作業的吃重工作。

此外我們也見到多起專門入侵家用路由器的攻擊,因為這些裝置非常適合用來針對智慧型裝置發動中間人攻擊 (MiTM),駭客可以直接將威脅插入資料通訊當中而不須感染個別裝置。

最近亦出現一些針對智慧型家庭照明系統、電動車管理系統,以及智慧型電視的概念驗證攻擊 (PoC)。不幸的是,這些大多利用設計上的不良,或是製造商不安全的作法,而非底層作業系統或介面在程式方面的漏洞。

令人喪氣的是,只要產品急於上市,安全依然經常是新興 IoE 廠商最後的考量。我們都應該謹記比爾•蓋茲(Bill Gates) 在 12 年前發給微軟和所有子公司的那封題為「Trustworthy Computing」(值得信賴的運算) 的電子郵件所言:

「未來,我們必須開發技術和政策來協助企業更妥善管理日漸擴大的個人電腦、伺服器與其他智慧型裝置網路,確保其關鍵營業系統安全無虞。系統將必須能夠自我管理而且必須具備韌性。我們現在應為促成這項未來的軟體預作準備。」

這段話對現在來說真是再真切不過。

萬物聯網時代,企業必要掌握的資安四大面向

萬物聯網資訊安全中心 多層次的資訊安全中心控管

萬物聯網駭客攻防手法 深度分析APT攻擊,建立完整的防禦架構

萬物聯網雲端防護架構 私有雲 、公有雲、混合雲的資訊安全

萬物聯網行動安全機制 企業行動裝置安全策略

當萬物聯網IoE(Internet of Everything)正待崛起,美國著名研究機構更看到比現今經濟大上30倍的發展契機;引領企業資安布局的您,該如何預見具前瞻價值的資安趨勢,為「萬物可聯網‧無處不資安」的時代及早準備?【即刻報名!!CLOUDSEC 2014企業資安高峰論壇】

參考資料:

Nitesh Dhanjani。(2014 年 3 月 28 日)。「Telsa Model S 初步評估:我們無法像保護電腦工作站一樣保護我們的車子」(Cursory Evaluation of the Tesla Model S: We Can’t Protect Our Cars Like We Protect Our Workstation)。. https://www.dhanjani. com/blog/2014/03/curosry-evaluation-of-the-tesla-model-s-we-cant-protect-our-cars-like-we-protect-our-workstations.html

Richard Chirgwin。(2014 年 4 月 2 日)。The Register。「智慧型電視愚蠢的漏洞:飛利浦將 Miracast 密碼寫死」(SmartTV, Dumb Vuln: Philips Hardcodes Miracast Passwords)。https://www.theregister.co.uk/2014/04/02/smarttv_dumb_vuln_philips_hardcodes_miracast_passwords/.

Sal Cangeloso。(2013 年 8 月 15 日)。Extreme Tech。 「飛利浦 Hue LED 智慧燈泡遭駭,安全研究人員讓家庭黑暗無光」(Philips Hue LED Smart Lights Hacked, Home Blacked Out by Security Researcher)。https://www.extremetech.com/electronics/163972-philips-hue-led-smart-lights-hacked-whole-homes-blacked-out-by-security-researcher.

Robert McMillan。(2014 年 4 月 1 日)。Wired。「駭客將監視數位錄放影機 (DVR) 變成史上最糟的比特幣採礦機」(Hackers Turn Security Camera DVRs into Worst Bitcoin Miners Ever)。https://www.wired.com/2014/04/hikvision/.