去年某家知名銀行發生 14 名網路銀行客戶遭盜轉94萬餘元,其中4人還被盜刷信用卡10餘萬元事件,五名嫌犯先透過不特定人的手機發送簡訊「您在本店訂購的貨品,已派發,請查收」,若接到簡訊的使用者點擊所附連結,手機就會被植入惡意程式。之後包括網銀帳號、密碼與信用卡資訊,就會通通上傳給歹徒,歹徒再透過網銀中非約定帳戶的轉帳功能轉出被害者存款,同時還會攔截手機的簡訊認證密碼進行確認轉帳,並同步盜刷受害網銀用戶信用卡。

檢警持續追查發現嫌犯還利用受害人線上刷卡時側錄帳密,被害人達上百人,損失金額達數百萬元

詳情請看:

涉嫌利用他人線上刷卡的機會,以側錄帳密等方式盜刷信用卡

盜網銀客戶存款還盜刷信用卡 百人受害!嫌竟嗆媒體:你們很閒嗎

(以上2021/09/10 更新)

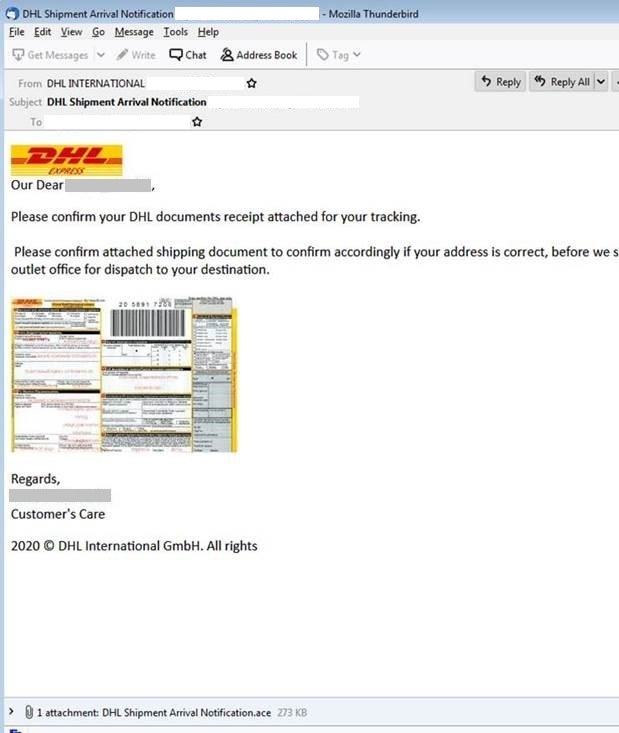

快遞到貨通知,要求確認收據地址,打開ACE檔就中毒

趨勢科技的研究人員偵測到用快遞作幌子的新惡意垃圾郵件活動,這起活動使用ACE檔(趨勢科技偵測為Trojan.Win32.GULOADER.A)作為附件。我們是經由蜜罐系統收集到這些樣本。

此郵件會偽裝成到貨通知並附上了假收據。然後它會利用要求收件者檢查收據上地址是否正確的方法來誘騙收件者下載附件檔。

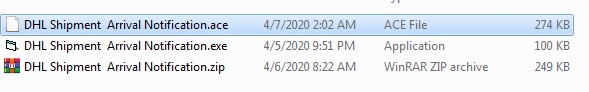

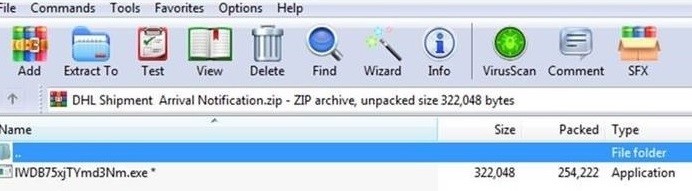

ACE檔內包含一個zip檔和一個執行檔(解出後執行會成為下載器)。

Zip壓縮檔有加上密碼保護,裡面包含另一個執行檔。

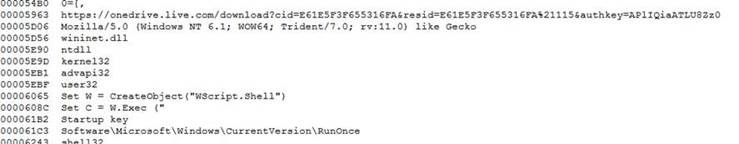

裡面的檔案是個下載器,會連到一個網址來下載後續的檔案,建立開機啟動登錄機碼並用VBS腳本來執行後續檔案。此網址目前並不會下載到檔案。但是這設計使得它仍可能在將來進行真正的攻擊。

我們也在其他垃圾郵件樣本看到一樣的附件檔。ACE檔是用WinACE製作的壓縮檔,可以用WinACE或BitZipper等工具開啟。

利用快遞做幌子的惡意活動並不少見;我們早期偵測到的這類惡意活動會散播後門程式、Emotet、木馬程式和其他類型的惡意軟體。有些散播的惡意程式還可能會攔截簡訊。

[延伸閱讀]

- 商品已到貨?手機病毒藏在後 讓你簡訊發不停

- 黑貓宅急騙,跟真正的黑貓官網相似度99%,收到送貨進度簡訊,別點連結

- 【防詐騙】宅配公司發的不在府通知簡訊,夾帶病毒!揭穿五種網拍宅配包裹騙術

- 偏愛假冒宅配公司,超過 30 萬用戶受害的 Android 惡意程式家族:XLoader 和 FakeSpy

- 假扮宅配,冒充系統管理員…網購族和上班族必學防止社交工程信件上鉤7步驟

- 加密勒索軟體TorrentLocker偽裝水電帳單,法院,快遞,郵局..等通知肆虐英國

避免掉入網路釣魚陷阱

網路犯罪分子持續利用社交工程(social engineering )手法(如利用冠狀病毒(COVID-19,俗稱武漢病毒)爆發這類熱門時事或冒充合法機構和商家)來誘騙使用者開啟垃圾郵件、下載惡意附件檔或點入連結。無意間下載了惡意軟體的員工不僅可能危害到自己的電腦,也可能危及整間公司的系統。使用者可以遵循以下最佳實作來避免這些威脅。

- 不要下載不熟悉來源郵件的附件檔或點入其連結。

- 如果電子郵件來自看似熟悉的來源,請透過該公司的電話或其他聯絡方式確認郵件是否來自他們。

- 如果該公司之前有過正常郵件往來,請檢查新寄件者的電子郵件地址。如果完全不同或郵件地址經過變造,那麼這封郵件很可能就是垃圾郵件。

- 利用電子安全解決方案來抵禦垃圾郵件及其他如網路釣魚(Phishing)和變臉詐騙攻擊或稱為商務電子郵件入侵(Business Email Compromise BEC)等郵件形態的威脅。

入侵指標

| 檔案名稱 | SHA-256 | 趨勢科技病毒碼偵測 |

| DHL Shipment Arrival Notification.exe |

accfdbd1af174d1134015daa4bc39ee1 b5c8b88df4ecee8ea0c9cda660bb18c7 | Trojan.Win32.GULOADER.A |

| DHL Shipment Arrival Notification.ace |

1e6db9987ba9662be6f49c006b042766 f85027266427d6e3b3c62faac310542d | Trojan.Win32.GULOADER.A |

|

DHL Shipment

Arrival Notification.zip |

eaa6bbbfd75eab17c2808b0c2dd4a5d5 a5ee473cc7cd5e93ce4302c4f830202d | N/A |

@原文出處:Threat Actors Deliver Courier-Themed Spam Campaign with Attached ACE Files

💝▎每月7 日下午 4 點 , 趨勢科技 IG 帳號,Fun 送粉絲獨享禮 ▎💝

) 快進來看看 🙂