TeamViewer 是一套檔案分享及通訊軟體,還能夠讓 IT 團隊用來遠端連線到企業員工的電腦。不幸的是,它強大的企業工具功能也使得它受到駭客的青睞。事實上,TeamViewer 已經被用在從帳號入侵到網路釣魚攻擊等各類網路犯罪活動。趨勢科技最近調查了另一起被惡意濫用的例子。

1月20日資安研究人員發現了一個惡意網址。這網址是一個開放目錄將受害者導向一個惡意自解檔。進一步分析該自解壓縮檔後發現這是個偽裝成 TeamViewer來收集竊取資料的木馬間諜軟體(趨勢科技偵測為TROJANSPY.WIN32.TEAMFOSTEALER.THOABAAI)。當此木馬間諜軟體被下載到受害者電腦並執行後,會建立資料夾%User Temp%\PmIgYzA並放入以下檔案:

- %User Temp%\PmIgYzA\FZhIG.ico

- %User Temp%\PmIgYzA\config.bin

- %User Temp%\PmIgYzA\0.0

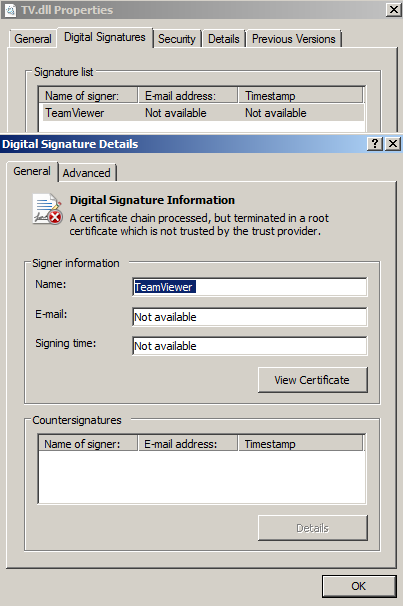

- %User Temp%\PmIgYzA\TV.dll(惡意程式)

- %User Startup%\Gateway Layer 1.3957.lnk(指向被植入TeamViewer.exe的捷徑)

和一些非惡意檔案:

- %User Temp%\PmIgYzA\TeamViewer.exe

- %User Temp%\PmIgYzA\TeamViewer_Resource_fr.dll

(注意:%User Temp%是目前使用者的暫存資料夾;%User Startup%是目前使用者的啟動資料夾)

圖1、木馬間諜軟體植入的檔案

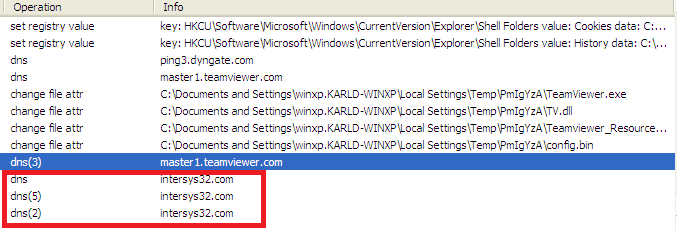

進入受害者電腦後,惡意軟體會執行TeamViewer.exe檔案,此檔案會載入惡意DLL %User Temp%\PmIgYzA\TV.dll。接著木馬間諜軟體會收集使用者和電腦資料(如下所列),並連到hxxp://intersys32[.]com來收發這些資料。

- 作業系統

- OS架構

- 電腦名稱

- 使用者名稱

- 記憶體大小

- 防毒軟體

- 管理員權限

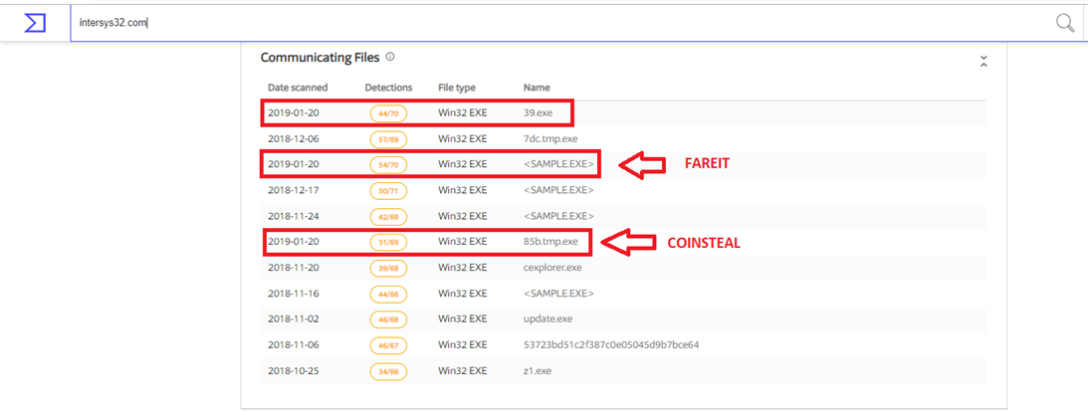

深入研究後發現了與該網址有關的其他惡意軟體,如木馬程式CoinSteal及另一個名為Fareit的資料竊取和惡意軟體植入程式。這可能代表著有更大規模的木馬間諜活動。

圖2、與intersys32有關聯的惡意軟體

預防和解決方案

這類型的TeamViewer濫用手法並不新。從2016年開始就有惡意軟體作者利用此工具跟類似手法來散播後門程式和鍵盤側錄程式。我們看到這合法工具因為在受害者電腦上載入惡意DLL而被木馬化。在 2017年,一份報告顯示TeamViewer如何被用來控制受感染電腦,而不僅只是用來載入惡意軟體。

鑑於會被惡意濫用的可能性及最近被用來散播偽裝成合法軟體的惡意軟體,使用者應該用多層次防護技術來保護其端點。

趨勢科技的使用者防護解決方案可以保護使用者免於此威脅。

更新 TeamViewer的聲明

本文內描述的惡意軟體並非官方TeamViewer軟體。 它是修改過的盜版軟體。 強烈建議使用者只從官方TeamViewer網站下載。從可信來源取得軟體是防範這類木馬間諜威脅的最佳作法。TeamViewer建議要使用最新版本的軟體,以便得到最新的安全保障。

入侵指標

SHA

b2ab87d5408a19b0d65d49b74c0f3d879ac55c3e57117e4117ff500394e2ad17

惡意網址:

hxxp://rosalos[.ug]/xxx/

hxxp://intersys32[.]com

Raphael Centeno和Patrick Roderno協助提供見解

@原文出處:Modified TeamViewer Tool Drops Trojan Spyware on Victims