1986 年趨勢科技成立之初,你知道當年出現的病毒,是靠磁碟片傳播的嗎?

今年(2018年)趨勢科技成立滿 30 年,我們一同回顧 30年病毒演變史。本篇討論勒索病毒….膽大包天的勒索病毒 Ransomware連警察大人都敢勒索,甚至城隍老爺也沒在怕,有300年歷史的嘉義城隍廟內部文書處理系統也曾遭勒索。勒索病毒藏在郵件,藏在載點,藏在廣告裡,只要你上網,就有可能是它的覬覦目標。

2015年有位台北市某公司會計人員,誤點免費中獎 iPhone釣魚郵件,導致伺服器上的資料被勒索軟體CryptoLocker加密,結果當事人與主管調離現職。2016年台灣網友傳出因追劇而中CERBER勒索病毒;2018年宜蘭租書店老闆,被勒索病毒入侵,乾脆結束營業。

歷年勒索病毒大事記:

- 2005 年勒索病毒誕生

- 2012年假冒警察,抓盜版軟體

- 2013年加密手法日益成熟

- 2013-2015 年太歲頭上動土,挑戰執法單位

- 2014年入侵Android系統, 勒索病毒在口袋趴趴走,

- 2014-2015年鎖定企業,台灣也受駭

- 2016年變種大幅攀升

- 2016年Locky迫使醫院改用紙本作業

- 2016年 城隍爺遭「綁架」

- 2016年鎖定廣告伺服器,台灣遭攻擊排行第一

- 2016年 CERBER 第一隻台灣網友傳出因追劇而中的勒索病毒

- 2016-2017年台灣受勒索病毒攻擊超過2千萬次 幾近台灣總人口數!

- 勒索病毒家族數量在 2016 年大幅攀升

- 2017年 WannaCry 想哭與 Petya前後襲捲全球

- 2018年國際大藥廠研發總部遭勒索病毒入侵,導致藥廠重新製作疫苗

2005 年中期出現勒索病毒 Ransomware案例,加密手法的版本在 2006 年才開始出現

儘管早在 2005 年中期,媒體就報導過一些勒索病毒 Ransomware的案例,但是較為精密且會採取某種加密手法的版本要在一年之後,也就是 2006 年才開始出現。其中一個早期變種就是我們偵測並報導過的 TROJ_CRYPZIP.A,它會搜尋受害者硬碟上某些副檔名的檔案,然後將這些檔案壓縮成含有密碼保護的壓縮檔,並將原始檔刪除。使用者若沒有任何其他備份,就只好想辦法看看能不能解開這份壓縮檔案。此外,TROJ_CRYPZIP.A 還會利用一個記事本檔案來留下勒索訊息,告訴使用者只要支付 300 美元就能取得壓縮檔的密碼。

當然,由於這是勒索病毒 Ransomware首次嘗試向不知情的使用者詐取錢財,其詐騙手法還不是非常周延。因為,歹徒的密碼其實就儲存在惡意程式其中一個元件當中,也就是它的 .DLL檔案,而且大剌剌地並未加密。

從那時候起,勒索病毒傳遍了全球,發展出許多不同的版本。某些類型的勒索病毒會偽稱為當地的警察機構:贖金以「罰款」的形式出現,讓使用者不得不馬上支付。有些較複雜的警察勒索軟體會使用受害者的本土語文。有些甚至會在受害者的本土語文中包含了語音訊息

2012 年:REVETON 勒索病毒假冒警察,抓盜版軟體,讓使用者即使不情願也會乖乖付款

2012 年是勒索病毒 Ransomware的重要轉捩點,不僅在惡意手法與成效上皆更上層樓,而且也擴大了地理版圖。在這一年當中,勒索軟體 Ransomware改變了挾持檔案和電腦的手法以及要求贖金的方式。此外,也開始攻擊俄羅斯以外的目標。同樣在這一年中,勒索軟體也開始利用一些恐嚇技倆,例如 REVETON 勒索軟體就會假冒當地警察,其受害者遍及歐洲和美國。

REVETON 會讓使用者以為自己做了什麼違法的事 (例如安裝盜版軟體),讓使用者即使不情願也會乖乖付款,歹徒會威脅使用者必須支付一筆罰款,不然就會被逮捕入獄。它會追蹤受害者系統所在的地理位置,然後發出以當地語言撰寫的勒索通知。勒索通知上還會有受害者當地執法機關 (在美國可能就是 FBI,在法國可能就是 Gendarme Nationale) 的標誌以取信於受害者,讓受害者心生恐懼而付款。

就算受害者有所懷疑而試圖忽略這項通知,他們還是可能要被迫支付高達 200 美元的罰款 (而且要利用 Ukash 之類的平台來匯款),因為 REVETON 會將整台系統鎖住,讓電腦完全無法使用。

不僅如此,REVETON 家族還會透過遭到入侵的網站來散布,這一點也是勒索軟體新增的特點。

2015 年台北市某公司會計人員,誤點免費中獎 iPhone釣魚郵件,導致資料被CryptoLocker加密

勒索病毒藏在郵件,藏在載點,藏在廣告裡…只要你上網,就有可能是它的覬覦目標。

2015年有位台北市某公司會計人員,誤點免費中獎 iPhone釣魚郵件,導致伺服器上的資料被勒索軟體CryptoLocker加密,結果當事人與主管調離現職。根據2015年金毒獎票選,「勒索病毒肆虐台灣」公認為2015年最驚世駭俗的資安攻擊事件;另一項2015年度資安關鍵字票選活動,第一名也由 CryptoLocker (加密勒索病毒)奪魁,得票數占42.11%。2014年勒索病毒體甚至還從一般電腦發展到Android系統上。2016年Locky 勒索病毒變種來襲!鎖定廣告伺服器,台灣遭攻擊排行第一 ! 2016-2017年台灣受勒索病毒攻擊超過2千萬次 幾近台灣總人口數!

2015 年FBI:「建議受害人付款了事」引起爭議

起初加密勒索病毒主要鎖定歐美國家,到了2015年,勒索病毒開始出現簡中介面,臺灣爆發災情,受害者包含企業和個人用戶。中了勒索病毒該怎麼辦?「建議受害人付款了事」2015年 10月在一個網路安全高峰會上 FBI 如是表示,此語一出即惹來了爭議。

2013年有一個特別麻煩的勒索軟體稱為「Cryptolocker」。它會加密重要檔案,只有當你支付贖金後才提供解密方法。Cryptolocker變種使用無法破解的加密演算法,所以使用者只能選擇乖乖付錢(隨然可能不會真的解密檔案)或失去他們的資料。

2016 年 勒索病毒家族數量在 2016 年大幅攀升,此外也發展出各種型態和獲利模式以及各種不同的功能。

2013-2015 年太歲頭上動土,勒索病毒不斷挑戰執法單位

「你們的檔案都已被我加密,如果真的在乎這些數據,那麼建議你們別浪費寶貴時間,尋找不存在的解決方案」。

2015 年 4 月,美國緬因州林肯郡 (Lincoln County) 警長辦公室及四個鄉鎮派出所都因感染勒索病毒 Ransomware而硬碟遭到加密。不過,根據報導,遺憾的是他們還是選擇支付大約 300 美元的贖金。

根據該報導,他們感染的原因是有人不小心從共用網路上下載了病毒。他們使用比特幣(Bitcoin)來支付贖金,而 FBI 只能追查到某個瑞士銀行帳戶。在連續五天努力都未能解密之後,受害者無奈支付了數百美金贖金給勒索病毒 Ransomware 犯罪份子,而受害對象是警察。

但這並非唯一的一個勒索病毒 Ransomware 挑戰執法單位的案例:

- 麻薩諸塞州 Swansea警察局在2013年支付了750美元贖金

- 伊利諾州 Midlothian警察局2015年支付了500美元

- 田納西州迪克森郡(Dickson County)治安官辦公室2015年支付了572美元。

- 阿拉巴馬州柯林斯維爾(Collinsville)警察局在 2015 年6 月被襲, ,導致罪犯照片資料庫被加密鎖定。駭客要求500美元贖金,但這家小鎮警局拒絕支付,而是放棄被綁架的檔案資料

2016 年勒索病毒家族數量大幅攀升

勒索病毒家族數量在 2016 年大幅攀升,此外也發展出各種型態和獲利模式以及各種不同的功能。

盤點 2016 年六大勒索病毒:

1.JIGSAW:《奪魂鋸》殺人魔現身勒索軟體:「I want to play a game with you….」

2. CERBER:會說話的加密勒索軟體,台灣是攻擊目標

3. MICROP: V怪客現身,假冒海關所用的貨物進出口表格,誘騙使用者啟用巨集

4.Crysis: 已從中毒電腦移除,還能再度感染系統 ! Crysis 透過暴力破解遠端桌面協定(RDP)散播

5. CryLocker: 打包中毒系統資料後,用 PNG圖檔上傳 Imgur 相簿

6.Stampado: 每六個小時就會有一個隨機檔案被永久刪除,96小時後解密金鑰就會永遠消失

》看完整文章

2016年 CERBER 第一隻台灣網友傳出因追劇而中的勒索病毒

2016 年有網友在論壇上求助,說想利用連假在網路上看電影,電影看完了,電腦裡所有檔案卻都打不開了,原來是中了惡名昭彰的 Cerber勒索軟體 Ransomware,並被要求支付約台幣1.7 萬的比特幣(Bitcoin)才可解鎖,更慘的是用公司的電腦 !

有許多網友在臉書上求救的幾乎都是 Cerber,一堆”覺得悲傷”哭哭的表情符號”疫”發不可收拾。

2017 年勒索病毒再度盯上追劇族,利用Netflix 帳號產生器當誘餌

“ 我只是追劇而已,整個電腦檔案全被加密,都打不開了! ”

繼2016年連假傳出網友因追劇而中 Cerber 勒索病毒後,NETIX.A 勒索病毒也盯上追劇族!

病毒先以顯示帳號密碼產生視窗當幌子,背後卻悄悄地將39 種類型的檔案加密,歹徒利用的只是一個永遠無解的漏洞,那就是貪小便宜的心理。

一名嘗試過各種方法都無法救回檔案的媽媽失望的說:

”孩子們成長的照片,只剩回憶了 :(…”

還有網友自我解嘲說:

“我發誓! 我真的只有看《師任堂》,難道是李英愛傳染給我的?”

提醒您:如果電腦有軟體的修補程式沒有更新的話,遇到「Drive by download」路過式下載(隱藏式下載、偷渡式下載、強迫下載,網頁掛馬)攻擊,瀏覽惡意網頁就會中毒。另外,駭客也可能將夾帶勒索病毒的壓縮檔放在非官方的影片下載網站上,除了養成平時備份檔案的習慣,使用防毒軟體 可以未雨綢繆,避免檔案成肉票。

2017 年 WannaCry/Wcry 週末期間橫掃全球,哭聲不斷

利用週末期間橫掃全球的勒索蠕蟲「WannaCry/Wcry」,最初它透過網路釣魚攻擊誘使使用者從Dropbox網址下載惡意程式,是第一隻結合蠕蟲擴散行為大規模擴散、遂勒索之利的勒索蠕蟲,趨勢科技提第一時間推出WannaCry/ WCRY “想哭”勒索病毒漏洞檢查工具

台灣有網友分享,當他前往停車場取車繳費時螢幕顯示卻「想哭」病毒勒索的畫面,無法繳費,車子也出不去,只好求助停車場業者開啟閘門脫困。<

「WannaCry/Wcry」已進化為結合了Windows Server Message Block (SMB) 伺服器漏洞EternalBlue(亦被稱為CVE-2017-0144和 MS17-10)與新勒索病毒家族(RANSOM_WCRY.I / RANSOM_WCRY.A)的新變種。

這波勒索病毒大規模攻擊所用的漏洞 EternalBlue 是Shadow Brokers駭客集團據稱從美國國家安全局(NSA)外洩的漏洞之一,攻擊該漏洞之後可以將檔案送入受害系統,再將此檔案作為服務執行,接著再將真正的勒索病毒檔案送入受害系統,它會用.WNCRY副檔名來對檔案進行加密(也會送入另一個用來顯示勒索通知的檔案);被針對的副檔名共有176種,包括Microsoft Office、資料庫、壓縮檔、多媒體檔案和各種程式語言常用的副檔名

《延伸閱讀 》WannaCry 勒索病毒尚未平息,利用相同漏洞攻擊的UIWIX 接踵而來

勒索病毒大小通吃,你還在靠運氣防禦勒索病毒?

2018年一個黑色星期五位於宜蘭的租書店老闆,被勒索病毒入侵,乾脆結束營業。這間開業 10 幾年的租書店,因為兩千多個會員儲值金額資料檔案被勒索病毒綁架,所以只要客人說多少,店家就認賠。老闆還霸氣決定,只要是租出去的書都不用還,歷經這次事件,老闆很有骨氣,乾脆結束營業,轉型成二手書店,讓許多人感到惋惜。

有骨氣的還不只一個,最近有則新聞說國際大藥廠研發總部遭駭客入侵,要求付出鉅款,才願意歸返機密檔案。藥廠不願支付贖金,重新製作疫苗,以致貨源不足。

很多人以為 WannaCry 想哭勒索病毒2017年大爆發之後, 這類以綁架檔案以勒索比特幣的災情已經平息了,事實並不然,大家平時還是要做好備份,別跟勒索病毒比運氣!做好預防措施,也省得中毒時跟駭客比骨氣。勒索病毒大流行時,看到這樣的新聞:Locky 勒索病毒迫使醫院緊急將所有電腦關機,改用紙本作業 ,可能覺得跟市井小民沒有太大的關係,而且案例是發生在國外,但別忘了勒索病毒可是膽大包天的連城隍老爺都敢勒索,有300年歷史的嘉義城隍廟內部文書處理系統也曾遭勒索,廟方擔心付錢後,資料也要不回,乾脆不付,不過重要的資料都不見了。

了。

《延伸閱讀 》

- 勒索軟體:恐嚇取財手法十年進化史

- 勒索病毒來裝熟,竟知道受駭人的名字和地址! 除了檔案變肉票,還得當心個資販售給詐騙集團

- ” 詐騙集團為何知道我的名字 ? “一旦個資外洩,等於開放給所有網路詐騙集團….包含勒索病毒!

- 會直呼你名字的勒索病毒 Zepto,大規模散發帶毒垃圾信

《同場加映 》中了勒索病毒有何緊急措施?

感染勒索病毒時,勒索病毒會連線到C&C伺服器下載加密金鑰並且開始加密電腦中的檔案,然後在電腦上放置Ransom Note檔案(支付贖金的說明檔案)。因此,當下列症狀出現時,就有可能就是遭到勒索病毒感染:

- 出現不明對外連線

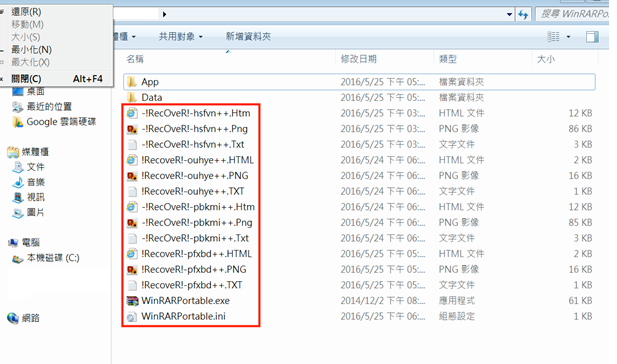

- 各目錄下開始出現奇怪副檔名的檔案,例如:.crypt、.ECC、.AAA、.XXX、.ZZZ等等

- 突然出現很多 Ransom Note檔案(支付贖金的說明檔案)或捷徑,通常是.txt檔或是.html檔,如下圖:

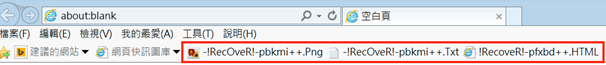

- 在瀏覽器工具列發現奇怪的捷徑,如下圖:

在發現異狀的當下請記得四招:

- 立即切斷網路,避免將網路磁碟機或共享目錄上的檔案加密。

- 立即關閉電腦電源:關閉電腦電源的目的是不讓勒索病毒繼續加密電腦中的檔案,關機時間愈快被加密的檔案愈少,建議強制關閉電腦電源

- 保留電腦,通報專業資安人員

- 不要付錢

面對勒索病毒的防範之道 :三不三要

面對如此恐怖的勒索病毒,趨勢科技建議採取三不三要:

三不:

- 不上鉤:收到標題吸引人的郵件,務必停看聽

- 不打開:不隨便打開Email附件檔案

- 不點擊:不隨意點擊Email中的網址

三要

- 要備份:依據3-2-1原則妥善備份重要資料—在兩種不同媒介上建立三個備份,其中一個備份要放在不同地方

- 要確認:打開Email前要確認寄件者身份

- 要更新:作業程式、軟體、病毒碼要隨時保持更新狀態,當軟體廠商(例如Flash/SilverLight/IE)公布修補程式請盡快更新。

最後,趨勢科技建議您安裝針對勒索病毒加強防護的資安軟體並時時保持更新。

PC-cillin 雲端版🔴防範勒索 🔴保護個資 ✓手機✓電腦✓平板,跨平台防護3到位

勒索病毒攻擊持續攀升,建議您除了進行資料備份及定期更新作業系統、軟體及各種應用程式外,透過PC-cillin雲端版封鎖有害連結,可進一步防止駭客入侵,杜絕勒索病毒找上門!

連 FBI 都建議付錢了事,追劇族必備,防範未然是王道 ▶ 即刻免費下載 未雨綢繆