目前,鍵盤側錄程式仍是變臉詐騙最常用來竊取受害者帳號密碼的工具,且效果良好。但是,想要利用電子郵件來散布執行檔,在今日已經不太容易,因為垃圾郵件過濾軟體通常很快就會發現這類危險郵件並加以標註。反觀 HTML 檔案沒有立即的危險性,除非該檔案被判定為網路釣魚頁面,否則並不會被標註。

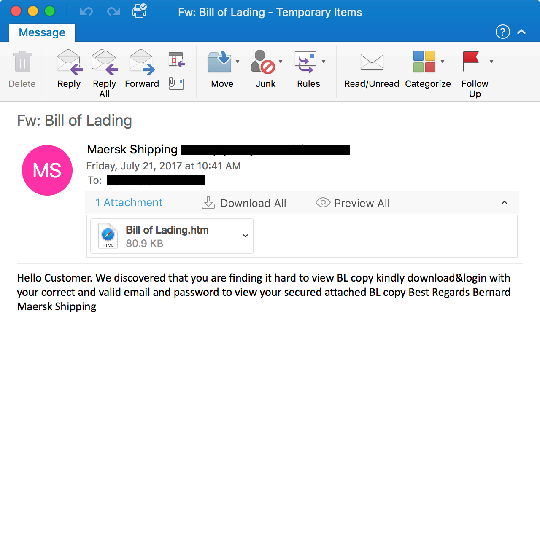

傳統上,變臉詐騙攻擊或稱為商務電子郵件入侵 (Business Email Compromise,簡稱 BEC)都是利用鍵盤側錄程式來從受害電腦竊取使用者的帳號密碼。但是,使用附件方式來夾帶執行檔,通常會讓使用者起疑而不會點選附件檔案,因為執行檔有很高的機率是惡意程式。因此,趨勢科技最近發現一波改用 HTML 網頁為附件的網路釣魚(Phishing)郵件出現。

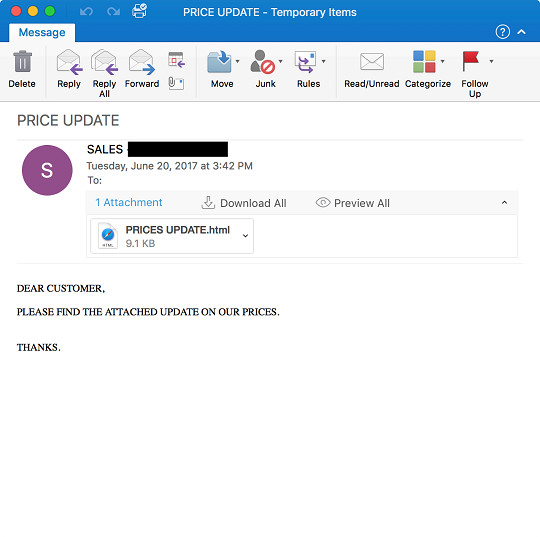

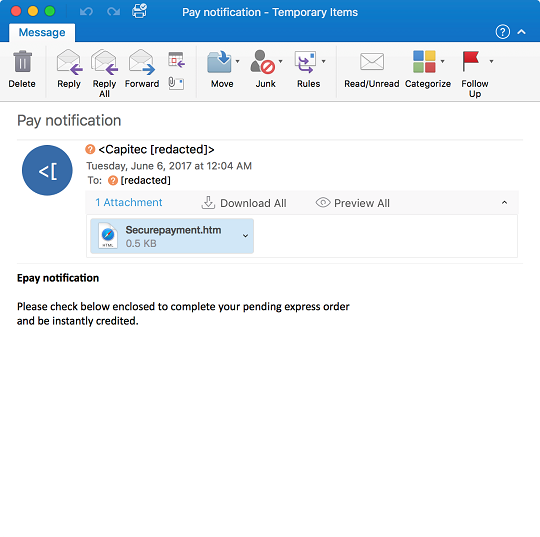

圖 1:夾帶 HTML 附件檔案的網路釣魚郵件。

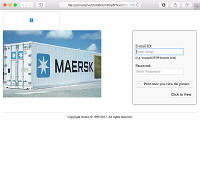

一旦開啟該 HTML 附件檔案,就會啟動瀏覽器並顯示如下內容:

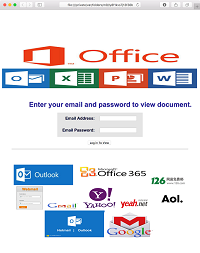

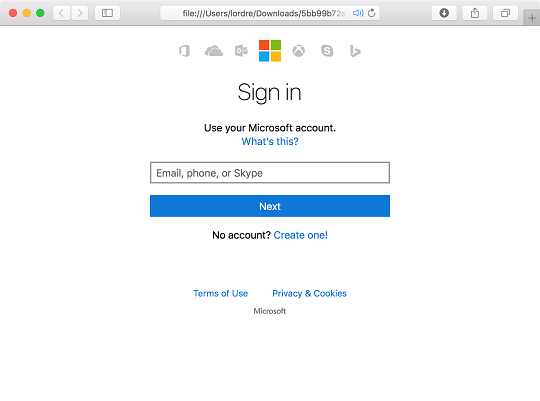

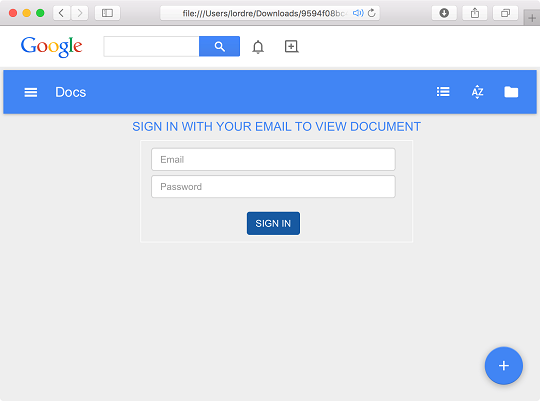

圖 2:HTML 網路釣魚頁面。

該網頁會要求使用者輸入電子郵件帳號和密碼以檢視文件。而且為了誘騙使用者登入自己的電子郵件信箱,歹徒還刻意在網頁上放置了幾個知名電子郵件服務的圖示,如:Gmail、Outlook 和 Yahoo Mail。

當使用者輸入自己的帳號和密碼並送出表單時,這些資訊就會被傳送至歹徒所設定好的一個 PHP 腳本。這個腳本再將受害者的帳號密碼傳送至歹徒的電子郵件信箱。

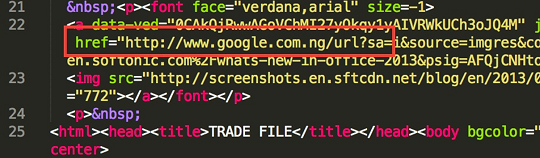

圖 3:HTML 檔案內的原始碼利用 POST 指令來傳送資料。

從這個 HTML 附件檔的原始碼可以看出歹徒很可能位於奈及利亞,因為其提供的 Google 連結是該國的版本。

圖 4:歹徒的網址連接至奈及利亞當地的 Google 網域。

在奈及利亞一個知名論壇「Nairaland」有一個兜售詐騙網頁的網路廣告。刊登廣告的賣家提供了針對各種不同電子郵件服務的詐騙網頁,如:163 Mail、Gmail、Hotmail 和 Yahoo Mail。

圖 5:奈及利亞 Nairaland 網路論壇上兜售詐騙網頁的廣告。

鍵盤側錄程式仍是變臉詐騙最常用來竊取受害者帳號密碼的工具

目前,鍵盤側錄程式仍是變臉詐騙最常用來竊取受害者帳號密碼的工具,且效果良好。但是,想要利用電子郵件來散布執行檔,在今日已經不太容易,因為垃圾郵件過濾軟體通常很快就會發現這類危險郵件並加以標註。反觀 HTML 檔案沒有立即的危險性,除非該檔案被判定為網路釣魚頁面,否則並不會被標註。

網路釣魚頁面在製作和架設上並不困難,不像鍵盤側錄程式那樣需要程式設計能力。此外,因為只需要瀏覽器就能執行,所以網路釣魚頁面可以適用任何平台,不像鍵盤側錄程式只能針對某種特定平台。

不過,相較於鍵盤側錄程式,網路釣魚頁面有個缺點就是取得受害者帳號密碼的過程較為複雜。當使用網路釣魚頁面,歹徒必須誘騙使用者在網頁上輸入帳號密碼並且送出資料。反觀鍵盤側錄程式只要一被執行,就能一直躲在背後偷偷側錄使用者在鍵盤上輸入的任何資料。

以下摘要列出兩者的差異:

| 鍵盤側錄程式 | HTML 網路釣魚頁面 | |

| 竊取密碼 | 一旦鍵盤側錄程式在系統上執行起來,就能暗中側錄使用者在鍵盤上輸入的任何資料。 | 必須誘騙使用者在網路釣魚頁面上輸入帳號和密碼。 |

| 可竊取多個帳號 | 是 | 否 |

| 支援各種平台 | 否 | 是 |

表 1:使用鍵盤側錄程式與 HTML 網路釣魚頁面的差別。

HTML 網路釣魚頁面附件檔案一些統計數字

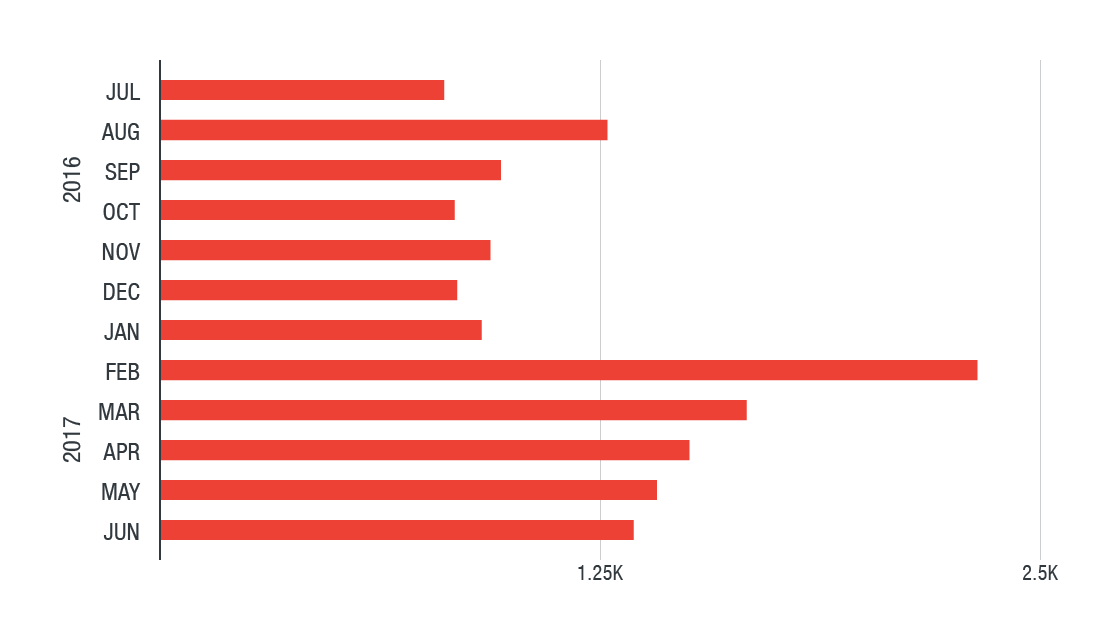

為了深入了解,經由趨勢科技 Smart Protection Network 所通報的資料。從 2016 年 7 月 1 日至 2017 年 6 月 30 日,共收到了 14,867 筆資料,其中有 6,664 個非重複樣本。

下圖顯示趨勢科技每個月所收到的通報數量:

圖 6:變臉詐騙相關網路釣魚攻擊每月數量。

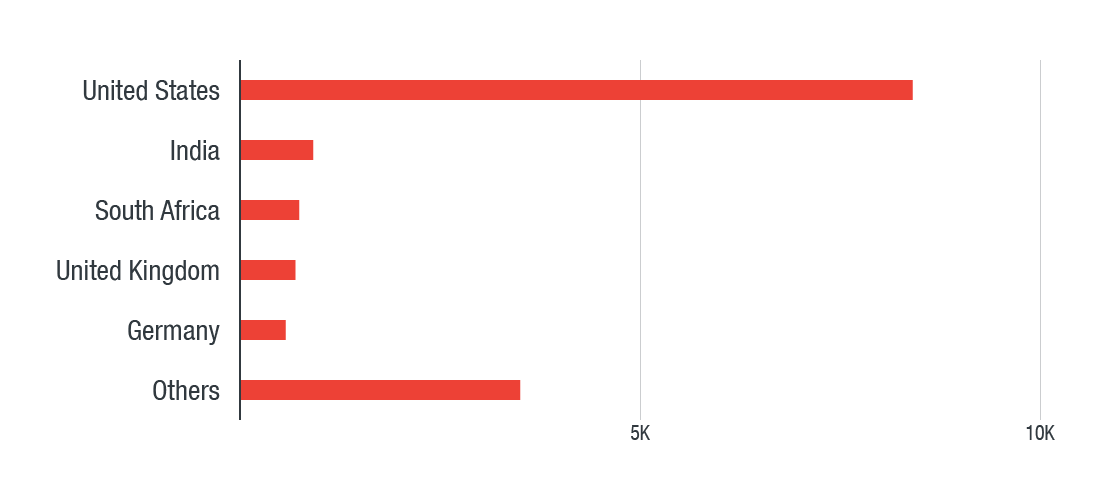

下圖顯示前上述樣本攻擊的區域:

圖 7:變臉詐騙相關網路釣魚攻擊地點分布。

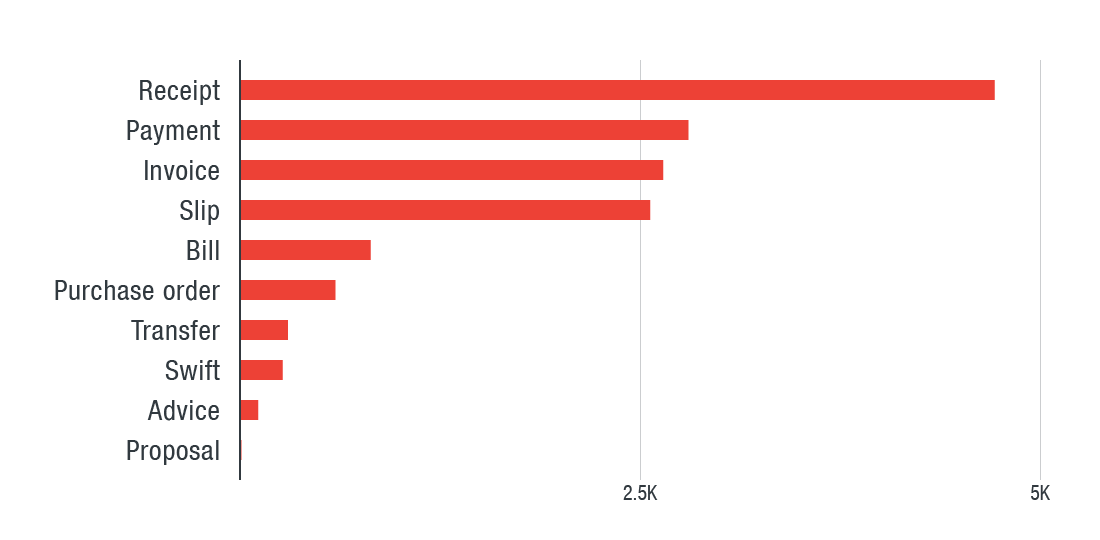

下圖顯示這些附件檔案經常用來誘騙使用者的一些關鍵字:

圖 8:變臉詐騙相關網路釣魚攻擊經常用到的關鍵字。

其他網路釣魚郵件和附件檔案樣本

前面第一張抓圖當中的樣本相關的 SHA256 雜湊碼如下:

- 1b369df9ea0f75b5d40aa60c649f12d174e28f1177a473775d2d5454e4ca131c

- ac5f29a25e918691f4949587290e9ef6ca4dae1398d3e4a1e5fe69687a67eab0

以下是同樣使用這種手法的其他攻擊樣本:

圖 9 至 13:變臉詐騙所用到的各種網路釣魚郵件和網站。

趨勢科技的 Phish Insight 網路釣魚防範分析服務可幫助企業測驗自己防範網路詐騙的能力,讓系統管理員了解其機構目前所暴露的風險等級。