執行長、總裁及總經理為詐騙者最愛假冒前三名 財務長名列遭詐騙郵件攻擊首位

變臉詐騙案件規模逐年擴張成長,根據最新FBI 6月14日發佈的報告指出, 自2015 年1月以來,企業機構通報的變臉詐騙損失金額成長13倍,造成全球近31 億美元的損失,其中資料顯示多數詐欺性轉帳皆流向位於中國與香港的亞洲銀行。

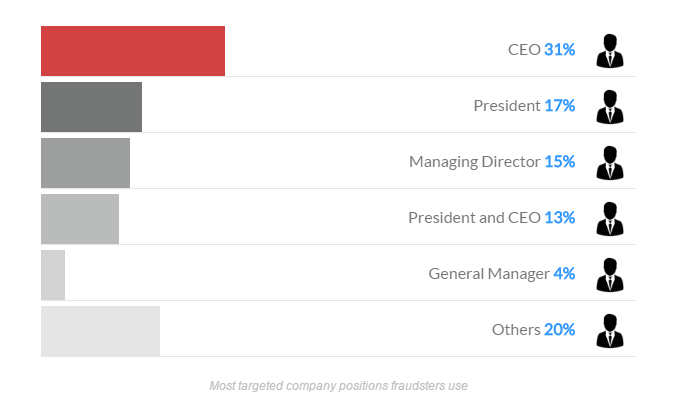

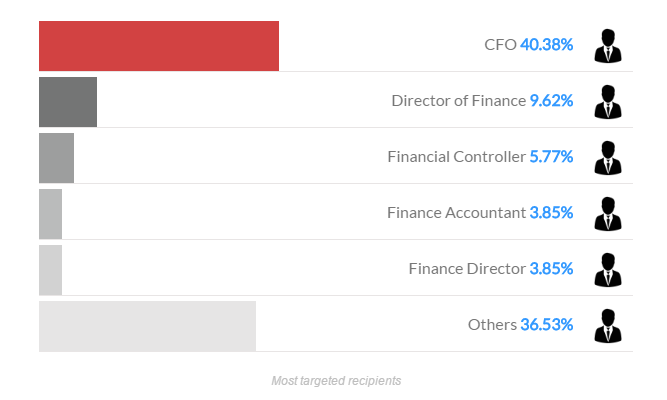

趨勢科技資深技術顧問簡勝財指出:「最常見的變臉詐騙手法為社交工程攻擊,主要鎖定需與國外廠商合作,並定期匯款的國際貿易公司,透過入侵其電子郵件帳號方式,進行詐欺性轉帳。根據趨勢科技進一步針對變臉詐騙的全球監控資料研究分析顯示,最常遭詐騙份子假冒的職務是執行長,其次為總裁和總經理。詐騙份子會入侵企業高層主管電子郵件帳號,並假冒該主管名義進行公司內部電子郵件發送,要求員工將款項匯至歹徒掌控的帳戶進行詐騙,通常具有匯款權限的財務長(CFO)則是歹徒最常鎖定的目標,高達40.38%。」

因應近年來變臉詐騙案件不斷翻新,趨勢科技提供企業6個小秘訣,杜絕變臉詐騙找上門!

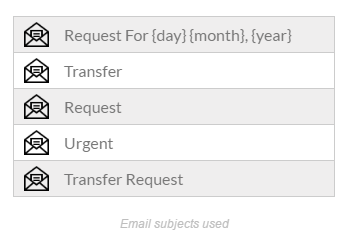

- 仔細檢查所有的電子郵件:小心來自高階主管的不尋常郵件,詐騙郵件最常使用簡短而含糊的主旨,有時甚至只有一個字,這些都可能為詐騙份子誘騙的動作。此外,針對要求資金轉移的電子郵件需加以確認是否為正確郵件。

- 提升員工防詐意識:員工往往是企業資安環節中最脆弱的一環,積極做好員工訓練,仔細審視公司政策,並且培養良好的資安習慣。

- 任何廠商變更的匯款資訊,皆必須經由公司另一位人員複核。

- 掌握合作廠商的習慣:包括匯款的詳細資料和原因。

- 使用電話做為雙重認證機制:透過電話撥打原本已登記的慣用電話號碼,做為雙重認證機制,而非撥打電子郵件當中提供的連絡資訊。

- 一旦遇到任何詐騙事件,立即報警或向165反詐騙專線檢舉。

企業也可透過趨勢科技「變臉詐騙解決方案」來預防變臉詐騙者的攻擊:其包含能在企業網路外部預先阻擋垃圾郵件和惡意程式的電子郵件防禦方案、進行防毒監控與電腦防駭的端點安全防護,及可到府服務協助釐清詐騙事件的資安專家鑑識服務,有效協助企業因應與預防變臉詐騙。

更多關於趨勢科技所研究變臉詐騙監控資料的詳細訊息,請參考以下文章

商務電子郵件入侵 (BEC),數十億美元的詐騙: 背後的數字

根據 FBI 的最新統計,過去兩年當中,變臉詐騙攻擊或稱為商務電子郵件入侵 (Business Email Compromise,簡稱 BEC) 詐騙案例總計已至少造成了將近 31 億美元的損失,全球約有22,000家企業受害。從 2015 年 1 月至今,企業機構通報的損失金額已成長了1,300%,平均每一詐騙案例的損失高達 140,000 美元,由於這類詐騙行動的潛在損失與影響驚人,FBI 不得不發出一份民眾服務公告來詳述 BEC 詐騙的運作過程,以及可能對受害員工和企業造成多大的損失。

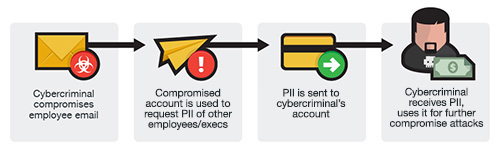

BEC 詐騙如何運作?

根據 FBI 的定義,所謂的「商務電子郵件入侵」(Business Email Compromise,簡稱 BEC) 是一種精密電子郵件詐騙,專門鎖定有外國合作廠商且需定期匯款給廠商的企業。BEC 其實就是之前大家所知道的中間人電子郵件詐騙,這類詐騙一開始都是先入侵企業高層主管的電子郵件帳號,然後假冒該主管名義發送電子郵件給不知情的員工,指示他們電匯一大筆款項到外國帳戶。

儘管有些案例會運用到惡意程式,但絕大多數的 BEC 詐騙都是單純利用所謂的「社交工程技巧」,因此一時很難察覺,從近期的一些案例可以看到,員工很容易被假冒公司高層主管要求提供資訊的電子郵件所騙。

BEC 詐騙大致分成三種版本:

第一種版本:假發票詐騙

此版本通常稱為「假發票詐騙」、「假供應商詐騙」或「發票更改詐騙」,受害的一般都是跟國外供應商有往來的企業。企業通常會接到歹徒的電話、傳真或電子郵件要求更改發票中的匯款目的地,或者要求將發票上的金額匯到另一個歹徒所掌控的帳戶。

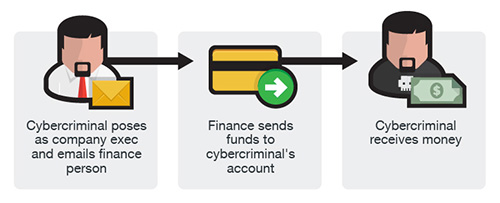

第二種版本:執行長 (CEO) 詐騙

此版本通常是冒用企業高層主管的電子郵件帳號,假借高層主管的名義要求某員工將款項匯至歹徒掌控的帳戶。在某些案例中,這類要求「緊急匯款」的電子郵件是直接發給金融機構,指示金融機構緊急匯款給某家銀行,這類詐騙一般稱為「執行長詐騙」、「企業高層主管詐騙」、「假冒名義」或「金融產業匯款詐騙」。

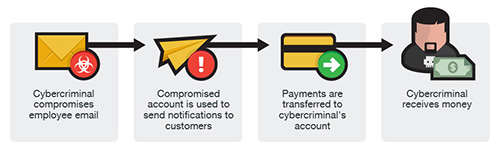

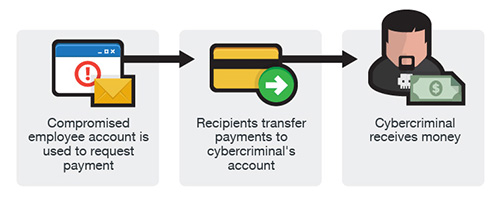

第三種版本:入侵電子郵件帳號

某家企業的某位員工電子郵件帳號遭到歹徒直接入侵,而非冒名,歹徒利用此員工的帳號發送電子郵件給該員工通訊錄中的廠商,請廠商將發票上的金額匯到歹徒掌控的帳戶。

BEC 詐騙受害最嚴重的國家

美國及美國以外受害地區

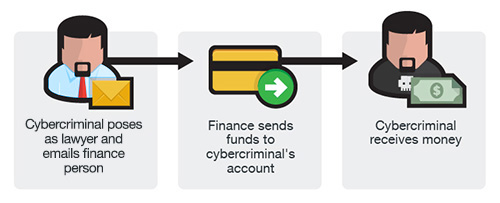

第四種版本:假冒律師

在這個版本當中,歹徒會假冒成律師或法律事務所的代表,透過電話或電子郵件的方式,和企業的員工或執行長聯絡,宣稱自己正在處理某項機密的緊急事務,催促對方盡快將款項暗中匯到某個帳戶。這類 BEC 詐騙會刻意安排在營業日結束或周末前夕,也就是員工正準備下班、容易慌亂的時候。

第五種版本:偷竊資料

此手法會入侵企業內特定員工 (通常是人力部門) 的電子郵件帳號,然後利用這個帳號發送郵件給其他員工或高層主管,要求提供個人身分識別資訊,而非要求匯款。再利用取得的資訊對該公司進行下一階段的 BEC 攻擊。

最常遭到 BEC 詐騙冒名的公司職位

BEC 詐騙利用的是社交工程技巧,它們通常是假冒受害者公司內的某位員工,根據趨勢科技的 BEC 詐騙電子郵件監控資料顯示,網路犯罪集團最常假冒的公司職務是執行長。網路犯罪集團喜歡假冒執行長的名義發出電子郵件指示目標對象執行匯款,其他 BEC 詐騙經常假冒的公司職位還有企業總裁和總經理。

最常成為 BEC 詐騙電子郵件目標的公司人員

企業財務部門的員工是最常收到 BEC 詐騙電子郵件的人員。而財務長 (CFO) 是歹徒最常鎖定的目標,這很合理,因為財務長是最可能握有匯款權限的人員。

BEC 詐騙最常使用的電子郵件主旨

BEC 詐騙的後果儘管嚴重,但根據我們的分析,其構成要素卻意外地單純。BEC 詐騙電子郵件最常使用簡短而含糊的主旨,有時甚至只有一個字,但這招卻非常管用,顯然歹徒完全掌握了引誘目標採取行動的技巧。

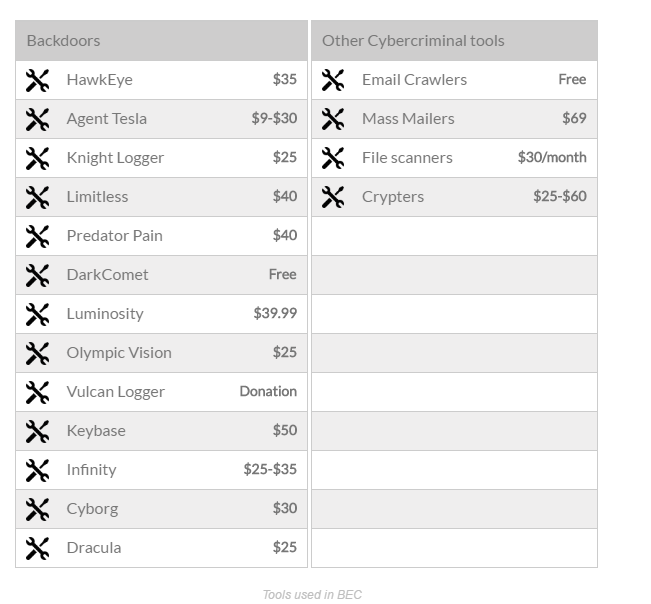

BEC 詐騙所用的網路犯罪工具

從 BEC 詐騙所用的工具我們再度看到網路犯罪集團要發動這類攻擊有多麼容易,絕大多數的 BEC 詐騙使用的惡意程式都是現成的惡意程式變種,只要少許的金額就能在網路上買到,某些惡意程式最多只需 50 美元就能買到,其他的則更便宜,甚至可以免費取得。

從 2014 年間的案例可以看出,網路犯罪集團除了常見的攻擊手法之外,還會利用一些其他方法來竊取資訊。例如,在 Predator Pain 與 Limitless 的攻擊行動中,受害目標所收到的電子郵件含有可將資訊傳回給網路犯罪集團的鍵盤側錄程式。同樣地,2015 年 6 月,兩位奈及利亞網路犯罪份子也利用了一個叫做 HawkEye 的簡單鍵盤側錄程式來攻擊中小企業,另一個在 2016 年 3 月出現的 BEC 行動則攻擊了美國、中東、亞洲的 18 家企業,使用的是 Olympic Vision 這個在網路上只需 25 美元就能買到的簡單鍵盤側錄程式。

2016 年 3 月,陸陸續續有多家機構和企業都遭遇到了類似的攻擊手法,一些知名的企業,如:Seagate 和 Snapchat 都遭到了相同手法的電子郵件詐騙。

您的企業該如何防範 BEC?

我們建議企業應該教育員工有關 BEC 詐騙及其他類似攻擊手法的運作過程。這類詐騙並不需要高深的技術能力,而且使用的工具和服務在網路犯罪地下市場上皆唾手可得,只需掌握一個已入侵的電子郵件帳號就能從企業當中竊取資訊。以下是一些如何防範這類網路詐騙的祕訣:

| |

所有的電子郵件都要小心查看。尤其要注意一些高層主管所發出的緊急郵件,因為這很可能是歹徒用來迫使員工在緊迫狀況下行動的伎倆,對於所有要求匯款的電子郵件都應再三檢查並重複確認是否有任何異常之處。 |

| |

提升員工意識。雖然說,員工是公司的最大資產,但在資安方面,卻可能成為公司最脆弱的環節,因此請積極做好員工訓練,仔細審視公司政策,並且培養良好的資安習慣。 |

| |

所有廠商變更匯款資訊的情況,都必須經由公司另一位人員複核。 |

| |

隨時掌握合作廠商的習慣,包括匯款的詳細資料和原因。 |

| |

再次確認匯款要求,把透過電話再次確認當成一種雙重認證機制,而且應撥打原本登記的慣用電話號碼,而非電子郵件當中提供的連絡資訊。 |

| |

一旦遇到任何詐騙事件,立即報警或向 IC3 檢舉。 |

BEC 詐騙的構成要素以及您如何防範

電子郵件

趨勢科技的 User Protection 及 Network Defense 解決方案的電子郵件防護能力,可攔截 BEC 詐騙所使用的電子郵件。

社交工程

InterScan Messaging Security 虛擬裝置是趨勢科技 User Protection 解決方案的其中一環,可提供先進的社交工程攻擊防護,有效防止 BEC 詐騙所使用的社交工程電子郵件。

惡意程式

趨勢科技的 User Protection 及 Network Defense 解決方案的端點裝置防護能力,可偵測 BEC 詐騙所使用的進階惡意程式及其他威脅。

原文出處:Billion-Dollar Scams: The Numbers Behind Business Email Compromise