網路上的工具和服務總是無法避免地會被網路犯罪集團所濫用,這類案例不勝枚舉,而且無所不在。從攻擊軟體、網站及網站應用程式的漏洞,利用雲端服務來散佈惡意程式元件,到利用社群網站貼文和連結引誘不幸使用者掉入詐騙陷阱等等。不管未來將出現什麼樣的技術或服務,永遠都可能會遭到不當濫用。

在研究網路犯罪的過程當中,趨勢科技發現有一群人和網路犯罪集團一樣擅長利用合法的服務來從事不法行動,那就是恐怖組織。這些人可說本身就是網路犯罪分子,因為他們在網路上同樣也是從事違法行為。不過,這兩群人的動機截然不同:網路犯罪分子的動機是錢,恐怖分子的目標則是宣揚理念,而非散播惡意程式。

本文將探討網路犯罪分子和恐怖分子在利用網路科技與平台來達成目的時有何共通之處,並且著重於他們採用的方法、運用的服務,以及他們自行開發什麼樣的輔助工具,來方便追隨者更容易參與他們的行動。

避免在網路上留下可追查的蹤跡和身分,傳授「隱匿技巧教戰守則」

這兩種集團一向擅長利用原本專為有正當理由必須隱藏身分的使用者所開發的工具和服務。

很顯然地,網路犯罪分子和恐怖分子都是從事非法活動,因此當然希望避免在網路上留下可追查的蹤跡和身分。所以他們經常利用一些原本為了正當理由而必須隱藏身分者 (例如:記者、爆料者和行動主義者) 而開發的工具和服務,比方說:可提供隱匿性的 TOR 洋蔥路由器,以及深層網路 (Deep Web) 上的一些加密工具。

此外,還有一個恐怖分子很喜歡的網路服務就是專為對付分散式阻斷服務攻擊 (DDoS)而設的服務:Cloudflare。這是專門為流量過大或遭到分散式阻斷服務攻擊的網站提供鏡像網站的合法服務,但歹徒卻利用這項服務來隱藏其網站的真實 IP 位址。趨勢科技已經不只一次看到網路犯罪集團利用這項服務來誤導或延緩執法單位追蹤其代管伺服器位址。最近,我們發現恐怖分子也開始利用 Cloudflare 來保護其理念宣揚網站的隱匿性。

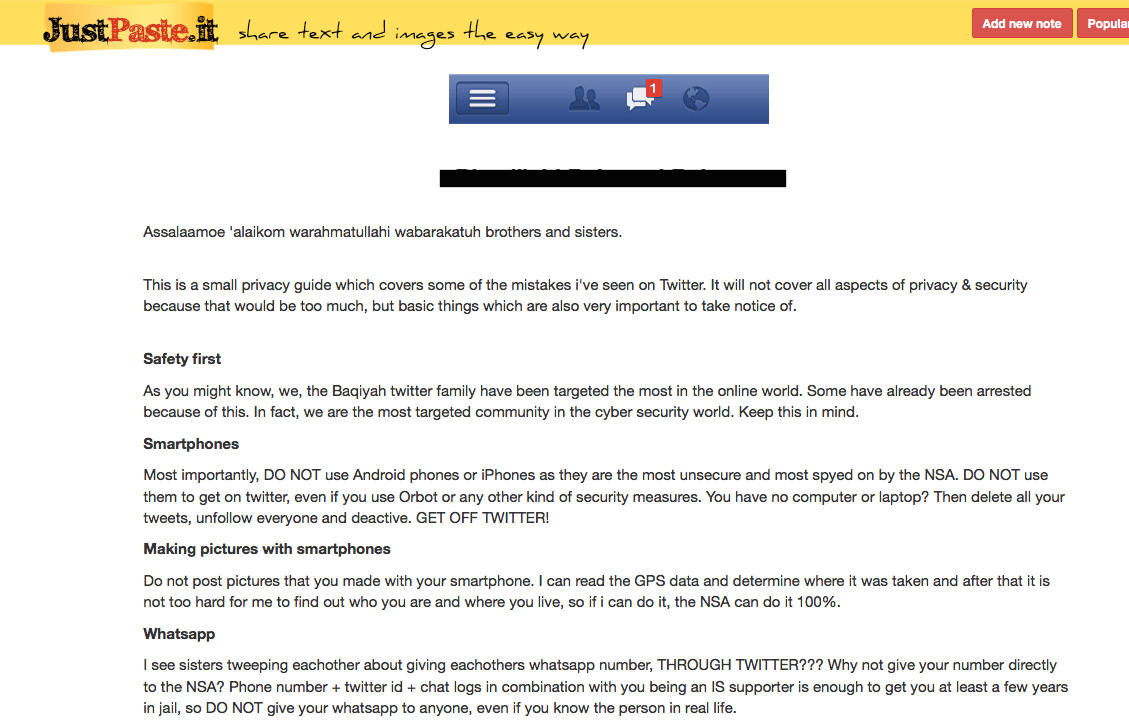

除此之外,我們發現恐怖分子也開始製作並散發所謂的「隱匿技巧教戰守則」。這類原本設計給行動主義者和記者參考的文件,現在也被恐怖組織拿來發給追隨者,教導新進成員如何避免遭到監控。某些教戰守則甚至特別提到美國國安局 (NSA) 以及如何避開監視攝影機:

他們甚至會斥責使用社群媒體帳號的成員,認為這樣會洩漏身分。隱藏身分的方式,是恐怖組織和網路犯罪集團有所不同之處,除此之外,目標也不盡相同。這或許是因為兩者在遭到逮捕時所面臨的命運將有所不同:網路犯罪分子只需擔心必須坐牢,但恐怖分子卻有可能面臨恐怖主義打擊行動最嚴重的後果:長期監禁或死刑。

全球網路犯罪份子所採用的一些通訊方式

恐怖分子和網路犯罪分子所採取的通訊方式大致相同。根據趨勢科技的研究報告「The Many Faces of Cybercrime (網路犯罪的多種樣貌)」的歸納,以下是全球網路犯罪份子所採用的一些通訊方式:

- 保密的電子郵件服務:日本的網路犯罪集團尤其偏愛「SAFe-mail」這類可保密又無法追查的電子郵件服務來彼此聯絡和以物易物。

- 深層網路/地下論壇:就我們的觀察,幾乎全球各地的網路犯罪集團都會使用地下論壇,他們不僅用來宣傳自己的惡意軟體或服務,也用來交流新的技巧、資訊並互相調侃。這些論壇通常只能透過 TOR 連線,有些還需經過幾道關卡才能進去。

- 社群媒體 (Twitter、Facebook等等):巴西網路犯罪集團喜歡利用社群媒體來保持聯繫,除此之外也用來炫耀自己的戰果。

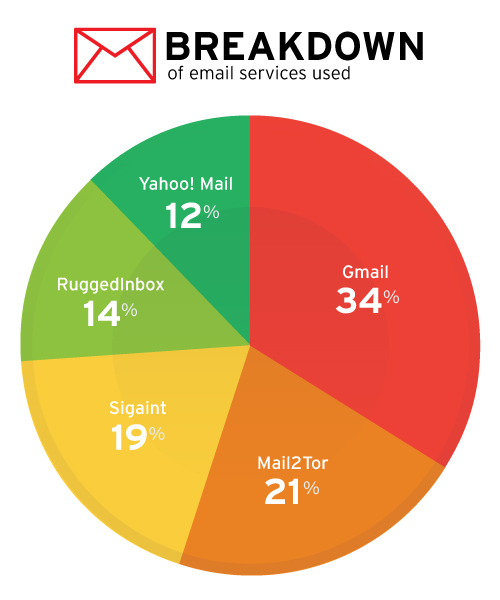

我們看到,恐怖分子同樣也會利用這些管道,但其目的卻不相同:他們大多將前述管道用於聯絡、協調以及散發文宣 (尤其是透過社群媒體),而非用於商議價格,或是網路犯罪相關用途。恐怖分子非常仰賴保密的電子郵件服務,因此,SIGAINT、Ruggedinbox 及 Mail2Tor 在其同儕之間的評價極高。

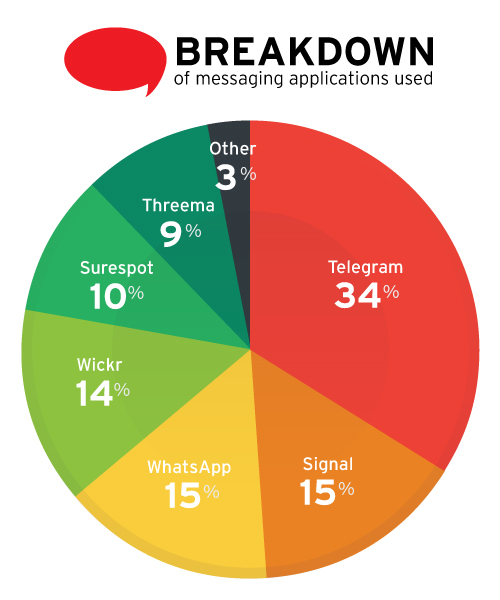

濫用即時通訊軟體,也是網路犯罪分子和恐怖分子的另一項共通點,不過恐怖分子主要是用來聯絡和協調,而非竊取資訊或散布惡意連結。我們研究了 2,301 個公開支持恐怖組織的帳號之後發現,Telegram 是最受恐怖分子喜愛的即時通訊服務,有 34% 的恐怖分子都提供 Telegram 帳號為其聯絡方式。其餘的則是使用 Wickr、Surespot、Signal 或Threema 帳號,以及 Whatsapp 和其他即時通訊軟體。WhatsApp 之前的使用率其實不只 15%,但現在已下滑,很可能是因為最近許多使用該通訊軟體的恐怖分子遭到逮捕所致。

網路犯罪分子和恐怖分子還有一項共通點就是喜歡使用雲端檔案儲存分享服務。恐怖分子大多利用這些服務來散發文宣和大型影片檔案,他們會使用的服務包括:top4top.net、Sendspace 及 SecureDrop。在這裡我們要特別說明,恐怖組織偏愛使用的檔案分享服務有越來越集中於中東這類地區的趨勢,這很可能是因為他們覺得美國等西方國家的通訊平台已開始受到政府監控。

最後一個特別受到恐怖組織喜愛的通訊平台是手機。這個管道之所以重要,是因為網路犯罪集團的活動基本上都在網路上,但恐怖組織大部分的行動都在真實世界,因此,數位媒介只是他們的溝通管道。然而,儘管手機這種通訊方式正逐漸普及,但是基於安全性不足的緣故,許多地下網路恐怖分子論壇都不建議使用智慧型手機。這些論壇認為當今兩大行動裝置平台:iOS 和 Android 都不盡理想。

宣揚理念

網路犯罪分子和恐怖分子一項最明顯的不同就是對於宣揚理念的態度。網路犯罪分子的主要目標是暗中從事網路犯罪,反觀恐怖分子的目標則是讓理念廣為流傳。

網路犯罪分子和恐怖分子一項最明顯的不同就是對於宣揚理念的態度。網路犯罪分子的主要目標是暗中從事網路犯罪 (例如竊取網路銀行帳號內的存款),反觀恐怖分子的目標則是讓理念廣為流傳,不僅讓自己的追隨者看到,也讓廣大民眾看到。除此之外,恐怖組織還會盡可能避免自己的文宣帳號被停權或遭到審查,或者在宣傳過程中洩漏自己的真實身分。

那麼,恐怖組織是如何散發自己的文宣資料?

- 網站:恐怖組織會利用一般網路和黑暗網路上的網站來散布其文宣和相關資料,例如:新聞報導、出版品、文件,以及影片和照片等其他影音內容。

- 社群媒體:恐怖分子和支持者都會使用Twitter和Facebook 帳號,他們不僅用來散發文宣,也用來彼此聯絡或者吸收潛在信徒。值得注意的是,Twitter 已開始查緝一些公開支持並散布恐怖主義文宣的帳號,並直接將帳號停權,讓帳號持有人一無所有、從零開始。

- 影音媒體:製作以光明的角度介紹恐怖組織、並且經過專業品質包裝和製作的影片、照片、宣傳資料,盡可能引起更多人注意。這些文宣還包括介紹組織光榮事蹟的廣告,甚至還用來「販賣」人質。

- 實體儲存媒體:恐怖組織也會利用綁定的 SIM 卡和 USB 隨身碟來散布文宣和其他資料以躲避追查。這樣就不用擔心在宣揚理念時被追查或監控。

恐怖分子客製化工具

談完網路犯罪集團和恐怖組織在科技及通訊方面的共通點之後,現在,讓我們來看看恐怖份子偏愛的技術。我們發現恐怖分子也自行開發了某些應用程式來協助不熟悉科技的成員避免洩漏自己的身分,並且保障通訊安全。以下是我們在網路上發現的六個最常見的應用程式:

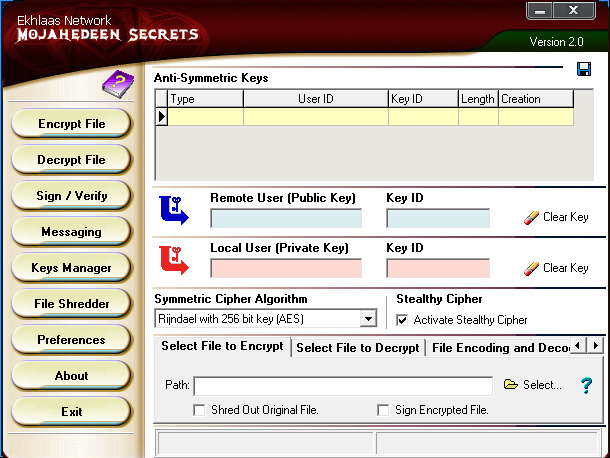

- Mojahedeen Secrets:2007 年推出的 Mojahedeen Secrets 是 PGP2加密軟體的替代品,這可說是他們第一個「專門製作」的電子郵件加密軟體。這套應用程式可將電子郵件和傳輸檔案加密,採用 RSA 公開金鑰/私密金鑰的機制。除了讓使用者自行建立私密金鑰以用於傳送電子郵件之外,該應用程式更支援即時通訊與檔案銷毀功能,能安全地刪除檔案。

- Tashfeer al-Jawwal:這是他們最早採用的行動裝置加密程式之一,由 Global Islamic Media Front (全球伊斯蘭媒體陣線,簡稱 GIMF) 所開發,2013 年推出。該應用程式本身也是行動裝置加密程式。最早開發的行動裝置加密程式之一

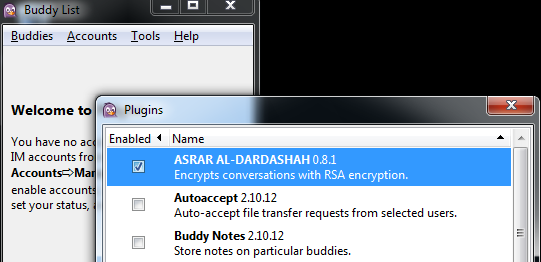

- Asrar al-Dardashah:這是 Pidgin 即時通訊軟體的附加元件,2013 年發表,不僅非常容易安裝,而且提供了即時通訊加密功能,只要按一個鈕就能立即保護即時通訊。

- Amn al-Mujahed:這是一套由 Al-Fajr Technical Committee (ATC) 組織所開發的加密軟體,2013 年推出,目前為 1.1 版,而且仍持續積極開發當中。它可將訊息加密,並且支援多種訊息傳遞平台,例如:電子郵件、簡訊和即時通訊。

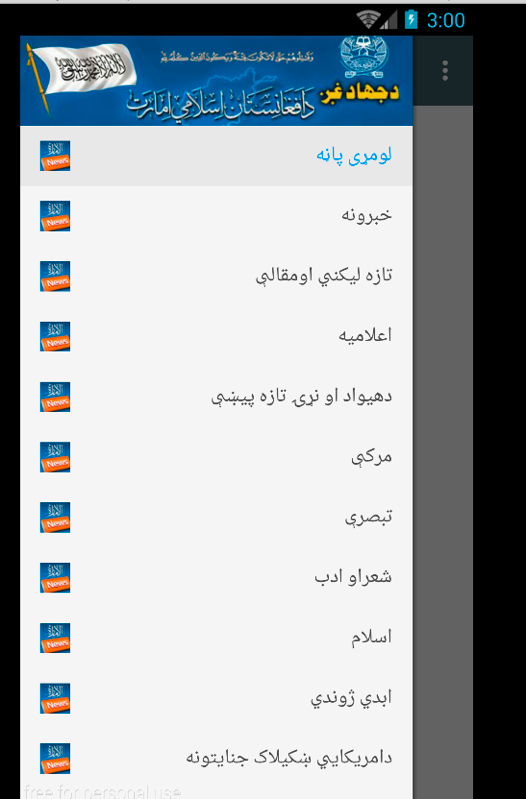

- Alemarah:這套新的 Android 應用程式專門用來發送恐怖行動相關的新聞。它可顯示持續行動相關的新聞摘要、網站及行事曆。

- Amaq v 1.1:Amaq 是一套 Android 應用程式,就目前所知,恐怖組織利用它來散發訊息。這套流通廣泛的應用程式已多次改版。最新版本 Amaq 2.1 導入了一個設定檔的設計,讓應用程式散發者可以輕易修改應用程式的下載網址,以防其網站遭到破獲,網路犯罪集團同樣也利用這類技巧來管理其惡意程式的網址。

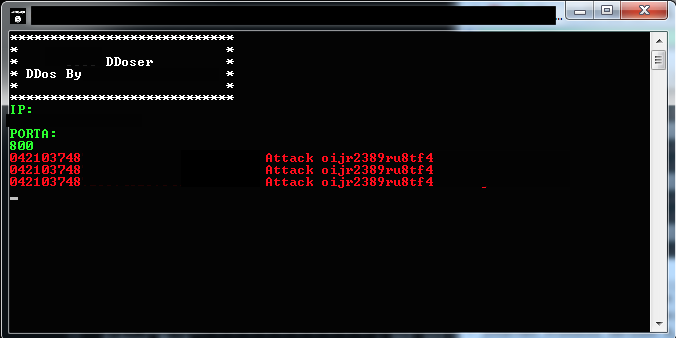

- DDOS Tool:在我們深入調查恐怖組織所使用的工具時,我們還發現了一個宣稱可發動分散式阻斷服務攻擊 (DDOS) 的工具,這看來似乎是由一位認同某恐怖組織的駭客所撰寫。此工具原本被認為是個沒有什麼實際功能的假應用程式。但經過實驗證明,它確實可以藉由一般的 SYN flood (同步訊號轟炸) 攻擊技巧來達成某種程度的阻斷服務效果。儘管此應用程式並無特別高明之處,但這卻意味著有人正在積極地研究各種破壞性技術。

結論

由於我們對恐怖分子及網路犯罪分子在網路上的活動有一定程度的掌握,因此也發現兩者之間在技巧和方法上的異同之處。雖然兩者皆格外小心避免在網路上暴露自己的身分,但他們在資訊散布的方式上卻迥然不同。網路犯罪集團傾向於和特定人士聯絡,並且重視個人的網路聲譽。恐怖組織則是盡可能讓其文宣廣為流傳,以吸收更多的信奉者。

撇開動機不談,恐怖組織和網路犯罪集團的網路運作方式確實有許多共通之處。他們都使用相同的通訊管道及相同的技術,因此,追查恐怖分子就像追查網路犯罪分子一樣困難 (即使不會更難)。不過,了解他們所用的管道和技術,是深入掌握其運作的第一道關鍵,最終將有助於發掘遏止其活動的方法。

研究後記:

有關恐怖分子的定義

在這份研究報告當中,唯有至少被七個國家認定為「恐怖分子」或「恐怖組織」的團體才會被列入樣本。我們之所以設定須由七個國家認定為「恐怖組織」,是為了專注在真正的跨國性恐怖集團,而非單純只因特定區域的政治觀點或偏見。若某團體被七個以上的國家認定為恐怖組織,不僅代表著某種程度上的國際共識,也可排除政治和意識形態上的差異。

有關恐怖分子支持者

這份報告所研究的對象 (個人和團體) 還包括了那些熱烈支持恐怖組織者,和/或提供實質支援者,包括:

- 明確公開表達自己是恐怖組織成員的個人或團體 (至少需經過七個國家認定為恐怖組織)。

- 明確廣為散發直接支持恐怖組織之新聞刊物、出版品或影音內容的個人或團體。

有關技術細節和樣本資訊

在本報告當中,我們刻意避免明確提到任何恐怖分子或恐怖組織的名稱,只專注在核心問題,也就他們所使用的技術。報告中所提到的技術,都是當前恐怖分子和恐怖組織正在使用的方法或應用程式。我們不討論新的技術或是這些組織尚未開始使用的技術。

延伸閱讀:

★你付錢了嗎?別讓檔案當肉票!勒索軟體常見問題集

如何防禦勒索軟體?

★牢記四步驟和”三不三要”口訣

【一般用戶】

★使用趨勢科技PC-cillin 2016對抗勒索軟體

【企業用戶】

★趨勢科技端點解決方案

★中小企業如何防禦加密勒索軟體?

PC-cillin 2016雲端版已有增加對勒索軟體 Ransomware加密行為的防護機制,可預防檔案被勒索軟體惡意加密

趨勢科技PC-cillin雲端版 ,榮獲 AV-TEST 「最佳防護」獎,領先28 款家用資安產品防毒軟體 ,可跨平台同時支援安裝於Windows、Mac電腦及Android、iOS 智慧型手機與平板電腦,採用全球獨家趨勢科技「主動式雲端截毒技術」,以領先業界平均 50 倍的速度防禦惡意威脅!即刻免費下載

★針對企業用戶,趨勢科技端點解決方案亦可以偵測勒索軟體

《 想了解更多關於網路安全的秘訣和建議,只要到趨勢科技粉絲網頁 或下面的按鈕按讚 》

《提醒》將滑鼠游標移動到粉絲頁右上方的「已說讚」欄位,勾選「搶先看」選項,最新貼文就會優先顯示在動態消息頂端,讓你不會錯過任何更新。

*手機版直接前往專頁首頁,下拉追蹤中,就能將粉絲專頁設定搶先看。