最近請當心下面三個山寨版電子郵件來信 :

- noreply@goog.le.com

- noreply@mail.fb.com

- service@paypal.co.uk

這些電子郵件地址乍看之下或許正常,但仔細一瞧,就會發現 Google 的電子郵件地址拼錯了。此外,雖然 fb.com 這個網域確實屬於 Facebook,但卻是該公司的企業內部電子郵件網域。簡單來說就是,Facebook 絕不會使用該網域來和 Facebook 使用者通訊。至於 PayPal,該公司所使用的網域是 paypal.com,而非 paypal.co.uk。

最近趨勢科技發表了一篇有關 CTB-Locker 勒索程式近期演進的文章:勒索軟體提供變更勒贖訊息語系的選項,中國出現激增災情。簡而言之,惡意程式現在提供了一項「免費解密」服務來延長其檔案解密的最後期限,以及一個切換勒索指示語言的選項。

日前網路上又出現了另一波 CTB-Locker 勒索軟體 Ransomware攻擊。這一波加密勒贖程式攻擊最值得注意的一點是,他們利用了 Facebook 和 Google Chrome 這類「知名大廠」為社交工程(social engineering )誘餌。

新的誘餌

我們發現這些 CTB-Locker 勒索軟體 Ransomware會假冒來自 Google Chrome 和 Facebook 的電子郵件。

假冒來自 Google Chrome 的電子郵件會偽裝成一封 Chrome 瀏覽器更新電子郵件通知。當使用者點選其中的連結之後,就會被帶往一個散布惡意程式的網站。其惡意程式會利用 Google Chrome 的圖示來偽裝成正常的安裝套件,但它其實是 TROJ_CRYPCTB.YUX 惡意程式變種。

圖 1:假冒的 Google Chrome 電子郵件。

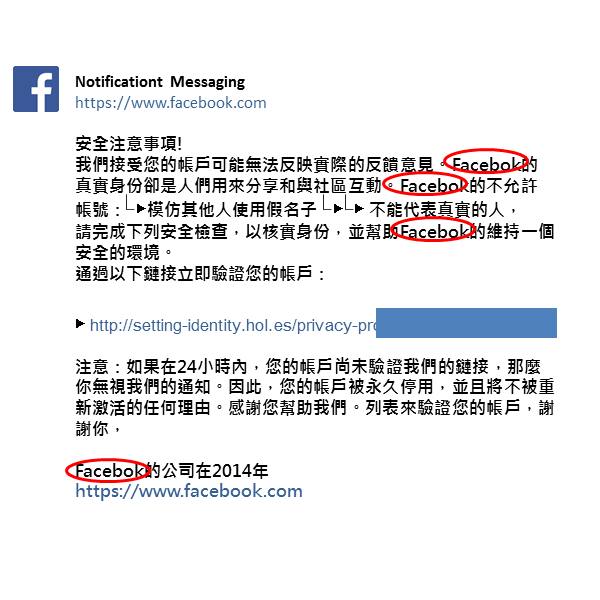

除此之外,歹徒也會假冒來自 Facebook 的郵件,此郵件會偽裝成一封帳號停用通知,並且指示使用者點選郵件當中的連結,如此會下載一個惡意程式。

圖 2:假冒的 Facebook 電子郵件。

下載的惡意程式使用了 .PDF 的圖示來偽裝成該類型的檔案,但它其實是 TROJ_CRYPCTB.NSA 惡意程式變種。

根據我們的研究,這兩個惡意程式變種都是經由遭到入侵的網站來散布。有趣的是,這些變種所在的這群遭入侵網站背後都與某一個 IP 位址有所關聯。

與網路釣魚的關聯

我們在進一步分析這些遭到入侵的網站之後發現,某些網址其實還涉及了網路釣魚,專門利用 PayPal 為誘餌。

圖 3:假冒的 PayPal 電子郵件。

假冒的電子郵件會使用「Take Action PayPal」(PayPal 請您採取行動) 的標題為誘餌。此電子郵件會在內容中指示收件人點選郵件中的一個連結來登入 PayPal 帳號以解決該問題。

使用者一旦點選了該連結,就會被帶往一個網路釣魚網站。該網站不僅會要求使用者提供登入的帳號密碼,更會要求提供其他重要資料及敏感資訊,例如:詳細聯絡地址和信用卡資訊。

圖 4:假冒的 PayPal 網站。

圖 5:網路釣魚網站要求提供的資訊。

一旦使用者提供了所有資訊之後,該網站就會將使用者重導回真正的 PayPal 登入畫頁。而且,為了避免使用者起疑,它會藉口說使用者必須再提供一次登入資訊才能讓使用者的 PayPal 帳號資訊生效。

從其網址和 CTB-Locker 勒索程式的網址相同我們即可推測,這些散布勒索軟體 Ransomware的犯罪集團同樣也在從事網路釣魚活動。

PC-cillin 雲端版已有增加對勒索軟體 Ransomware加密行為的防護機制,可預防檔案被勒索軟體惡意加密

趨勢科技PC-cillin雲端版 ,榮獲 AV-TEST 「最佳防護」獎,領先28 款家用資安產品防毒軟體 ,可跨平台同時支援安裝於Windows、Mac電腦及Android、iOS 智慧型手機與平板電腦,採用全球獨家趨勢科技「主動式雲端截毒技術」,以領先業界平均 50 倍的速度防禦惡意威脅!即刻免費下載

CTB-Locker 最新發展

在我們前一篇文章 CTB-Locker Ransomware Includes Freemium Feature, Extends Deadline (CTB-Locker 勒索程式提供免費延長期限功能) 當中,我們指出 CTB-Locker 變種可支援四種語言:英文、德文、義大利文及荷蘭文。而這一波新的勒索程式則支援七種語言:法文、西班牙文、拉脫維亞文、德文、荷蘭文、義大利文及英文。

圖 6:勒索程式指示訊息。

此惡意程式現在採用了 Windows 安裝套件的形式出現。這兩個新的變種都是使用 NSIS 來包裝成安裝程式。網路犯罪集團使用 NSIS 這個類似 InstallShield 的開放原始碼安裝程式製作軟體來增加研究人員的分析難度。當惡意程式執行時,會在系統上植入一個加密版的 CRYPCTB 惡意程式以及一個 .DLL 程式庫檔案。此程式庫檔案可解開並執行該惡意程式。在所有惡意行為執行完畢之後,程式庫檔案會將自己刪除。

不過令人訝異的是,歹徒竟然將新版勒索程式的贖金從先前的 3 個比特幣降為 2 個比特幣。

此外,新版的勒索程式也會使用一組新的洋蔥路由器 (Tor) 位址來與受感染的系統通訊。

趨勢科技 Smart Protection Network 的統計資料

前文指出新版的程式最新支援的語言都是歐洲語言,也就是說新的變種主要應該是針對歐洲、中東及非洲地區。

除此之外,我們也從 Smart Protection Network 在 2015 年 1 月 21 日至 2 月 6 日所蒐集到的資料得到佐證。受其影響的十大國家當中有四個位於 EMEA 地區。

圖 7:感染 CRYPCTB 惡意程式家族最嚴重的國家

結論

依我們所見,歹徒目前的重心是放在提高惡意程式的散布機會,而非讓程式本身的設計更精進。因為受害電腦只要感染了這類惡意程式,使用者想要不理會歹徒而自行修復電腦非常困難。

如同我們在前一篇文章提到,使用者很可能傾向支付贖金來還原被歹徒加密的檔案,但這並不保證歹徒會真的履行承諾,最慘的情況受害者很可能會賠了夫人又折兵。

這類惡意程式大多使用垃圾郵件為感染途徑,這正是為何使用者必須小心處理所有看似可疑的電子郵件。我們建議使用者應該對每一封信都保持警戒,即使是來自看似正常的寄件人亦然。在這波攻擊當中,歹徒使用了下列看似正常的電子郵件地址:

- noreply@goog.le.com

- noreply@mail.fb.com

- service@paypal.co.uk

這些電子郵件地址乍看之下或許正常,但仔細一瞧,就會發現 Google 的電子郵件地址拼錯了。此外,雖然 fb.com 這個網域確實屬於 Facebook,但卻是該公司的企業內部電子郵件網域。簡單來說就是,Facebook 絕不會使用該網域來和 Facebook 使用者通訊。至於 PayPal,該公司所使用的網域是 paypal.com,而非 paypal.co.uk。

最後一點,使用者應記得定期備份自己的資料,並且謹守 3-2-1 原則:3 份副本、2 種不同媒體、1 個不同的存放地點。

相關雜湊值:

- 5a9f78f075a3a5f6442d2b956e499330502eb641

- 1e6957decefa207c2289f2b578414e4b6d97ff03

- 6aef7d5a462268c438c8417ee0da3f130b8aa84a

原文出處: CTB-Locker Ransomware Spoofs Chrome and Facebook Emails as Lures, Linked to Phishing

PC-cillin 2016雲端版已有增加對勒索軟體 Ransomware加密行為的防護機制,可預防檔案被勒索軟體惡意加密

趨勢科技PC-cillin雲端版 ,榮獲 AV-TEST 「最佳防護」獎,領先28 款家用資安產品防毒軟體 ,可跨平台同時支援安裝於Windows、Mac電腦及Android、iOS 智慧型手機與平板電腦,採用全球獨家趨勢科技「主動式雲端截毒技術」,以領先業界平均 50 倍的速度防禦惡意威脅!即刻免費下載

《 想了解更多關於網路安全的秘訣和建議,只要到趨勢科技粉絲網頁 或下面的按鈕按讚 》

《提醒》將滑鼠游標移動到粉絲頁右上方的「已說讚」欄位,勾選「搶先看」選項,最新貼文就會優先顯示在動態消息頂端,讓你不會錯過任何更新。

*手機版直接前往專頁首頁,下拉追蹤中,就能將粉絲專頁設定搶先看。