CTB-Locker勒索軟體加入免費軟體功能並且延長期限

趨勢科技在去年七月發現一個稱為Critroni或Curve-TOR-Bitcoin(CTB)Locker的加密勒索軟體 Ransomware。最近我們觀察到CTB惡意軟體的改進,現在提供了「免費解密」服務、延長檔案解密期限及提供變更勒贖訊息語系的選項。這新變種還要求支付3比特幣(約630美元),而在七月所看到的舊版本只收取0.02比特幣或24美元。

除了這些改進外,我們也看到這些攻擊在某些地區激增,主要是歐洲、中東和非洲(EMEA)、中國、拉丁美洲和印度。

感染CTB-Locker

我們之前報導過CTB Locker會使用Tor來隱藏其活動,但這新變種有著顯著的新變化。

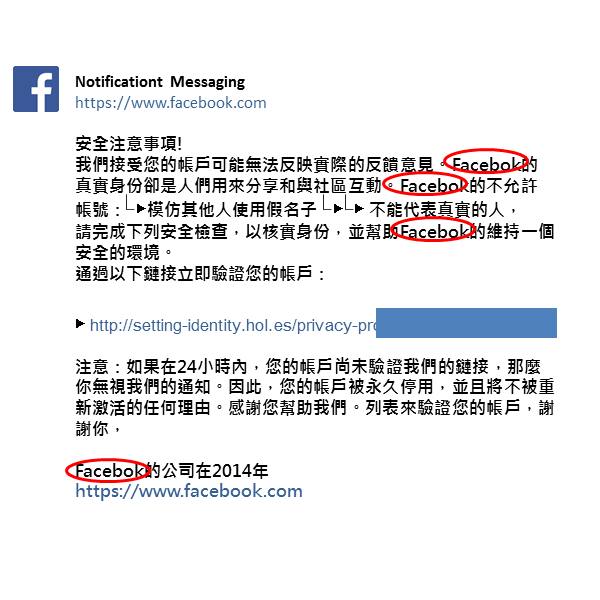

這個CTB-Locker變種透過垃圾郵件到達。這些垃圾郵件用不同的語言寄送,常常偽裝成重要通知訊息以誘騙收信者打開附加檔案,趨勢科技注意到是壓縮兩次的檔案。

這些攻擊所使用的部分垃圾郵件樣本被判斷是由長期存在的CUTWAIL殭屍網路之部分系統所發送。CUTWAIL已知會重複使用現有的資源(包括「Botnet傀儡殭屍網路」);所以這波垃圾郵件攻擊的部分IP地址早出現在我們垃圾郵件黑名單上多年也就不令人意外了,有些地址甚至早在2004年就已經被列入黑名單。

圖1、帶有惡意ZIP附加檔案的垃圾郵件樣本,裡面包含惡意下載程式TROJ_CRYPCTB.SMD

其附加檔案實際上是一個惡意下載程式,被偵測為TROJ_CRYPCTB.SMD。這個惡意軟體會連到多個網址來下載CTB-Locker惡意軟體到系統上。這勒索軟體 Ransomware被偵測為TROJ_CRYPCTB.SME。檢查這些網址後,我們確定這些都是被入侵淪陷的網站,而且都在法國。這個惡意軟體用輪循(Round-Robin)的方式來選擇惡意軟體下載網址。

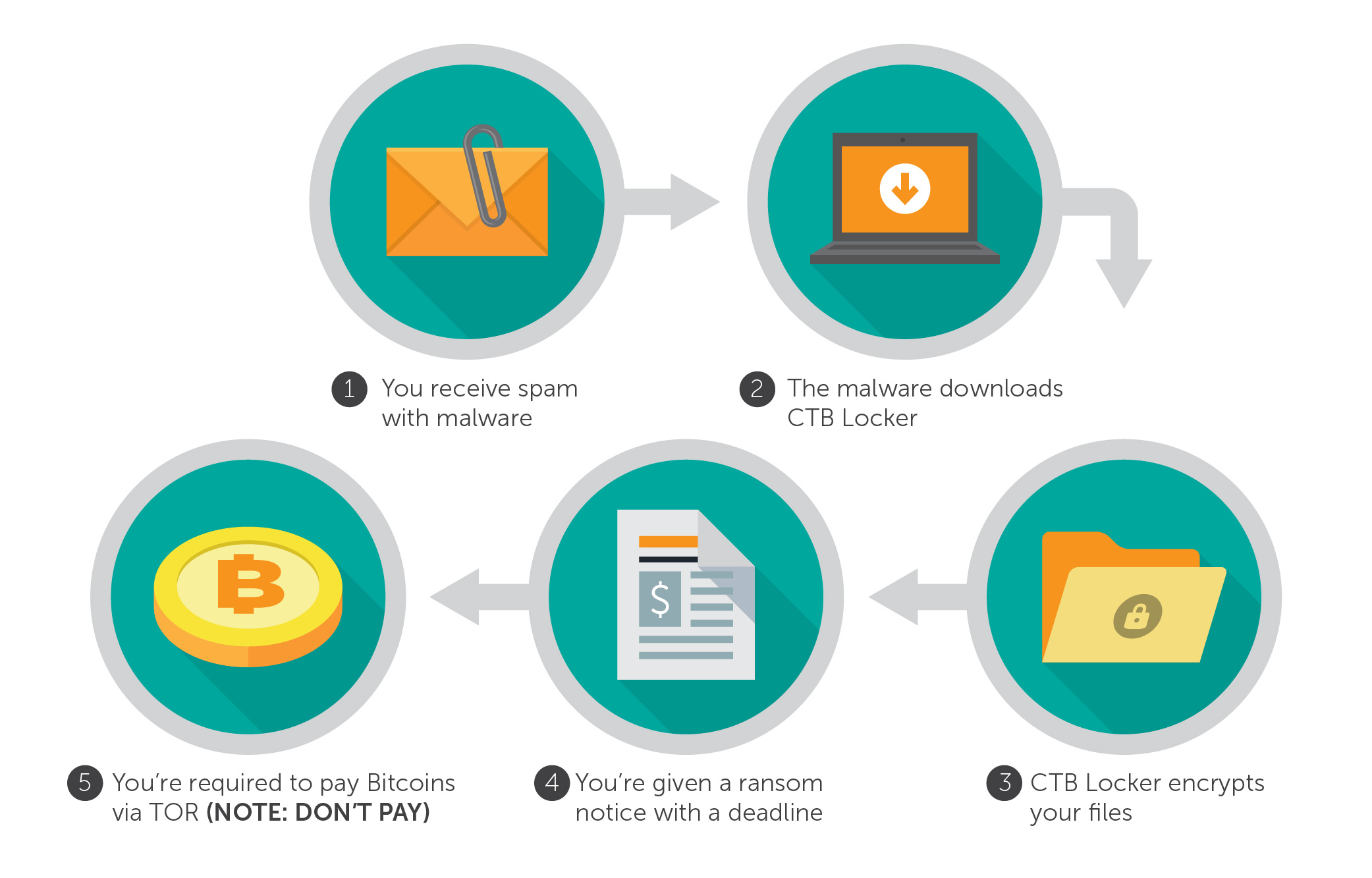

這裡有個解釋攻擊模式的圖表,感染鏈開始於帶有惡意ZIP附加檔案的垃圾郵件(如圖1所示的郵件範例)。

圖2、CTB-Locker感染鏈範例

新的發展

七月出現的舊版TROJ_CRYPCTB.A變種只給使用者72個小時,而這個新版本給使用者96個小時付款。延長期限可能是基於現實考量:較長的期限意味著可能會有更多受害者能夠支付費用。

按下「Next(下一步)」會出現「Test Decryption(測試解密)」的選項,惡意軟體在這裡透過免費服務來引誘使用者。「Test Decryption(測試解密)」功能可以隨機解密五個檔案,用以說服使用者真的可以解密。還出現說明訊息告知使用者不能重新命名或刪除檔案,只有被選中的檔案會被解密。該惡意軟體還會用其他語言(如德文、荷蘭文和義大利文)來顯示勒贖訊息。

繼續按下「Next(下一步)」會出現支付頁面,惡意軟體在這裡會指示受害者支付3比特幣(Bitcoin)或630美元以進行檔案解密;否則所有檔案都將永久保持加密狀態。該訊息還包括了如何透過Tor瀏覽器來支付贖金的說明。以下是趨勢科技在2014年七月所看到舊版本CBT-Locker及最新版本變種間的比較。

圖3、新 CBT-Locker變種要求高達630美元或3比特幣以讓使用者解密自己的檔案

該訊息指出受害者必須在期限內支付贖金。否則所有檔案將永久保持加密狀態。

分析變種後發現一個之前的 CTB-Locker所沒有的功能,就是有免費解密檔案的機會。這種免費模式曾經出現在惡意軟體CoinVault上,但這個 CTB-Locker變種還更加碼,讓受害人可以解密五個檔案而非只有一個。

免費解密可視為是一種說服使用者支付贖金的方式。解密檔案讓受害者覺得如果支付費用的話,自己的其他檔案也可以復原。

圖4、「免費解密」服務

繼續閱讀