繼續閱讀近期台灣詐騙案件頻傳,手法也日益翻新,即使是看似官方的訊息也可能暗藏陷阱。本文整理了近期兩起與中國信託相關的詐騙事件,提醒民眾務必提高警覺,保護自身財產安全,別讓你的年終獎金,變成詐騙集團的業績。也同時提醒大家,網路上看到的疑似詐騙訊息,務必先求證,防詐騙的同時,也避免傳播未經證實的訊息,以免造成人心惶惶。

以下近期發生到兩個跟中國信託有關的案例,哪一個才是真的詐騙信?

案例一:網友聲稱收到假的中國信託繳費單,提醒小心詐騙升級

案例二:吳淡如揭露假冒銀行卡片安全中心詐騙郵件⟫點圖片看答案

分類: 網路銀行詐騙

【證明你不是機器人】後,竟被植入銀行木馬竊帳密, CAPTCHA 驗證機制被網路釣魚利用接收惡意網站通知、竊個資!

頻繁的驗證會讓人感到厭煩,為了快速進入觀看頁面,很多人會不假思索地按下「我不是機器人」。但是誰在驗證你不是機器人? 有時候不見得是安全機制,而是更進化的網路釣魚騙術。近日又出現釣魚網站偽裝「我不是機器人」驗證機制,本文幫大家整理了一些案例,一起來增加對抗網路釣魚的免疫力吧!

最近(2024年9月)近日,許多 GitHub 使用者收到「專案程式碼存在嚴重安全漏洞」的釣魚郵件。郵件內容會引導使用者點擊一個惡意連結,進入頁面後會彈出一個類似 Google CAPTCHA 的驗證視窗,要求使用者打開 Windows PowerShell 執行命令來完成所謂的人機驗證,一旦執行,惡意程式就會悄悄潛入使用者系統,對其造成潛在威脅。

☞ 詳請請看T客邦報導:釣魚網站騙人新招:偽裝「我不是機器人」驗證機制、誘導用戶打開Windows執行惡意命令

2021年8月媒體報導指出有用戶點入一個網路流傳的連結網站準備觀看影片時,會跳出一個類似Google reCAPTCHA的圖形驗證,提示求用戶依序點入鍵盤中的指定鍵才能觀看。這其實是誘使用戶繞過瀏覽器的防護,同意下載安裝程式。當用戶依照提示按到Tab鍵時,就會使Chrome的「繼續」鍵呈現準備。而當用戶按下reCAPTCHA中的 Enter 鍵時,就會開啟以下載並執行 Gozi/Ursnif 銀行木馬,該惡意程式會竊取銀行帳密、下載更多惡意程式,並且遠端執行攻擊者的指令,已經超過百家義大利銀行客戶受害。

☞ 詳請請看 IT home 報導:Gozi/Ursnif銀行木馬利用假CAPTCHA繞過瀏覽器防護植入電腦 。

網路銀行安全嗎?常見的詐騙手法與防範之道

網路銀行可以幫我們親自到銀行辦理業務,但人們還是會擔心網路銀行是否安全。資料放在手機裡的銀行應用程式安全嗎?常見的網路銀行詐騙如何預防?

【簡訊詐騙警訊】詐騙集團假冒中國信託/國泰世華/台新銀行通知「您網銀帳戶異常,即將凍結」當心存款人間蒸發!

1月 29日(週五)詐騙集團假冒國泰世華,通知「您網銀帳戶異常,即將凍結」,三天內就有 21 人遭騙,損失 300 多萬。幾日過後,2月5日(五)又化身為台新銀行再騙一次,其中有單一受害者一晚上被轉走 40 萬。2月9日春節連假再度出現冒充富邦人壽與中國信託的釣魚簡訊。這波網銀詐騙的共通點是:都在周五或是長假之前銀行營運空窗期犯案。根據內政部警政署的統計,受害案件累積迄今約70餘件,損失總金額已逾新台幣900萬元。

值得注意的是,除了利用網址相似度極高的網銀釣魚網站,騙取帳號與密碼外,還會騙取用戶輸入由銀行發出、綁定信任裝置所需的一次性密碼(one-time password,OTP)簡訊,藉此進行非約定轉帳。

正式進入文章前,先考驗大家的眼力

◾國泰世華正版與山寨網址關鍵字比一比,先猜哪一個是正版?

☐ cathaybk

☐ cathay-bk

◾台新銀行正版與山寨網址關鍵字比一比:

☐ taishinbank

☐ taishinz

( 跟官方網址簡直是雙胞胎。)

◾ 解答:

國泰世華

✅ cathaybk

X cathay-bk

台新銀行

✅taishinbank

X taishinz

周五或是長假之前銀行營運空窗期犯案

1月 29日(週五)詐騙集團假冒國泰世華,通知「您網銀帳戶異常,即將凍結」,三天內就有 21 人遭騙,損失 300 多萬。幾日過後,2月5日(五)又化身為台新銀行再騙一次,其中有單一受害者一晚上被轉走 40 萬。2月9日春節連假再度出現冒充富邦人壽與中國信託的釣魚簡訊。這波網銀詐騙的共通點是:都在周五或是長假之前銀行營運空窗期犯案。

這波大量的網銀釣魚簡訊,除了利用網址相似度極高的網銀釣魚網站,騙取受害者帳號與密碼外,還會抓緊時間騙取用戶輸入銀行發出、綁定信任裝置所需的一次性密碼(one-time password,OTP)簡訊,藉此進行非約定轉帳。

根據臺灣金融資安資訊分享與分析中心(F-ISAC)公布的資訊,至少發現6個假冒國泰世華的釣魚網站、17個假冒台新銀行的釣魚網站、11個假冒中國信託銀行的釣魚網站。

在接觸到可疑詐騙網址前搶先攔阻

跨平台的PC-cillin 雲端版不只防毒也防詐騙,透過最新網頁偵測技術,自動封鎖惡意網頁及詐騙網址 ✓手機✓電腦✓平板,跨平台防護3到位 ➔ 即刻免費下載試用

受害人:一個晚上網銀帳戶被盜領一空

詐騙集團已經化身為台新銀行,再度進行詐騙,最近詐騙集團又改鎖定台新銀行客戶,被害人帳戶遭盜用報案有7件,財產損失達55萬2000元,諮詢與檢舉共計10件,刑事局研判,詐騙集團故意利用金融機構週五下班後到隔週一恢復營業的空窗期,讓被害人無法立即向銀行查證。

以下為詐騙內文(可能隨時出現其他版本):

詐騙訊息1:

【台新銀行】您的網路銀行更新失敗,請立即輸入您的驗證碼以更新資料,超時請重新輸入 www[.]taishinz[.]com

詐騙訊息2.

【台新銀行】您好,由於網路銀行版本更新,請於2月6日前登入進行驗證否則將停用您的使用權限,超時請至臨櫃辦理www[.]taishinz[.]com

有受害人在 FB 公開自己被害的經過:「大家小心不要一時疏忽 我被騙了凌晨才發現帳戶被盜領一空,很無奈希望不要有人受騙了」「台新網銀綁兩個帳號錢全部被領完,一個晚上轉這麼多錢很恐怖,將近40萬。」

提醒您:台新銀行的正確網址為:

https://www.taishinbank.com.tw/

(以上為2/7更新)

簡訊認證碼落入歹徒手中

在這篇追蹤報導中 ,還發現詐騙集團在網路釣魚網頁,要求輸入簡訊認證碼確認身分。歹徒在作案的手機輸入後,就可執行非約定轉帳,順利轉走 40萬。

10分鐘內未輸入立即失效的OTP認證模式(透過簡訊或電郵傳送的一次性密碼),卻因受害者一時心慌,一步一步掉入陷阱,讓社交工程(social engineering )手法得逞。

(以上為2/17 更新)

詐騙集團冒用國泰世華銀行名義散播釣魚簡訊

鎖定「網銀帳號+身份證」

農曆春節前許多民眾陸續收到假冒知名銀行的手機簡訊,內容為:「您的銀行帳戶顯示異常,請立即登入綁定用戶資料,否則帳戶將凍結使用!」,同時附上網址要求民眾登入網路銀行,一旦民眾不慎點擊網址,便有可能面臨網路銀行帳號密碼遭竊取的風險!趨勢科技提醒民眾農曆春節將至,詐騙集團正看準年節金流往來需求的增加,不斷變化新的網路釣魚手法,伺機誘騙受害者上勾,提醒民眾務必謹慎防範,避免荷包縮水之餘,卻讓詐騙集團年終獎金越來越大包!

山寨版網路銀行大量發生中,網路釣魚企圖竊取民眾帳密

繼續閱讀1969年10月29日網際網路誕生以來的網路里程碑與相關數據

1969年10月29日網際網路誕生,改變人類生活的 Internet 年齡已經年過半百了。

網路里程碑:

- 1969年10月29,第一個網路數據包從加州大學傳送到史丹福研究所

- 1983年6月23日,網站域名系統誕生(英文「域名」替代數字化的網站位址)

- 1990年12月25日, 第一代網頁瀏覽器誕生

- 1995年7月16日,一度被稱作「全球最大書店」亞馬遜網站(Amazon.com)開業

- 1995年8月9日,網景公司公開發行股票

- 1995年 9月3日,eBay拍賣網站成交第一筆交易

1998年 1月 17日,美國前總統柯林頓的性醜聞,開啟網路新聞時代。 - 1998年9月7日,Google成立

- 2001年1月15日,維基百科網站貼出第一篇網友文章

- 2003年2月16日,網路郵件服務Oddpost首次亮相

- 2003年3月,社交網站的走紅, Friendster是第一個亮相的社群網站

- 2005年 8月28日,卡翠娜颶風倖存者在部落格上首度發出災情現場報導。

- 2006 年6月,牛津英語字典正式將「google」列入字典,意為搜尋網頁。

網路相關數據

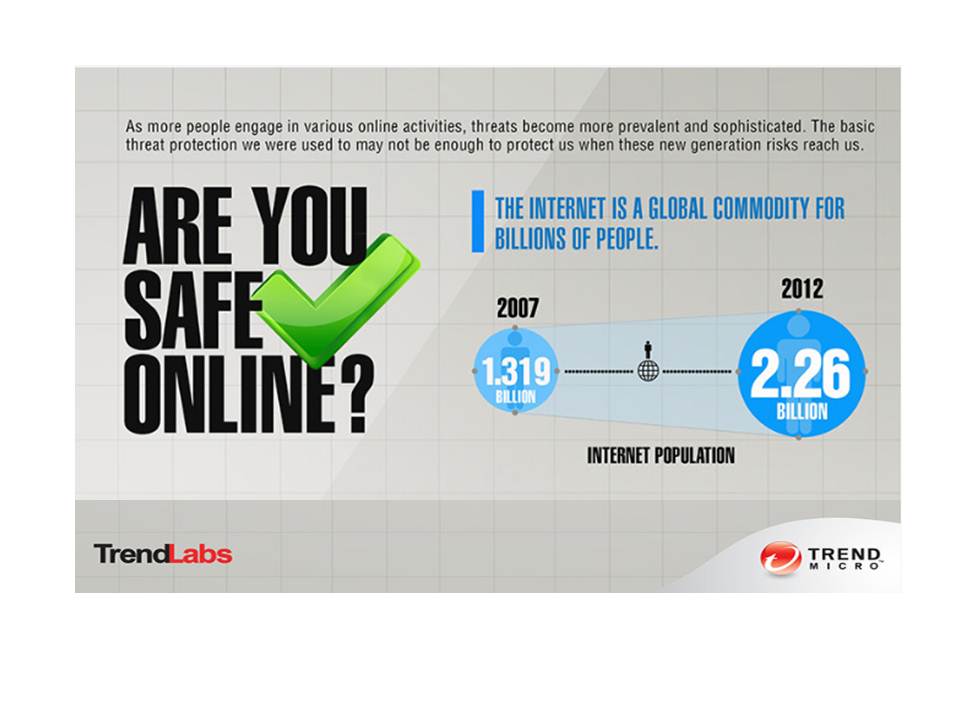

你在全球數十億人使用的網路上安全嗎?隨著越來越多人加入上網的行列,各種威脅也變得越來越複雜和普及。我們過去所使用的基本威脅防護已經不足以保護我們來對抗新一代的威脅了。我們整理了一些相關數據:

2007年:13億1千9百萬 繼續閱讀