今日似乎已經開始走到一個人們對資料外洩事件逐漸麻木的時代。因為,新聞上三不五時就會有企業出面表示自己遭到駭客入侵,接著就是說明受害的影響範圍以及他們正在如何善後。其實,資料外洩是一項社會大眾應該仔細關心的問題。因為資料外洩很可能造成數百萬筆個人記錄和敏感資料外流,而且受影響的不光只有遭到入侵的企業而已,甚至包括每一個資料遭到外洩的人。

何謂資料外洩事件?

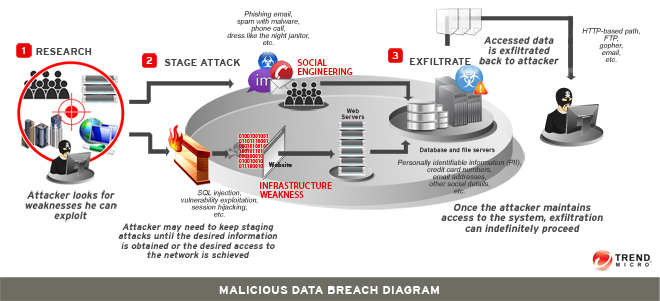

所謂資料外洩事件,是指駭客入侵某個資料來源並且偷走敏感資料的事件。竊取的方式包括直接進入企業內部然後偷走電腦或網路上的檔案,或者從遠端突破企業的網路安全防禦並進入其網路內部竊取資料。企業遭駭客攻擊的情況多半為後者,一般來說,資料外洩事件的攻擊過程如下:

- 研究 – 駭客會先研究目標企業的人員、系統或網路是否存在者任何安全弱點。

- 攻擊 – 駭客接著利用網路攻擊或社交攻擊的方式來試圖展開第一次接觸。

- 網路攻擊/社交攻擊 – 所謂的網路攻擊是指駭客利用電腦基礎架構、系統與應用程式的弱點來滲透企業網路。社交工程(social engineering )攻擊是指誘騙企業的員工,讓員工在不知情的狀況下引清兵入關,讓駭客進入企業網路。例如,員工可能被騙提供了自己的帳號密碼,或者開啟了某個惡意的附件檔案。

- 資料外傳 – 駭客一旦進入企業的電腦,就能進一步在其網路上游走,找出企業機密所在。當駭客成功取得資料並且將資料外傳之後,攻擊就算大功告成。

遭竊的通常是何種資料?

駭客的動機直接決定了他們的攻擊目標,因為不同機構可竊取到的資料不同。以下是一些經常遭到攻擊的目標類型,以及五個知名的相關案例。

- 美國人事管理局 (OPM) (2015 年 4 月)

聯邦機構

駭客竊取了超過 1,800 萬筆聯邦政府員工的資料,其中包括:社會安全碼、工作職務及培訓相關資料。 - Ashley Madison 偷情網站 (2015 年 7 月)

社群網站

駭客激進份子從 Ashley Madison 偷情網站竊取了大約 10GB 的資料並且外流到深層網路 (Deep Web)。失竊的資料當中包含了帳號詳細資料和個人身分識別資訊,約有 3,200 萬名會員受害,同時也包含了信用卡交易資料。 - 美國 Target 連鎖超市 (2014 年 1 月)

零售業者

駭客入侵了 Target 的網路並感染了所有的銷售櫃台 (PoS) 系統,因而竊取了將近 4,000 萬筆信用卡和現金卡資料以從事詐騙。失竊的資料包括:卡片 PIN 碼、持卡人姓名以及其他銀行相關資訊。 - JP Morgan Chase & Co. (2014 年 10 月)

授信機構

該公司表示大約有 7,600 萬個家庭和 700 萬家企業的資料遭到外洩,其中包括:姓名、住址、電話、電子郵件地址等等。 - Anthem Inc. (2015 年 5 月)

醫療

一項從 2014 年 4 月開始行動的攻擊導致了超過 8,000 萬筆新舊客戶資料外流,其中包括:姓名、出生年月日、社會安全號碼、電子郵件地址以及就業情況等等。