分類: 資安/3C/防詐小百科

《資安漫畫 》你家的 Wi-Fi 路由器,是否符合這三種設定?

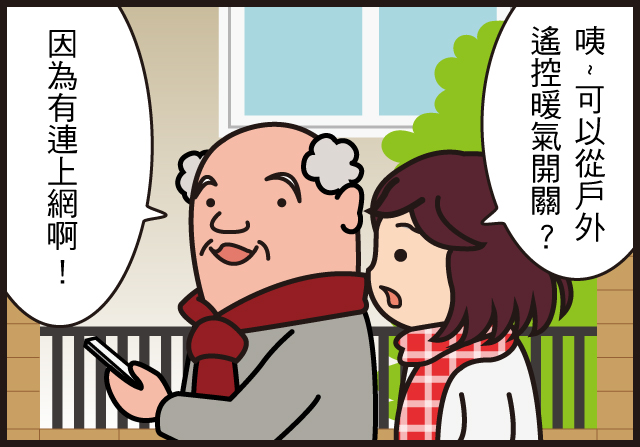

你有正視過家裏 Wi-Fi路由器的資安問題嗎?利用手機下載專屬的APP就能對 Wi-Fi 路由器進行簡單的初期設定,沒有各種繁瑣的管理畫面的設定。

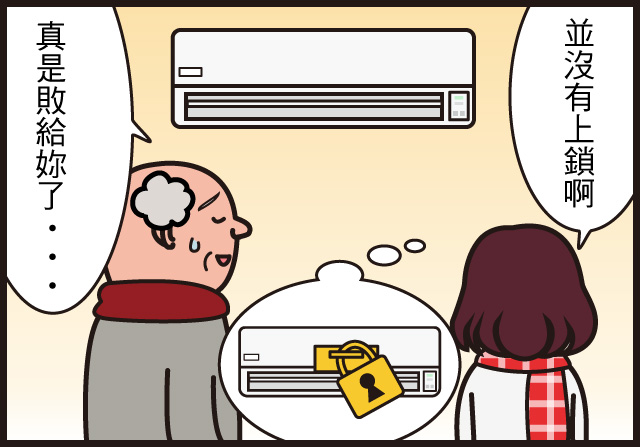

如果不幸使用到了有缺陷的路由器, 並遭不肖第三者入侵,導致通訊內容被盜,而且有被不當使用的可能性。此時請即刻連結至Wi-Fi路由器的管理畫面,重新進行資安設定:

1.變更管理畫面的認證帳號/密碼 繼續閱讀

如何讓家用路由器不變成殭屍機器,接收指令進行網路犯罪?

家用網路的安全性跟保護企業邊界一樣重要,因為被駭的家用設備可能成為攻擊組織及公司資產的同伴。有弱點的家用網路不僅會影響到所有者和網路服務供應商,還會影響到連接的設備和儲存在上面的個人資料。

智慧卻不安全的設備連上網際網路,就好像邀請看起來很有親和力卻心懷鬼胎的客人進入家門。只在閘道加上簡單的鎖並無法阻止它。根據最近對家用網路所進行的侵略來看,壞人們永遠可以找到方法破門而入。更糟的是,他們會感染這些設備,將它們變成接收指令進行網路犯罪的殭屍機器,就像最近對DNS服務商Dyn及Brian Krebs所進行的攻擊,及在多個Netgear路由器內所發現的命令注入漏洞。

後門程式,ELF檔案和 Mirai殭屍網路

家用路由器和物聯網(IoT ,Internet of Thing)設備通常都是使用Linux,因為它的普及性和具備的成本效益。但因為Linux的可移植性,開發在x86平台上的惡意軟體也可以在少幅度或甚至完全不修改原始碼的情況下就移植到家用路由器(通常是ARM或Armel)上。

家用路由器也可能遭受惡意應用程式、腳本和ELF檔案的影響。例如BASHLITE(趨勢科技偵測為ELF_BASHLITE)在2014年被用在大規模的分散式阻斷服務(DDoS)攻擊,最近經由感染物聯網設備(主要是巴西、哥倫比亞和台灣的網路監視錄影機DVR)來打造一個分散式阻斷服務攻擊 (DDoS)殭屍網路。還可能針對ARM、英特爾和相容x86和x86-64架構來感染隱藏的後門程式。這包括了Ring 3(也就是在使用者模式執行的)Rootkit,例如Umbreon和vlany,它借用了另一個針對Linux的著名rootkit – Jynx2的功能。

圖1、Linux rootkit的安裝腳本節錄

圖2、vlany的範例程式碼,一個針對ARM系統的ring3 rootkit

Mirai(日語的「未來」,被偵測為ELF_MIRAI)相當特別,不單是因為它的複雜性(它使用預定義的預設憑證列表)。它的原始碼發布在駭客論壇上,讓其成為一個開放原始碼的惡意軟體,現被廣泛地利用和加以修改變得更強大。它的變種被用來將TalkTalk路由器變成殭屍機器,攻擊高知名度的網站讓其斷線,如 Netflix、Reddit、Twitter和Airbnb。當Mirai殭屍網路攻擊德國電信所提供的90萬台家用路由器時,也導致了客戶服務中斷。 繼續閱讀

保護智慧家庭:家庭使用者與裝置製造商的安全祕訣

不論家庭使用者或家用物聯網(IoT ,Internet of Thing)裝置製造商,都能採取一些方法來降低智慧家庭伴隨而來的潛在風險,只要知道該從何著手即可。以下是便是我們所提供的一些實用安全祕訣。

家庭使用者如何保障智慧家庭安全?

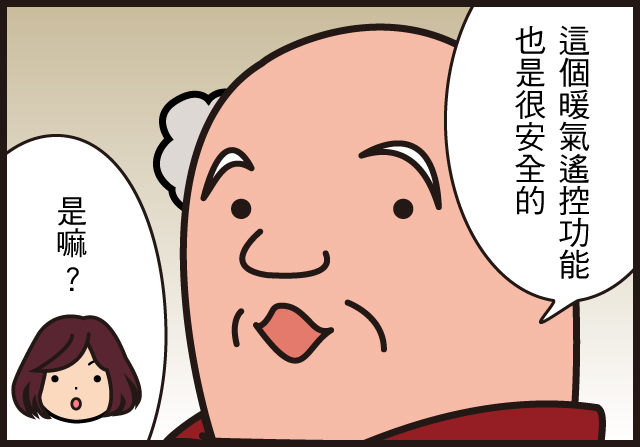

對於家庭使用者來說,一個殘酷的現實是,並非所有智慧型裝置都內建基本的安全措施。因此,裝置的安全性要靠使用者對裝置的設定與使用方式來維護。只要您將安全列為智慧家庭的第一要務,您和家人就能用得安心,同時也會讓您想再增加其他智慧型裝置。

安全的智慧型裝置設定

您對家裡的智慧型家電有多了解?您是否熟悉它們的運作方式並知道它們的極限?比方說,您的家用物聯網裝置是否內建且預設開啟加密功能?有了加密,至少可以遏止有心人士試圖竊取裝置內的敏感資訊。

我們在前面談到 Amazon Echo 會持續聆聽您的對話以等候語音指令。若您對這樣的設計不太放心,那麼或許您可以暫時先將它關閉,等到您真正需要時再開啟。

有些裝置還提供了雲端服務來方便您存取資料。但我們建議您還是盡可能避免使用這類服務。使用這類裝置必須小心謹慎,尤其當裝置廠商在雲端資料處理方面並無太多經驗時。

檢查所有裝置的預設設定,研究一下如何修改這些設定來配合您的確切需要並保障您的隱私和個人安全。

檢查您的所有裝置是否都隨時保持更新。每當收到裝置韌體更新的通知時,請立即安裝最新版本。許多裝置甚至設有自動更新功能可以幫您省下麻煩。要不然,至少每個月更新一次,這樣也能降低駭客利用未修補漏洞入侵裝置的風險。將裝置的原始設定備份出來或儲存一份副本,萬一裝置發生非預期故障時,就能回復到先前的設定。 繼續閱讀