Sherry在深夜裡收到一則從親密好友所傳來的Twitter私密訊息 – 「有 沒有看過你的這張照片呀,哈哈 」,還包含一個短網址。因為這位朋友是個攝影師,也有她的照片。所以收到這訊息並不奇怪。於是她點了進去,賓果!這個常用的社交工程陷阱 ( Social Engineering) ,讓她就此中了clickjacking點擊劫持 。你猜到了嗎?這假造朋友發的訊息,裡面的網站連結導到一個會偷密碼的假Twitter網站。

註:點擊劫持(clickjacking)是一種將惡意程式隱藏在看似正常的網頁中,並誘使使用者點擊的手段。比如受害人收到一封包含一段影片的電子郵件,但按下「播放」按鈕並不會真正播放影片,反而是被誘騙到另一個購物網站。

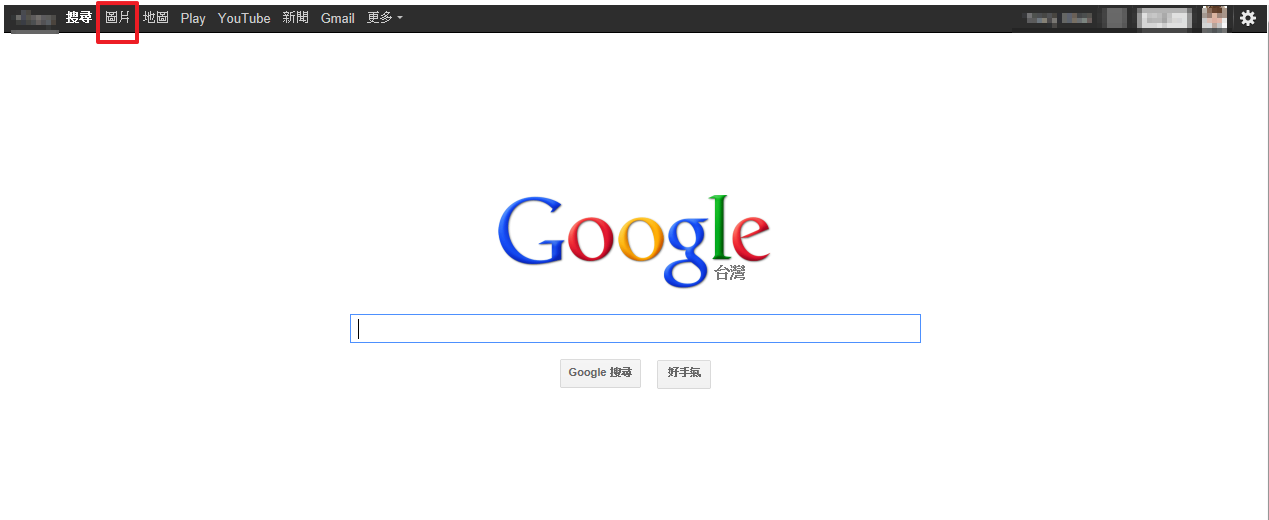

假的 Twitter 登錄頁面,一直出現密碼錯誤訊息,其實密碼已經被偷了

當Sherry從iPad點入這私密訊息裡的網頁連結,行動瀏覽器帶她到看來像是Twitter的登錄頁面,,即使她覺得很奇怪,為什麼照片沒有出現在Twitter應用程式瀏覽器內。正在看電視影集的她 心不在焉的,試了幾次輸入帳號密碼,「假Twitter網站」都顯示密碼錯誤。她很沮喪也放棄了,就上床睡覺了。但這錯誤的嚴重性一直到幾個小時之後就浮現了。

點擊劫持的後果

Sherry睡不著,看了看手機,凌晨四點半。手機出現訊息通知,有則來自朋友的Twitter私密訊息,問說:「你傳給我的是垃圾訊息嗎?還是你真的有我好笑的圖片?」”哦,不!我做了什麼?”Sherry 知道麻煩來了,只因為她點了那個連結。

一整天裡Sherry收到數十封簡訊、Twitter推文、電子郵件和Facebook留言,告訴她有人駭入她的Twitter帳號。

因為登錄到「假Twitter」網站,而給了非法份子Twitter帳號密碼。他們就可以登錄到Sherry真正的Twitter帳號,發送一樣的垃圾訊息跟惡意連結 – 「有 沒有看過你的這張照片呀,哈哈 」給所有關注我的人 clickjacking點擊劫持 。通常出現在社群媒體的動態消息、塗鴉牆和私密訊息(Facebook、Twitter、Google+等等),讓不知情的人點入會竊取密碼和資料的網站。

這結果可能很災難性,如果你的銀行帳號和社群媒體帳號使用相同密碼的話。網路犯罪份子可能會登錄到銀行帳戶,並在幾小時內偷走被害者的錢、身份認證以及盜刷信用卡。

如果你已經中了點擊劫持該怎麼辦?

如果你懷疑可能中了點擊劫持,馬上變更你的密碼 。然後檢查是否有任何新應用程式有權限連到你的帳號,因為它們可能是惡意的,並且會竊取資料。(當你改變密碼時,Twitter會強迫你檢查所有有權限連到你帳號的應用程式。)

如果你有其他重要帳 號 使用已經被竊取的密碼,要馬上全部更換 ,而且不要使用相同的密碼。 繼續閱讀