在去年九月,Facebook宣布要改變使用者的個人檔案呈現還有分享跟管理資訊的方式。對網站來說(不論是社群網路、一般或任何其他網站),常常進行更新或功能加強並不少見,但這次的改變可能是Facebook推出以來最大的一個,也可能是許多新Facebook使用者第一次遇到的改變。

從公布以來已經過了一段時間了,這個被稱為Facebook動態時報(Timeline)的更新終於來了。

什麼是動態時報?

根據Facebook的說法,動態時報會「收集你所有的照片、事件和經歷來說出你的故事」。老實說,我認為這根本就是Facebook的定義,就算沒有動態時報。但不同的是,資訊呈現給你和你所選擇分享對象的方式。舊版本的個人檔案很簡潔有力但也很無趣。新版本就優雅的多,當你看到自己的生活用這樣的方式呈現,很難不自戀地多看幾眼。和About.me的服務一樣,讓你可以用照片來創造出漂亮的個人檔案,比典型的網頁要更加美觀也更具有吸引力。

除了明顯的美感變化外,還有許多值得注意的地方。如果你喜歡跟一大堆人分享很多東西。那底下是是動態時報的重點列表:

封面

你會注意到的第一件事是在頂部的影像區塊,這裡由兩張圖檔組成:一個大的圖檔幾乎跨越個人檔案的全部寬度,還有較小的圖檔疊在左下角。這是你的大頭貼照。大的圖檔(封面照片)是新的功能,可以讓你自己設計來凸顯出個人檔案的基調和風格。底下有幾點建議:

- · 你可能會花許多時間來選出最適合的照片來放在新位置上,所以在有空的時候來做這件事。

- · 如果你選的圖檔太小,系統不會讓你上傳。你需要至少有 399像素寬的圖檔(根據我所得到的消息)。

- · 如果你不是對影像如何在網頁上呈現很了解的專家,那你至少要知道選用高解析度的圖檔,否則當它展開到這大小時,看起來會很可怕,而且有顆粒感。按照一些專業網站所建議的經驗法則,解析度最少要有300DPI(每英吋有300點),所以最好拿大一點的照片來縮圖,比用小尺寸照片放大好得多。

- · Facebook上對圖檔進行編輯的能力很有限,你只能滑動它的位置(如同大頭貼照)。你不能改變大小,放大或是其他可以在照片列印網站上所做的編輯方式。

- · 如果你在教小孩使用這功能,也建議提醒他們要尊重智慧財產權,不要放上沒有版權或可能違法使用的圖片。

主要內容

在封面底下,你會看到自己所有的資訊集合成各個區塊,比方說「關於」區塊結合了你的個人資料,狀態更新、相片、說讚的內容,連結的朋友,Facebook上打卡過的地方等的摘要。

往下則是所有你在使用的應用程式,跟他們通過Facebook所呈現關於你的資訊。這些區塊跟裡面的內容都可以被客製化,所以你可以決定哪些要跟人分享,還有跟誰分享。

你可能會決定你的個人資訊摘要可以公開顯示,你的相片跟狀態更新只會分享給你的朋友,而你的應用程式則只限本人。在讓你的動態時報上線之前,最好花點時間考慮一下這些分享權限設定。

活動記錄

在你的封面照片底下會出現一個「活動記錄」連結。這裡會出現你曾經在Facebook上發表、按讚、分享或做過的一切事情,並且會從最近一直到你一開始建立個人檔案為止。這是專屬你的網頁,也只有你能看得到。

你可以用右上角的「全部」選單來過濾你想要看的東西,你可以選擇只看讚、你的貼文或是相片。

一個真正的動態時報

這對你的個人檔案來說是最有趣的變化了。在你的個人檔案右側,你會看到一個呈現從現在一直回溯到誕生的年表。這就是動態時報。包含了兩個部分:你曾經在Facebook上做的一切(來自活動記錄)跟任何你提供給

Facebook和時間有關的資訊(比方說何時大學畢業)。

您可以輕鬆地跳轉到特定的一年,看看這兩方面所結合出來這一年的資訊。以我自己為例子,我會看到我從不同學校畢業還有在不同公司工作的日子,還有我建立Facebook個人檔案的確切日期(我已經完全忘記了!)

在我看來,這功能非常的酷。但它也是個人資料的寶庫,需要非常仔細地管理,我們也應該要提醒年輕朋友小心地處理它。雖然用這邏輯可以很容易地看到全貌,但是如果沒有妥善處理的話,也很容易讓其他人都能看到。

關於隱私和安全的注意事項

如上所述,你可以控制動態時報上分享的東西,包括你在Facebook所做所分享的事情加上你自己所提供的其他資訊。你可以決定哪些資訊會顯示在你的動態時報上,透過:

- 進入「活動記錄」,選擇要隱藏的特定活動(找到右側的按鈕,選擇「在動態時報中隱藏」)

- 進入「關於」選項(連結在你的大頭貼照底下),點擊每個資訊區塊的「編輯」按鈕(工作經驗、學歷等),如果有任何一個資訊區塊你不希望出現在動態時報上,你可以設成「只限本人」。但是,你不能只單獨隱藏某個工作經歷而希望其他工作經歷仍然出現。如果你真的不希望某段工作經歷出現在動態時報上,唯一的辦法只能從你的個人檔案中刪除掉它。

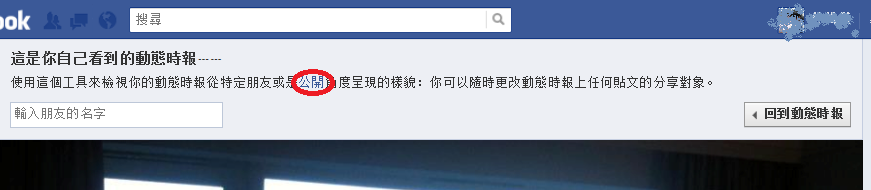

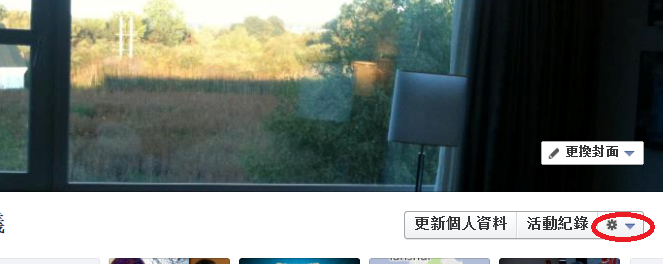

當你把所有的功能都玩了一遍,也對這新個人檔案的樣子感到滿意之後,別忘了確認最後一件事:檢查一下其他人看起來的樣子。在封面照片底下,「活動記錄」的右邊有個齒輪圖示:

點選齒輪圖示並選擇「檢視角度」。會在封面照片上方出現一條訊息顯示:「這是你自己看到的動態時報……」