Uber 真是一家在各方面備受爭議的公司,從已公開浮上檯面的權力較勁到勞資爭議、法規挑戰以及看似惡質的文化,Uber 的地位似乎顯得岌岌可危。

近日,該公司又爆發一件醜聞:Uber 曾於 2016 年遭駭客入侵,使得 5,700 萬名客戶和司機資料遭到外洩 (姓名、電子郵件、電話)。相關報導: Uber:駭客竊走全球5700萬乘客.駕駛個資

此外,另有 60 萬名司機的執照也在該事件中外流。

令人悲哀的是,這類事件總是不斷發生。因為,沒有任何防禦是完美的,駭客總有辦法、而且早晚會想出辦法,就連最安全的系統也無法免於淪陷。資安措施必須接受這項事實,而且當遇到像這樣的事件要迅速因應才能降低衝擊,以便從資料外洩當中盡速復原。

延伸閱讀:

地下市場最搶手的個資:Netflix和Uber使用者帳號

從Uber未經同追蹤乘客位置遭罰2萬美金,談行動應用程式的隱私問題

叫車app也有山寨版?! 冒充叫車應用程式的 FakeToken 木馬再現身

Uber 採取了最糟的做法:試圖掩蓋

但這次的案例,Uber 卻採取了最糟的做法。他們選擇不公開資料外洩的事實,而且還支付歹徒 10 萬美元的封口費。不但如此,他們還刻意讓這筆款項看起來像是臭蟲懸賞計畫的獎金,讓場面更加難看。

付款給歹徒絕對是不明智的作法,而試圖掩蓋一起影響數千萬人的事件更是讓人無法容忍。

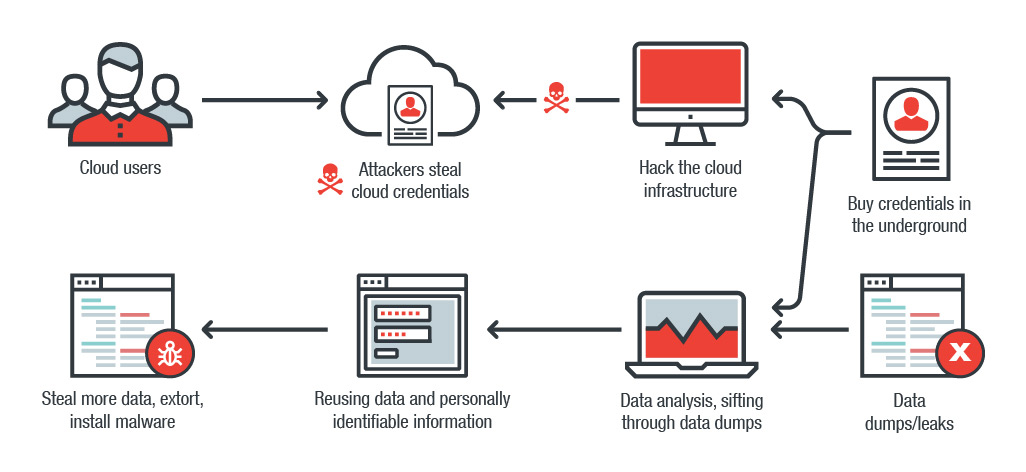

沒人能夠證明歹徒在收到款項之後會確實將資料刪除,這不是數位世界的運作法則。Uber 在聲明中表示他們「相信這些資料從未被拿來使用」,但事實上這說法毫無根據可言,這樣的話根本不值得採信。沒有人可以追蹤這些失竊的資訊最後被賣到哪裡或用到哪裡。難道 Uber 能監控所有的地下論壇、非法交易、或者聊天室?或者檢查每一個網站看看有沒有任何受害的使用者遭到冒名詐騙?

此外,想藉由付款給歹徒來掩蓋資料外洩的事實,只會鼓勵歹徒和其他駭客未來從事更多犯罪活動。數位勒索是我們預料 2018 年將大幅成長的網路犯罪領域,而我們也正與執法機關合作密切進行這方面的研究。

網路犯罪根本就是一種行業,因此當歹徒得手的金額越多,未來就越有本錢開發更多工具來攻擊更多目標。

遭到外洩的使用者的資料,很可能被拿到地下市場販賣

今年至今已發生多起大型資料外洩事件:Yahoo、Verizon、Edmodo、Equifax 等等,每次都有數百、甚至數千萬名使用者因資料外洩而遭殃。 繼續閱讀