資料分析有助於發掘一些模式、關聯以及其他寶貴資訊,對企業決策有莫大幫助。在網路資安領域,資料分析同樣也扮演日益吃重的角色,成為偵測威脅的關鍵。然而,當資料分析被歹徒應用於網路犯罪時又將如何?

從資料外洩事件搜刮而來的7.11 億個帳號,被 Spambot 當銀行木馬發送機

今年八月下旬,一位法國研究人員發現了一個名為「Onliner」的大型公開垃圾郵件機器人 (Spambot),它 利用全球 8 千萬個遭入侵的電子郵件伺服器來散發垃圾郵件,尋找潛在受害者,然後讓受害者感染專門竊取資訊的銀行木馬 URSNIF 惡意程式。Onliner 總計利用了 7.11 億個-相當於歐洲人口的帳號,散播惡意程式,這些被綁架的帳號都是從先前發生的資料外洩事件搜刮而來,例如:LinkedIn資料外洩事件。

[TrendLabs 資訊安全情報部落格:URSNIF 垃圾郵件發現新的惡意巨集躲避技巧]

在今日科技掛帥的世界裡,資料就如同貨幣一樣,因此 Onliner 的案例讓我們見識到歹徒的獲利多麼驚人。也許,資料的價值越來越高,正是網路攻擊日益精密且不擴張的原因。過去,網路犯罪集團大多重複利用其手上僅有的少數資料來盡可能發揮最大效益,例如從事身分盜用。

但今日,網路犯罪集團的目標是更大的資料,希望撒下一個更大的網來提高獲利,並且投入更多資源來收網。所以,處理、管理及儲存資料的技術越新,就越吸引網路犯罪集團覬覦並加以利用。

光是企業 (及一般使用者) 所創造、管理、儲存的資料量 (及轉手的速度),就足以讓資料竊盜集團垂涎三尺。網路犯罪集團與駭客在得手之後,會將這些資料用於其他用途,或拿到地下市場販售。

[延伸閱讀:駭客偷取您的身分資料做什麼?]

資料如何用來從事網路勒索。

商業流程入侵入侵企業內部基礎架構來獲取暴利

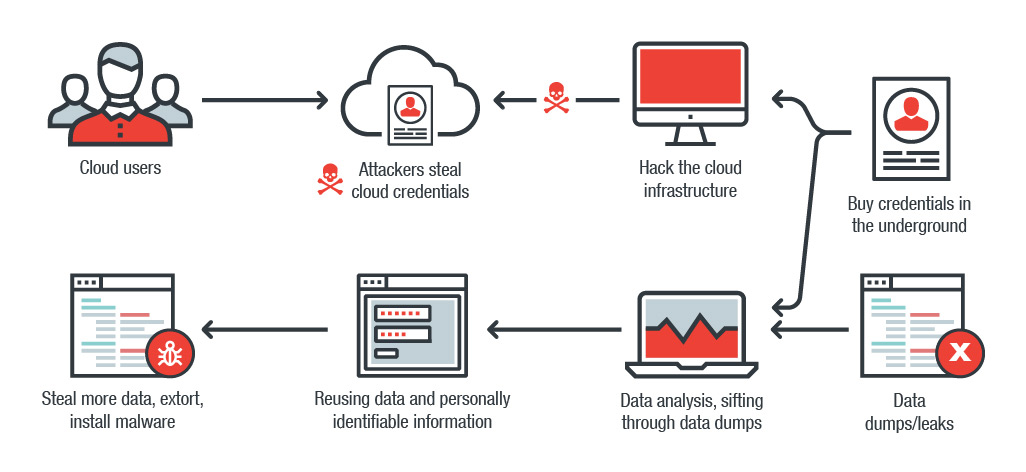

歹徒如何利用資料來從事網路犯罪?其實這樣的情境大家並不陌生,而且有越來越普遍的趨勢:網路犯罪集團會從雲端竊取帳號資料,或經由漏洞駭入儲存帳號資料的系統。還有另一種做法,那就是:直接到地下市場上購買或蒐集駭客對外公開的外洩資料庫,然後再自行篩選出有價值的資料,例如:帳號登入憑證或身分識別資訊。

有了帳號登入憑證,歹徒就能在網路內橫向移動,進而竊取更多資訊,或者將資料加密以進行勒索,或者登入企業基礎架構系統當中植入惡意程式。

[延伸閱讀:暴露在外的大型主機系統如何引來商業流程入侵 (Business Process Compromise) 攻擊]

2016 年 6 月,歹徒 再次利用 2012 年 LinkedIn 資料外洩事件當中所外流的帳號和個人資訊來散發看似真實的網路釣魚郵件。郵件挾帶了一個內含惡意巨集的 Word 文件,會蒐集資料並執行 ZeuS Panda 銀行木馬程式。2016 年攻擊美國舊金山市交通運輸局 (Municipal Transport Agency) 且會覆寫硬碟開機磁區的 HDDCryptor 勒索病毒,專家認為駭客應該是經由暴露在外或無安全保護的遠端桌面來執行病毒,因為一些已遭入侵的系統,其登入憑證在 地下市場上非常容易取得。

商業流程入侵專門入侵企業內部基礎架構來獲取暴利。

其實並非只有大型、亂槍打鳥式的攻擊才會設法利用資料獲利。事實上,登入憑證的竊取、買賣與蒐集,有時候是一貫作業。換句話說,網路犯罪集團和駭客在挑選受害者時,會有明確目標。2017 年 10 月,歹徒將網路釣魚行動所蒐集到的銀行帳戶資料轉用於發送魚叉式網路釣魚郵件給目標銀行的員工,在受騙上當的員工電腦上安裝一個後門程式,進而入侵銀行系統與網路。

[延伸閱讀:歐盟一般資料保護法規 (GDPR) 在數位時代的重要意義]

智慧泰迪熊玩具駭入 80 萬個帳號登入憑證 與 200 萬筆錄音

「物聯網(IoT ,Internet of Thing)」現在也成了歹徒鎖定的目標之一,駭客利用的就是這類智慧裝置蒐集、處理和分析資料的方式。今年 2 月,缺乏安全機制的智慧泰迪熊玩具,據報有 80 萬個帳號登入憑證 (與 200 萬筆錄音) 遭到外洩,這些資料後來都流向地下市場。網路犯罪集團原本希望拿這批資料來從事勒索以賺取暴利。

[延伸閱讀:美國一些大城市在連網裝置安全方面做得如何?]

保護您的資料:駭客大小通吃

毫無疑問,資料正在改變企業的營運方式。在連網日益普及的今日世界,就連最毫不起眼的資料 (如 電子郵件地址) 都可能被歹徒用來賺錢 (如 :散發垃圾郵件)。一般使用者在做任何點選動作之前,都應先稍微想一下。網路犯罪集團很可能利用您的資料來對您不利,因此,請務必確定您所分享的資訊不會招來惡意程式或網路攻擊。

以下是一些資安人員與系統管理員可以採取的五個企業資料保護措施:

- 整合多層防護。

採用一些機制,如:雙重認證 (2FA) 能有助於確保資料安全;應用程式開發人員也應加以效法來保護其撰寫的應用程式,不論其目標是為了企業內部使用,或者是針對廣大的消費者。 - 可能的話,盡量採取最低授權的原則,能不開放的權限就不要開放。

限制駭客在內部系統與網路橫向移動的能力,有助於避免駭客取得敏感的企業資訊或個人資料。在這方面,防火牆、網路分割與資料分類都能發揮作用,尤其對企業內部。 - 盡量縮小打擊面。

備份您的資料 (並確保其完整性) 就能降低資料損毀的衝擊;妥善保護系統管理工具,讓儲存與管理資料的應用程式、網路和系統不會輕易遭到駭入。 - 守護您的閘道。

駭客會利用各種管道來取得您的資料,這就是為何保護您的閘道入口很重要:從電子郵件、網站到行動裝置,尤其是實施個人自備裝置的環境更是需要。 - 隨時保持系統與應用程式更新。

儲存與處理資料的基礎架構一旦出現安全漏洞,將成為駭客入侵並竊取珍貴資料的門戶,因此請務必確實保持其更新。此外,虛擬修補技術不僅可保護一些老舊的系統,還保護那些修補更新尚未釋出的系統。

趨勢科技解決方案

趨勢科技 XGen安全防護能提供跨世代融合的威脅防禦技巧,完整防範各式各樣的威脅,保護資料中心、雲端環境、網路及端點。它藉由高準度的機器學習來保護閘道與端點資料和應用程式,保護實體、虛擬及雲端工作附載。XGen™ 能藉由網站/網址過濾、行為分析及客製化沙盒模擬分析,來防範今日針對企業量身訂做的威脅,這些威脅不僅能避開傳統資安防禦,更能利用已知、未知或尚未公開的漏洞,竊取個人身分識別資訊或將資料加密。聰明、最佳化、環環相扣的 XGen™ 是趨勢科技 Hybrid Cloud Security 混合雲防護、User Protection 使用者防護以及 Network Defense 網路防禦等解決方案的技術基礎。