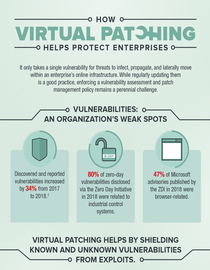

趨勢科技偵測到一波新的網路攻擊使用了最新版本的 FormBook 資料竊取程式。新的 FormBook 變種使用的是最近發現的 Office 365 零時差漏洞 CVE-2021-40444。

趨勢科技偵測到一波新的網路攻擊,使用了最新版本的 FormBook 惡意程式。這是一個 2016 年出現的資訊竊取程式,近年來已有多份 FormBook 的分析報告,包括有關 macOS 的支援。FormBook 最知名的特點是使用經過複雜加密編碼的惡意檔案,以及會攻擊文件檔案的漏洞。直到最近之前,FormBook 大多利用 CVE- 2017-0199 漏洞發動攻擊,但新版的 FormBook 變種會使用最新的 Office 365 零時差漏洞 CVE-2021-40444。

繼續閱讀