所謂零時差攻擊(zero-day attack)就是利用尚未修補的漏洞進行攻擊。通常,未修補的漏洞在廠商釋出修補更新之前,就是一場駭客與廠商之間的競賽,前者試圖開發漏洞攻擊手法,後者則試圖修補漏洞。

所謂零時差攻擊(zero-day attack)就是利用尚未修補的漏洞進行攻擊,因此企業若正在使用含有漏洞的系統,將深受影響。通常,未修補的漏洞在廠商釋出修補更新之前,就是一場駭客與廠商之間的競賽,前者試圖開發漏洞攻擊手法,後者則試圖修補漏洞。以下將詳細說明企業對於零時差漏洞所該知道的事,包括何謂零時差漏洞以及零時差漏洞如何運作,以協助企業更有效降低自身的風險,防範專門利用這類漏洞的威脅。

何謂零時差漏洞(zero-day vulnerability)?

所謂的零時差漏洞或零日漏洞(英語:0-day vulnerability、zero-day vulnerability)是指軟體、韌體或硬體設計當中已被公開揭露但廠商卻仍未修補的缺失、弱點或錯誤。或許,研究人員已經揭露這項漏洞,廠商及開發人員也已經知道這項缺失,但卻尚未正式釋出更新來修補這項漏洞。

這樣的缺失就是所謂的「零時差」漏洞,因為廠商及開發人員 (以及受此漏洞影響的企業和使用者) 才剛知道這個漏洞的存在。隨後,當廠商及開發人員針對這個漏洞提供了修補更新,那這漏洞就會變成「已知」漏洞 (有時亦稱為 N-day 漏洞)。

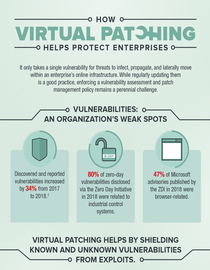

虛擬修補如何協助防範已知和未知的漏洞

當應用程式或企業 IT 基礎架構含有未修補漏洞會如何?這份圖文解說解釋了虛擬修補如何協助企業解決漏洞與修補管理的困境。