開放原始碼軟體如何變成木馬程式?我們又該如何偵測這類程式?要回答這些問題,讓我們來看一下最近我們針對這類檔案所做的一份研究。

木馬化的開放原始碼軟體很不容易被發掘,因為它們看起來就跟正常的軟體一樣,所以這類程式毫不起眼,因此特別適合用於目標式攻擊。但其實若深入追查,還是可以看到一些可疑的行為,並揭發它的不肖意圖。

研究過程

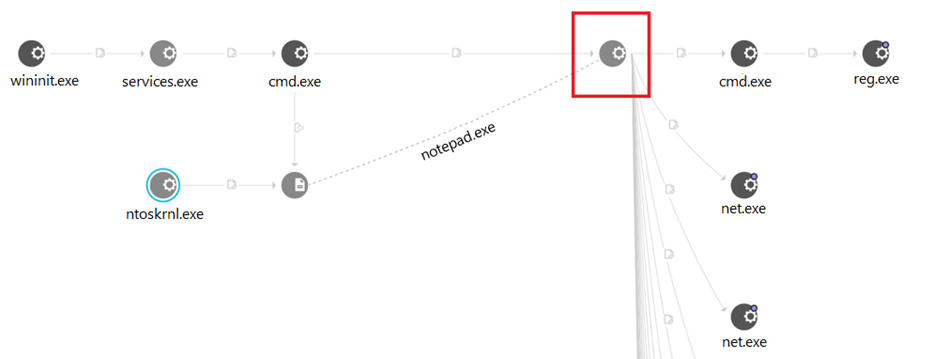

趨勢科技在分析一起資安事件時發現了一個名為「notepad.exe」的檔案相當可疑。因為,大家都知道 notepad.exe 是 Windows 系統內建的「筆記本」程式,而有些惡意程式作者就是喜歡偽裝成這類程式來躲避偵測。

這個 notepad.exe 檔案是經由 ntoskrnl.exe (Windows NT 作業系統核心執行檔) 進入系統。它很可能是經由 ntoskrnl.exe 的漏洞或是網路共用資料夾進入系統,不過根據我們得到的監測資料顯示比較可能是後者。接著,我們又利用根源分析 (Root Cause Analysis,簡稱 RCA) 發現,這個不肖的 notepad.exe 檔案會呼叫以下幾個工具來執行一些可疑動作:

繼續閱讀