在2014年4月到6月出現的各種資安事件,從資料外洩和DDoS攻擊到惡意軟體進化及對隱私的威脅,在在強調了企業需要打造更具策略性的回應機制來處理及預測安全威脅。

這一季內有許多種威脅事件。重大的漏洞問題 – Heartbleed心淌血漏洞,出現在被廣泛應用的加密程式庫OpenSSL。看到了高科技公司及連鎖餐廳輪流成為資料外洩事件的受害者。看到了微軟停止支援後最後一次提供Windows XP修補程式。看到了美國和歐洲司法系統所做出的幾個影響今後如何處理和保護資料的重大決定。

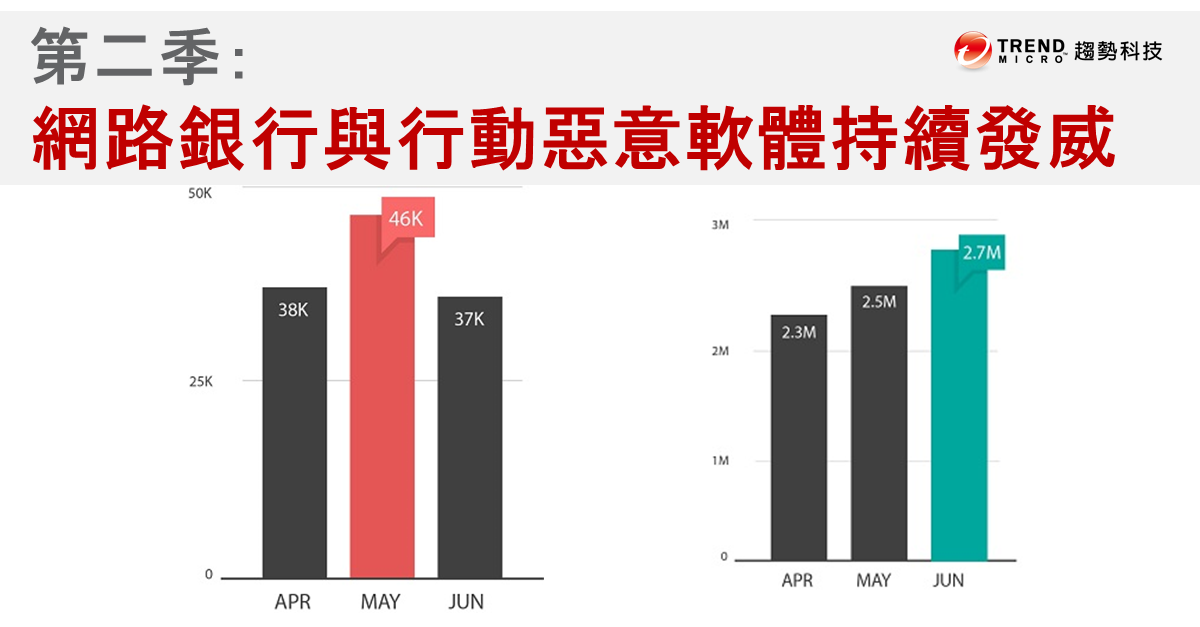

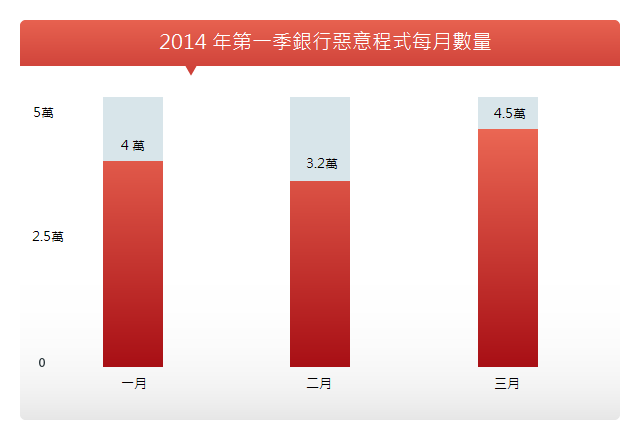

威脅情勢的其他部分繼續成為更大的問題。無論是網路銀行惡意軟體或行動惡意軟體都持續地影響許多使用者:

圖1:網路銀行惡意軟體偵測數量

日本地區本季網路銀行惡意程式數量大增,因為該地區在五月份偵測到大量的 VAWTRAK

變種。 在本季之前,該惡意程式並未被視為網路銀行惡意程式,但其近期的變種已增加了竊取銀行登入帳號密碼和信用卡資訊的功能。

此外,有關 Emmental 行動(「不留痕跡」的惡意程式,專門鎖定行動網路銀行使用者)的研究也顯示電腦和行動裝置的威脅如何搭配得天衣無縫,讓網路銀行惡意程式偵測數量

網路銀行使用者損失慘重。 策劃該行動的網路犯罪集團,專門鎖定使用簡訊傳送連線階段雙重認證密碼的銀行。該行動使用了在地化的垃圾郵件、非常駐的惡意程式、惡意網域名稱服務 (DNS) 伺服器、網路釣魚頁面、 Android 惡意程式、幕後操縱伺服器、還有真正的後端伺服器,整起行動相當複雜。

圖2:行動惡意軟體的累積威脅數量

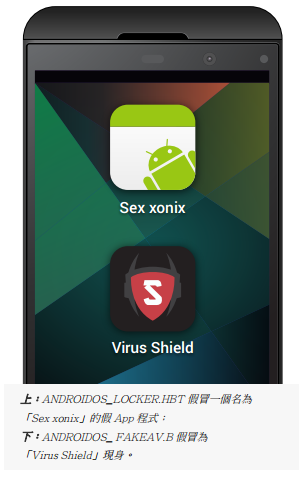

第二季勒索軟體 Ransomware在本季持續散布並不斷進化,衍生出專門攻擊 Android 平台的 ANDROIDOS_ LOCKER.A 惡意程式,該程式的介面會霸占未鎖定的螢幕,而且會防止使用者將它解除安裝。 此外,從 ANDROIDOS_LOCKER.HBT 也可看出行動裝置勒索程式學了不少電腦惡意程式的技巧,包括透過 Tor 洋蔥路由器與幕後操縱 (C&C) 伺服器通訊。受感染的裝置將被要求支付大約 30 美元的贖金來解除裝置鎖定。若不願支付贖金,則必須冒著行動裝置資料全被銷毀的風險。

此外,假防毒軟體又回來了,這次是以名為「Virus Shield」的 App 程式在 Google

Play™ 商店上架販售。假 App 程式 ANDROIDOS_FAKEAV.B 在一週內累積 10,000 次下載,甚至登上熱門付費程式排行榜。