若你將資料備份作業外包給第三方廠商,有考慮過盡量避免選擇位於地震或其他重大天災頻傳地區的廠商嗎?

身為 IT 管理者有告訴員工,所有裝置都要加上密碼保護,包括他們在公司內辦公時可能用到的一些個人裝置嗎?

公司員工都知道萬一發生資安事件該向誰通報嗎?

趨勢科技在過去所紀錄的攻擊事件證實了駭客所共用的一個策略:找出弱點並加以攻擊。不管是紐約時報或是亞洲的小公司,起始點都是透過弱點而入侵。這個弱點可能是關於技術(有漏洞的軟體)或非技術(沒有警覺的員工)。

這個發現強調了要有全面性的防禦來對抗這類攻擊。企業對於針對性攻擊並非束手無策,然而,建立堅強的防禦策略需要資源,以及組織本身的大力配合。

貴公司有設定防範資料外洩等資安目標嗎?為了讓貴公司的心血不會付諸東流,以下是趨勢科技建議你的九項網路資安目標:

1.制定策略:先問自己這六個問題

不論貴公司的企業規模有多大,都應該建立一套完整的網路資安策略並回答下列問題:

- 你的資安團隊該包括哪些人?(這一點我們將在下一段深入說明)

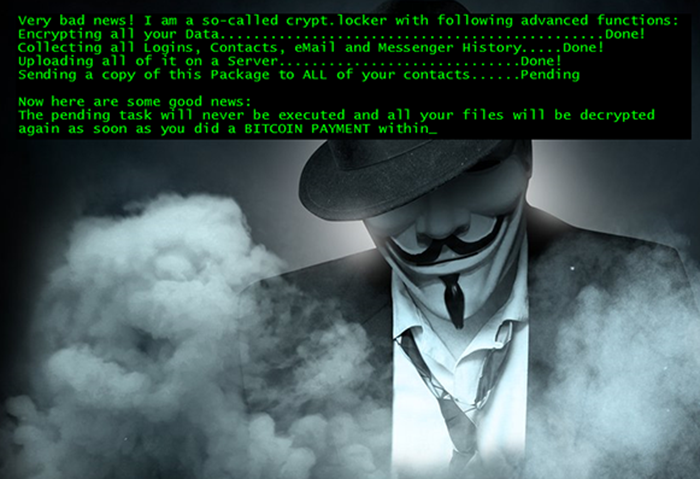

- 萬一貴公司遭到駭客入侵,你該如何因應?

- 萬一遭遇資料遭到外洩,你該如何因應?如何對外溝通並對所有利害關係人說明當前情況?

- 你打算如何對內部實施教育訓練?(這一點我們在以下第四段有更多討論。)

- 你打算如何維持網路資安作業預算?(切記,就算你的預算不足,駭客也不會輕易放你一馬。 )

- 你打算如何因應新的網路資安趨勢,如何說服公司支持你的決定?

(擬定策略是建立強大資安犯罪防禦的一項關鍵。若你沒有任何計畫,那請相信我們,駭客們可是計畫周詳。 )

2.成立網路資安團隊:聘用能夠隨時掌握資安產業趨勢的專家

每家企業都必須擁有某種形式的網路資安防護。若你是一家小型企業的老闆,那你就是公司的資安台柱。但隨著公司不斷成長,你的團隊也必須跟著擴編。處理網路威脅的問題不僅耗時費事,而且壓力龐大,你需要適當的 IT 人才來應對網路攻擊。

當你在建立專屬的網路資安團隊時,請聘用能夠隨時掌握資安產業趨勢的專家。不過,你還需要一些有意願學習和成長的員工來熟悉網路資安最佳實務並掌握最新網路威脅。網路資安產業瞬息萬變,因此員工也必須不斷進步。

3.主動出擊:主動發掘可能影響 IT 環境的最新網路威脅,並找出反制之道

坐以待斃只會讓你的企業系統更容易成為駭客的攻擊目標。趨勢科技網路資安長 Ed Cabrera 建議企業應該成立一個「狩獵團隊」。你或許已經猜到,這個團隊專門負責主動發掘可能影響 IT 環境的最新網路威脅,然後找出反制之道。 繼續閱讀