2014 年是「進階持續性滲透攻擊」(Advanced Persistent Threat,以下簡稱APT攻擊) 手法更加精進的一年。隨著越來越多企業升級到新版的 Windows 作業系統,我們發現有些攻擊行動也開始採用更多的 64 位元惡意程式。這類 64 位元惡意程式的範例包括:HAVEX (一種 RAT 遠端存取木馬程式,用於專門針對工業控制系統的攻擊) 以及 WIPALL (Sony Pictures 遭駭事件的主角)。

隨著歹徒轉進新的 Windows 版本,他們也開始在攻擊當中利用一些正常的工具和功能。Windows PowerShell® 就是一個例子,這是 Windows 7 開始提供的一個功能,可讓系統管理員不需透過圖形使用者介面 (GUI) 就能操作系統的一些功能。歹徒使用 PowerShell 指令來下載惡意檔案,並且越過檔案執行管制原則來執行下載的惡意檔案。

此外,還有一個文件漏洞攻擊範本 TROJ_MDROP.TRX 也出現在多起APT攻擊當中 。此漏洞攻擊範本很可能已在地下市場上販售及散布,因為它曾出現在多項攻擊行動當中。歹徒只需修改這個漏洞攻擊範本來配合其目的即可。

根據趨勢科技 的資料,.RTF 和 .DOC 檔案是最常被使用的電子郵件附件檔案,這很可能是因為 Microsoft Word® 在任何企業及機構都會用到。

圖 1:2014 年鎖定APT 攻擊最常用的電子郵件附件檔案類型

攻擊所使用的新舊漏洞

2014 年的鎖定APT 攻擊 使用了多個零時差漏洞。例如,兩個針對 CVE-2014-1761 漏洞的 Taidoor 相關零時差漏洞攻擊 ,襲擊了台灣的一些政府機關和某個教育機構,其修補空窗期維持了 15 天。攻擊新的漏洞比攻擊舊的漏洞效果更好,因為廠商尚未釋出修補程式。零時差漏洞經常讓廠商及一般受害者手忙腳亂。

然而,歹徒並未因為使用新的漏洞就放棄利用舊的漏洞。事實上,攻擊舊的漏洞可以收到固定的成效,而且歹徒只需利用一些可輕易買到且經過長期驗證的漏洞攻擊工具即可。

儘管 MS12-027 資訊安全公告已修正了 CVE-2012-0158 漏洞,但此漏洞仍是駭客的最愛。不但如此,它還是 2014 上半年鎖定APT 攻擊最常利用的漏洞。最有名的例子就是 PLEAD 和 Pawn Storm ,這兩項攻擊行動都是利用這個漏洞來滲透目標網路。

全球問題

政府機關依然是 2014 年鎖定APT 攻擊 最愛的對象。不過在下半年,軟硬體公司、消費性電子產品製造商以及醫療照護機構遭到鎖定APT 攻擊 的次數也突然竄升。

此外,我們也統計了與幕後操縱伺服器通訊的受害目標在全球的分布狀況。如以下地圖中的熱區顯示,美國、俄羅斯和中國不再是歹徒唯一的最愛,其他熱門的目標還有台灣、南韓、法國與德國。

圖 2:2014 年與鎖定APT 攻擊幕後操縱伺服器通訊最多的國家 (點一下影像可放大檢視)

跟上威脅的腳步

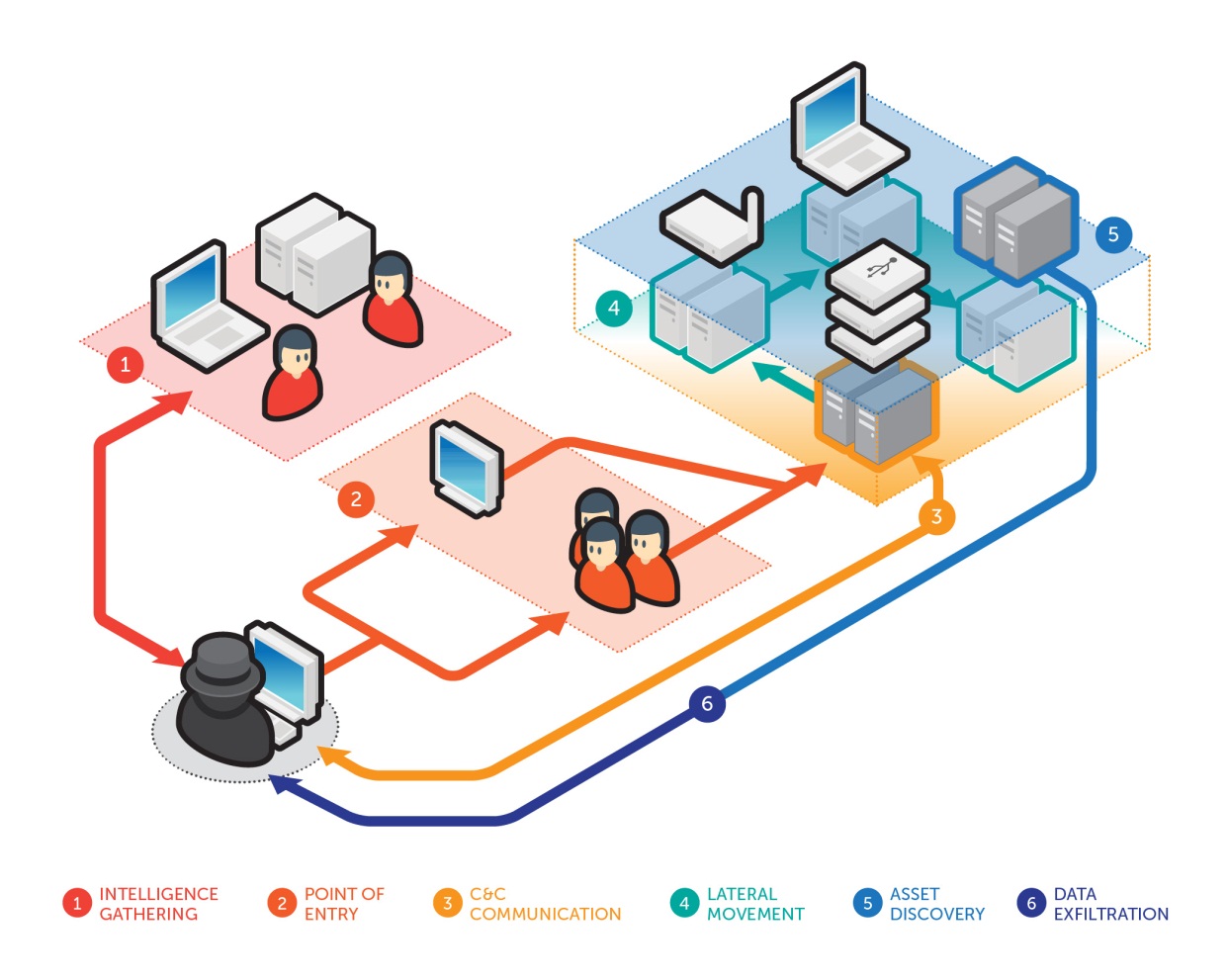

有鑑於鎖定APT 攻擊 數量不斷增加、發動攻擊的困難度不斷下降、防禦的困難度不斷上升,網路安全人員最重要的是從預防到偵測的心態轉變。也就是說,企業必須接受APT 攻擊 勢必攻陷其網路的事實,因此,任何黑名單的機制都將無法遏止有心的駭客。

建立威脅情報是對抗鎖定APT 攻擊的重要關鍵。透過外界的各種報告以及內部的歷史記錄和即時監控資料來了解歹徒所用的工具、技倆及手法,能有助於建立強大的入侵指標 (Indicators of Compromise,簡稱 IoC) 資料庫,這將成為企業採取行動的基礎。但企業不應僅止於了解這類攻擊,還應建立及訓練一些事件應變團隊,並且教育員工、合作夥伴以及上下游廠商認識社交工程技巧與資訊安全的概念,以降低鎖定APT 攻擊 的相關風險。

如需詳細的說明,請參閱我們的 鎖定APT 攻擊趨勢:2014 年度報告

原文出處: https://blog.trendmicro.com/trendlabs-security-intelligence/how-targeted-attacks-changed-in-2014/