全世界的行動電話使用人數預計將會在2019年超過50億。但不幸的是,這樣快速的成長也吸引了網路犯罪分子來想方設法從這眾多的潛在受害者身上賺錢。

網路犯罪分子不斷在尋找新方法來攻擊應用程式、作業系統和軟體的漏洞,試著在廠商發現和修補前先利用這些安全漏洞。ZNIU(趨勢科技偵測為AndroidOS_ZNIU)在Android平台上被偵測超過30萬次,它會植入後門並竊取資料。而另一方面,iXintpwn/YJSNPI(被偵測為TROJ_YJSNPI.A)則能夠造成iOS設備崩潰,證明iOS並非堅不可破。

使用者資料是網路犯罪分子的首要目標 – 從信用卡憑證到電子郵件密碼和聯絡人列表。受害者也會被誘騙下載廣告軟體或是訂閱付費服務。

行動威脅環境不僅充斥著惡意軟體和資料竊賊。趨勢科技光在2017年上半年就已經偵測到超過23.5萬次的Android手機勒索病毒,幾乎是2016年所偵測到數量的一倍。它們或許不像電腦上版本(如WannaCry(想哭)勒索蠕蟲和 Petya)那樣成熟,但隨著行動設備使用率的增加,會持續吸引這類的威脅出現。

因為網路犯罪分子通常會撒下大網以涵蓋更多的潛在受害者,行動用戶要及早保護自己的設備來抵禦威脅。以下是有助於保護你行動設備的一些步驟:

- 定期更新作業系統和應用程式。

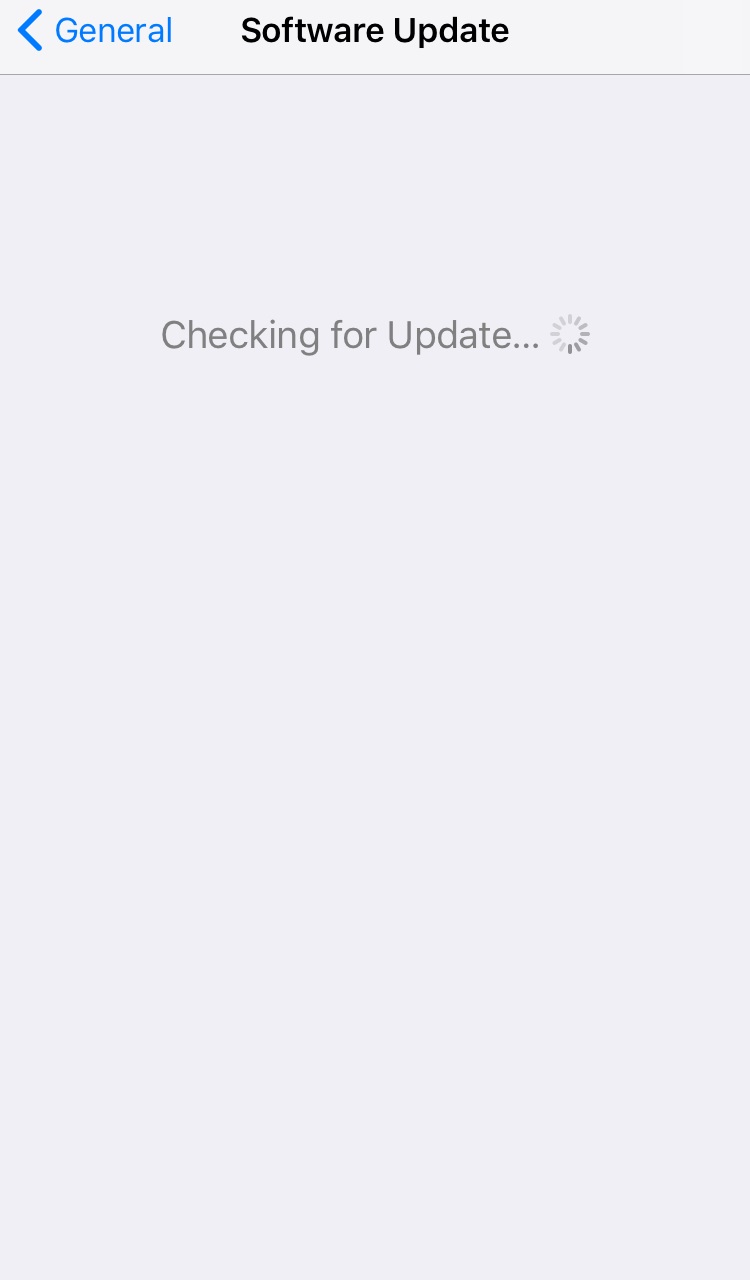

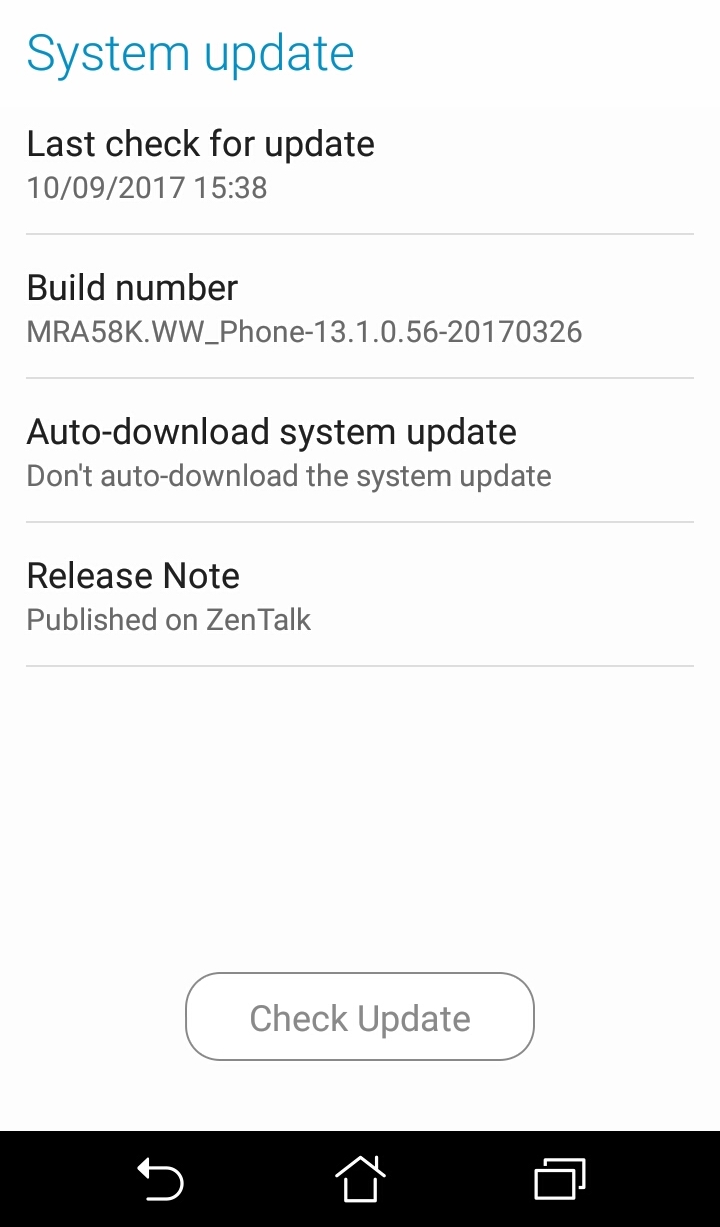

總是會有新的漏洞出現,而廠商會在出現時設法修補自己的應用程式或軟體。iOS使用者可以到設定 > 一般 > 軟體更新檢查系統更新。Android使用者可以到設定 > 關於 > 系統更新內檢查。

圖1、IOS檢查更新的畫面

圖2、華碩Android手機的系統更新畫面