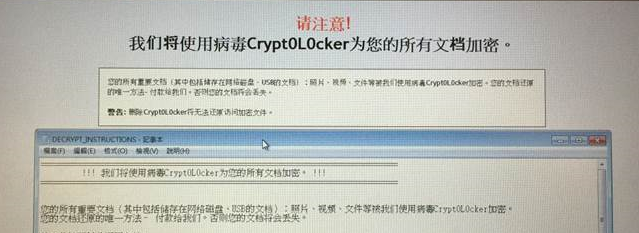

勒索軟體 Ransomware一波一波持續不斷,尤其是最新出現的檔案加密勒贖軟體,例如:CryptoLocker。然而,這類惡意程式還有另一項令人憂心的發展:它們也開始將目光轉移到行動裝置上。

Reveton 又回來了

五月初,有報導指出此勒索軟體是 Reveton 犯罪集團所為。Reveton 是專門散布警察勒索軟體的網路犯罪集團之一,行蹤遍布歐洲和美國,後來又擴散至世界其他國家。

然而,就目前的情勢來看,這些網路犯罪集團似乎已決定將行動裝置使用者也納入他們的事業版圖。趨勢科技先前的努力已使得這群網路犯罪集團的部分人員遭到逮捕,但仍未將他們一網打盡,其中有些人已經轉戰行動惡意程式領域。

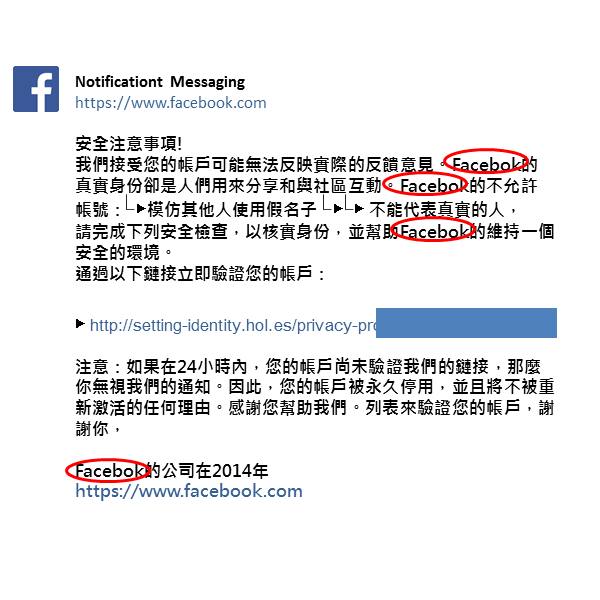

趨勢科技所偵測到的 ANDROIDOS_LOCKER.A就是一例,它是經由特定的網址來散布。其網域包含了「video」(視訊) 和「porn」(色情) 等字眼,所以我們大概了解受害者是如何連上其惡意網址。

當裝置正在執行或使用當中時,該惡意程式會暗中監視使用者畫面上的活動。根據趨勢科技對其程式碼的分析,它會在裝置鎖定時將自己的程式畫面蓋在鎖定畫面上方。如此一來,使用者就無法利用正常方式將它解除安裝,因為它的畫面會一直占據整個螢幕。

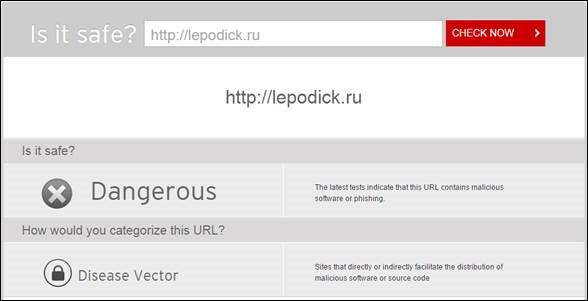

此外,它還會試圖透過多個網址來連上其幕後操縱 (C&C) 伺服器。這些網址現在都已無法連上,不過,其中一個網址先前會顯示色情內容。此勒索軟體顯然有能力傳送資訊到 C&C 伺服器,儘管它因為權限不足而沒有太多功能。

這些網址主要都位於美國和荷蘭的兩個 IP 位址。進一步分析顯示,這些 IP 位址還包含其他一些與這個惡意程式無關的惡意網址。

行動化風潮與最佳安全守則

近兩年來,原本桌上型電腦的惡意程式已逐漸轉進行動裝置。趨勢科技在今年三月即發現了專門以 Android 裝置為目標的比特幣 (Bitcoin) 採礦惡意程式。為了避開這類威脅,趨勢科技強烈建議您不要安裝非來自 Google Play 商店的應用程式,同時在您下載任何 App 之前都應仔細查看其開發廠商,而且要非常小心閱讀 App 的評論以確認 App 的真實性。

這項設定在 Android 系統「設定」當中的「安全性」設定內。此外,安裝一套像「安全達人」免費行動防護App( Android / iOS )的資安軟體,也能提供一層額外保護,幫您偵測來自非官方商店的 App 程式威脅。

◎原文出處:Ransomware Moves to Mobile 作者:Abigail Pichel (技術通訊專員)

想了解更多關於網路安全的秘訣和建議,只要到趨勢科技粉絲網頁 或下面的按鈕按讚

《提醒》在粉絲頁橫幅,讚的右邊三角形選擇接收通知和新增到興趣主題清單,重要通知與好康不漏接

◎ 歡迎加入趨勢科技社群網站