本周資安新聞週報重點摘要,本文分享上週資安新聞及事件。你將會看到新聞的簡短摘要及原文連結來閱讀更詳細的見解。

注意你房間裡的鏡頭,美國一名母親發現她的生活正在「被」直播 T客邦

延伸閱讀:

小心!新款勒索病毒出現 假寶可夢鎖住螢幕畫面 自由時報電子報

Android用戶注意!亂載盜版寶可夢 恐中木馬程式 iSET 2011三立網站

台灣也淪陷了?《Pokémon Go》駭客用「寶貝蛋」占領道館! 自由時報電子報

抓寶沒穿衣 裸照恐外流 台灣蘋果日報網 繼續閱讀

本周資安新聞週報重點摘要,本文分享上週資安新聞及事件。你將會看到新聞的簡短摘要及原文連結來閱讀更詳細的見解。

注意你房間裡的鏡頭,美國一名母親發現她的生活正在「被」直播 T客邦

延伸閱讀:

小心!新款勒索病毒出現 假寶可夢鎖住螢幕畫面 自由時報電子報

Android用戶注意!亂載盜版寶可夢 恐中木馬程式 iSET 2011三立網站

台灣也淪陷了?《Pokémon Go》駭客用「寶貝蛋」占領道館! 自由時報電子報

抓寶沒穿衣 裸照恐外流 台灣蘋果日報網 繼續閱讀

在過去一年,對重要基礎設施所進行的攻擊吸引了大眾的注意。2015年12月對三家烏克蘭地區電廠所進行的遠端網路入侵造成了約22,5000戶停電。惡意軟體(像是 BlackEnergy)被開發來專門針對系統監控和資料採集(SCADA)系統。更具體地說,敵人專注在取得對人機界面(HMI)的控制,這是管理操作控制系統的入口。

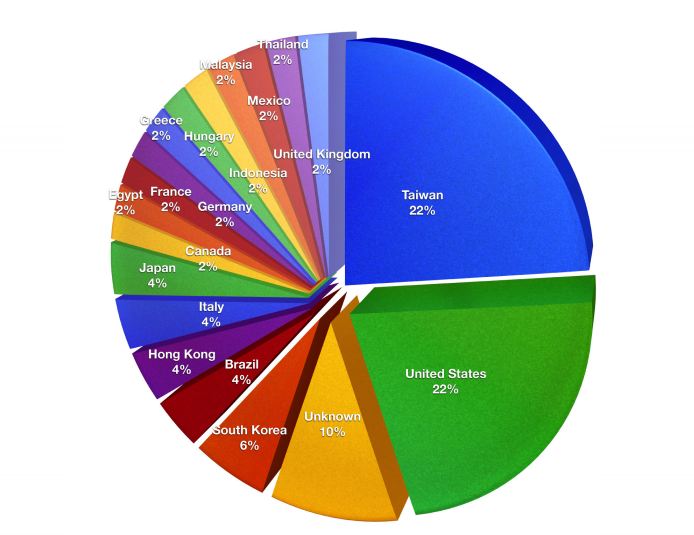

經由分析ICS-CERT所發布的公告及我們零時差計畫(ZDI)內全世界研究人員所提供的漏洞,就能夠清楚地了解受攻擊面是人機介面(HMI)軟體,下圖強調了這些發現:

圖1、SCADA 人機介面(HMI)軟體的常見漏洞 繼續閱讀

或許是受到犯罪集團一再得逞的鼓舞,駭客們不斷開發出新的勒索病毒 Ransomware (勒索軟體/綁架病毒)家族和變種,而且速度快得驚人,最新出現的一個家族叫作「R980」(趨勢科技命名為 RANSOM_CRYPBEE.A)。

經由垃圾郵件或已遭入侵的網站散布

就目前所知,R980 是經由垃圾郵件或已遭入侵的網站散布。就像 Locky、Cerber 和 MIRCOP 一樣,挾帶此勒索病毒的垃圾郵件附檔當中暗藏著惡意巨集 (W2KM_CRYPBEE.A),會從某個網址下載 R980。從今年 7 月 26 日趨勢科技偵測到 R980 至今,已發現多次它連線至該網址。

可加密的檔案類型有 151 種

R980 可加密的檔案類型有 151 種,使用的是 AES-256 和 RSA 4096 演算法。儘管被加密的檔案檔名末端會加上「.crypt」副檔名,但它卻與使用相同副檔名的舊版 CryptXXX 勒索病毒沒有任何相似之處。在加密方面,R980 使用了某個加密服務供應商 (CSP) 的 Windows 軟體程式庫來執行加密。

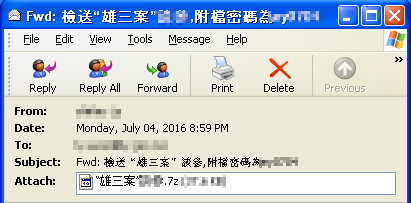

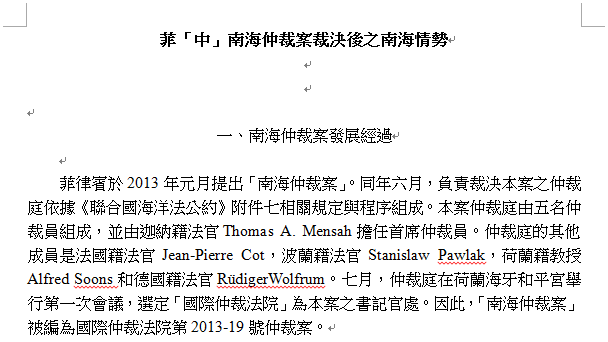

從520就職到南海仲裁案一直到雄三飛彈誤射事件和尼伯特風災都成為攻擊者用來製造魚叉式網路釣魚 (Spear Phishing )誘餌的素材。IXESHE 駭客組織自台灣新政府520上任以來就開始進行密集的攻擊。從其所使用的釣魚信件來看,可以發現攻擊者對於台灣政府的組織架構及輿情相當熟捻,不停利用最新的熱門話題來製作釣魚信件趨勢科技根據對其所使用的惡意後門程式所進行的分析,攻擊者從製造惡意程式,製作社交工程文件到送抵目標只需要5小時,也使得傳統進行特徵碼比對的防毒解決方案難以有效的偵測及封鎖。

IXESHE是著名的「進階持續性滲透攻擊」(Advanced Persistent Threat,以下簡稱APT攻擊)駭客組織,從2009年開始就頻繁地進行網路間諜活動,主要針對東亞的各國政府、電子廠商和一家德國電信公司。其他目標還包括了G20的政府官員以及紐約時報。趨勢科技一直都在密切注意這個駭客組織(IXESHE)所進行的針對性攻擊/鎖定目標攻擊(Targeted attack )攻擊活動,也在2012年推出了技術白皮書來詳述 IXESHE所用的手法及攻擊特徵。IXESHE也曾在2013年及2016年涉及針對北美傳播媒體產業及高科技產業的針對性攻擊。

[延伸閱讀:IXESHE白皮書]

台灣自2009年以來就一直是IXESHE的攻擊目標,而最新的一波攻擊也更新了其所使用的後門工具及通訊模式,同時利用最新的熱門話題(包括南海仲裁案、尼伯特風災和雄三飛彈誤射事件)來透過魚叉式網路釣魚 (Spear Phishing )信件攻擊鎖定的受害者。

精心設計的社交工程誘餌

最新的這一波攻擊從2016年五月開始就進行密擊的攻擊,不停的利用最新熱門話題作為誘餌。從520就職到南海仲裁案一直到雄三飛彈誤射事件和尼伯特風災都成為攻擊者用來製造魚叉式網路釣魚 (Spear Phishing )誘餌的素材。

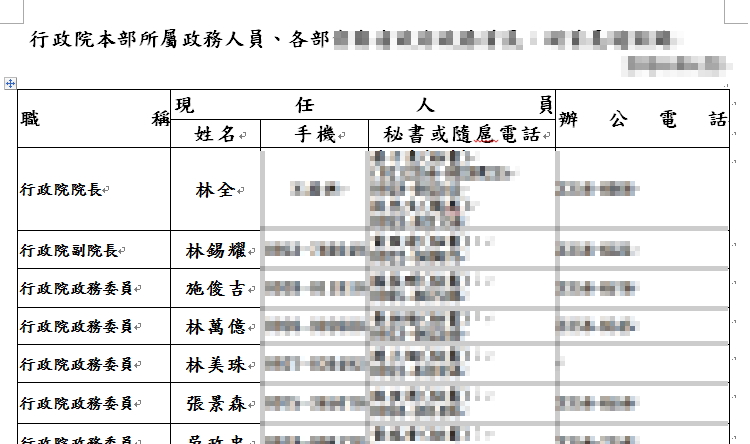

這些精心製作的魚叉式網路釣魚信件不僅僅是利用了熱門話題。其所夾帶的釣魚文件在內容及檔案屬性等細節上也都相當考究,讓人難以分辨真假。而且這些文件所用上的各層級官員姓名、手機號碼等資訊也讓人驚訝於IXESHE對台灣新政府掌握的精細程度。

中正大學犯罪研究中心昨公布今年上半年的治安民調,民眾對「警察維護治安工作」滿意度再創歷年新高達73.7%之滿意度。近期警方迅速偵破震驚社會的台鐵爆炸案以及跨國駭客盜領一銀ATM鉅款案,致本次調查呈現出民眾相當滿意警察維護治安工作的能力,故滿意度趨勢仍持續上升。 繼續閱讀

中正大學犯罪研究中心昨公布今年上半年的治安民調,民眾對「警察維護治安工作」滿意度再創歷年新高達73.7%之滿意度。近期警方迅速偵破震驚社會的台鐵爆炸案以及跨國駭客盜領一銀ATM鉅款案,致本次調查呈現出民眾相當滿意警察維護治安工作的能力,故滿意度趨勢仍持續上升。 繼續閱讀