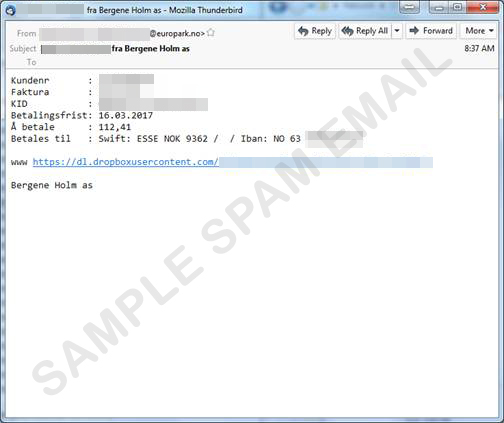

一隻名為TorrentLocker的勒索病毒 Ransomware (勒索軟體/綁架病毒), 利用Dropbox來躲避偵測,雖然該勒索病毒的行為跟之前並沒有太大不同,但是它新的散播方式會讓那些對網路釣魚攻擊缺乏認識的使用者造成威脅。

這些勒索病毒變種主要利用社交工程(social engineering )技術誘騙不知情者,點擊內嵌在網路釣魚郵件內的Dropbox網址。這個網址會連至一個假收據檔案(實際上是勒索病毒檔案)。

裝萌的勒索訊息,使用Python程式語言

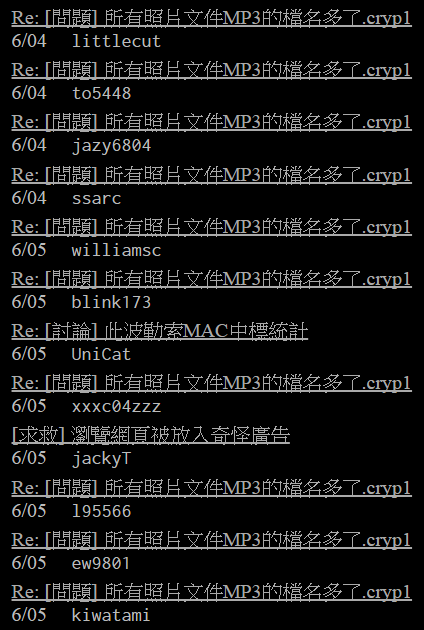

還有幾個使用Python程式語言的勒索病毒值得注意,在二月底出現了PyL33t(趨勢科技偵測為Ransom_PYLEET.A)和Pickles(趨勢科技偵測為Ransom_CRYPPYT.A)。

網路文化對PyL33t勒索病毒產生了重大影響,像是其勒贖通知使用Comics Sans這種似手寫的字體字體,使用1337端口及加密檔案的.d4nk副檔名。一旦PyL33t被下載跟執行在受害者電腦上,它會加密使用.docx、.jpg和.xlxs等副檔名的檔案。

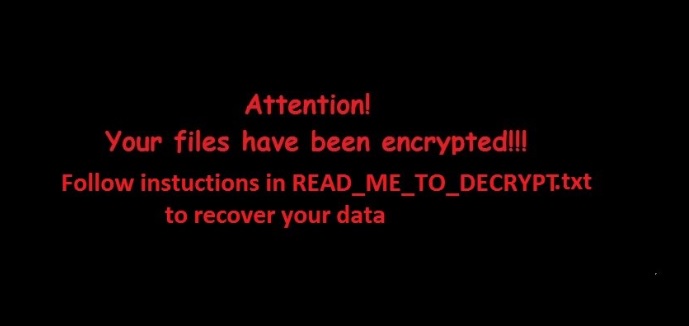

Pickles(醃黃瓜)是另一個使用Python勒索病毒。一旦Pickles感染了受害者電腦,它會加密檔案並用.EnCrYpTeD副檔名重新命名,將桌面改成上述訊息,並且植入檔名為READ_ME_TO_DECRYPT.TXT的勒贖通知,內文要求1比特幣的昂貴贖金(約1,200美元)。解密程式也跟勒索病毒一起植入電腦;但想解密檔案需要密碼。

趨勢科技的勒索病毒解決方案

從中小企業到大型企業的網路設備都是Crysis這類勒索病毒的攻擊目標,業務持續性、財務損失和公司聲譽都受到了威脅。當網路犯罪分子汲汲營營地想要將關鍵資料做為人質,重要的是能夠具備主動式、多層次的安全防護:從閘道、端點、網路到伺服器。

AV-TEST 連續第四個月評比趨勢科技 PC-cillin 雲端版為「頂尖產品」PC-cillin 2017雲端版除針對勒索病毒提供「3+1多層式防護」外,更提供密碼管理、SSL 網站安全憑證偵測、以及社群隱私防護三大獨家功能,跨平台跨裝置全面保護消費者遠離威脅!!即刻免費下載

| 電子郵件和閘道防護

趨勢科技Cloud App Security、趨勢科技Deep Discovery™ Email Inspector和InterScan™ Web Security 可以防禦常被用來散播勒索病毒的管道,如電子郵件和網頁。

|

端點防護

趨勢科技 Smart Protection Suites 在端點層級偵測和阻止與勒索病毒相關的可疑行為和漏洞攻擊。

|

| 網路保護

趨勢科技Deep Discovery Inspector偵測與勒索病毒進入網路相關的惡意流量、連線和其他活動。

|

伺服器防護

趨勢科技Deep Security可以偵測和阻止可疑網路活動和保護伺服器和應用程式免於漏洞攻擊。

|

| 保護中小型企業

Worry-Free Pro透過Hosted Email Security來提供雲端電子郵件閘道防護,偵測和封鎖勒索病毒。

|

保護家庭用戶

趨勢科技PC-cillin雲端版可以封鎖勒索病毒威脅相關的惡意網站、電子郵件與檔案來提供強大的防護。

|

《 想了解更多關於網路安全的秘訣和建議,只要到趨勢科技粉絲網頁 或下面的按鈕按讚 》

《提醒》將滑鼠游標移動到粉絲頁右上方的「已說讚」欄位,勾選「搶先看」選項,最新貼文就會優先顯示在動態消息頂端,讓你不會錯過任何更新。

*手機版直接前往專頁首頁,下拉追蹤中,就能將粉絲專頁設定搶先看。