本周資安新聞週報重點摘要,本文分享上週資安新聞及事件。你將會看到新聞的簡短摘要及原文連結來閱讀更詳細的見解。

資安趨勢部落格一周精選

- IoT+勒索病毒:駭客癱瘓企業的祕方

- 分析惡意程式所用的 SSL/TLS 憑證

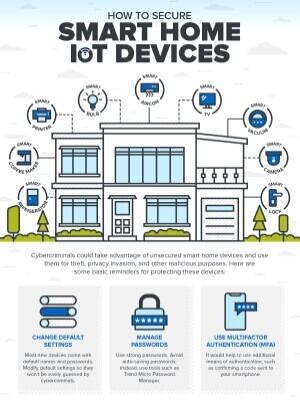

- 如何保護智慧家庭 IoT 裝置、路由器與智慧喇叭?

- 如何保護你的網路遊戲帳號?

- 黑五購物節網路詐騙開跑,別等開箱才後悔!

- 如何從Chrome、Firefox和Edge換掉Bing?

- 假任天堂網站為「黑五購物節」暖身!

- 免費股票交易和投資平台 Robinhood 遭駭,700萬用戶資料外洩

- 爸媽為何要知道「CD9」?「I’m dead」≠我死了,「Gucci」不只是名牌,50 個英文最潮流行語

資安新聞精選

媒體資安重點新聞:

「老同學早安!」熱情加LINE好友邀投資 匯款痛失千萬 聯合新聞網

逾4千家線上商店沒修補Magento已知漏洞,導致客戶刷卡資料曝光 iThome

iPhone用戶隱私遭侵害 蘋果控告以色列間諜軟體製造公司 台灣蘋果日報網

2021 最常用密碼排行榜揭曉!台灣人最愛前 3 名都有「這組數字」 自由時報電子報

駭客正利用微軟Exchange Server漏洞於企業內部寄送惡意文件 iThome

看好雲端軟體市場 趨勢科技啟動四大領域、徵才計畫 經濟日報網

趨勢科技預警:汽車駭客鎖定車用公版系統伺機埋入惡意程式,臺灣汽車供應鏈業者需留心 iThome

電子看板竟播不雅片 麗寶樂園:疑遭駭客入侵 中央通訊社

元宇宙資安真相:廠商攔隱私,駭客劫個資 科技新報網

元宇宙討論熱度高 台灣仍缺乏法規管制 公視新聞網

繼續閱讀