趨勢科技掃描了大約390,000個來自Google Play的應用程式,發現約有1,300個會連到有漏洞的伺服器。其中有15個銀行相關應用程式,39個和線上支付有關,10個和網路購物有關。

前不久,OpenSSL 加密軟體程式庫的 Heartbeat (心跳) 延伸功能被發現含有一個漏洞,此漏洞被戲稱為 Heartbleed (心在淌血) 臭蟲,它存在於所有內含 Heartbeat 延伸功能的 OpenSSL 軟體。當伺服器遭此漏洞攻擊時,駭客就能讀取電腦記憶體當中的資料 (每次最多 64KB),而且完全不留任何痕跡。

Heartbleed臭蟲的嚴重性已經讓無數的網站和伺服器急著去解決這問題。而且這是有理由的,一個由Github所進行的測試顯示,在前10,000名網站(根據Alexa排名)中,有600個受此弱點影響。在掃描的時候,受影響的網站包括了雅虎 、Flickr、OKCupid、Rolling Stone和Ars Technica。

延伸此一安全漏洞的涵蓋率帶出另一個問題,「行動設備也會受到影響嗎?」簡單的說:是的。

行動應用程式,不管我們喜不喜歡,也一樣地容易受到網站的Heartbleed臭蟲影響。因為應用程式通常會連到伺服器和網頁服務來完成各項功能。正如我們之前的文章所提到,有相當大數量的網域受到此漏洞影響。

假如你只是要進行應用程式內購買的動作,所以你需要輸入信用卡資訊。你做完之後,行動應用程式就會為你完成交易。當你拿到了你要的遊戲,你的信用卡資料也會儲存在行動應用程式所進行交易的伺服器上,並可能在那待上一段長度不等的時間。因此,網路犯罪分子可以利用Heartbleed漏洞來攻擊該伺服器以取得資料(如信用卡號碼)。就是這麼地簡單。

那如果應用程式不提供應用程式內購買呢?他們就安全於此漏洞嗎?也不是,只要它會連到網路伺服器,就還是會被此弱點影響,即便你的信用卡不會被影響到。例如,你的應用程式可能會要求你在社群網路上幫他們按「讚」或「關注」他們以拿到免費獎勵。

假設你決定這樣做,並且按下「確定」。你的應用程式有可能會自己去打開網頁,透過自己的應用程式內瀏覽器讓你去登入社群網路。我們並不是說你所連上的社群網路一定會被Heartbleed漏洞影響,但可能性是存在的,因此也就會有風險。

趨勢科技更深入地研究此事,並檢查了熱門行動應用程式所用的一些網頁服務,結果顯示該漏洞依然存在。

趨勢科技掃描了大約390,000個來自Google Play的應用程式,發現約有1,300個會連到有漏洞的伺服器。其中有15個銀行相關應用程式,39個和線上支付有關,10個和網路購物有關。我們還看到了許多使用者會每天用到的熱門應用程式,像是即時通類型應用程式、保健類型應用程式、鍵盤輸入應用程式和最令人關注的行動支付應用程式。這些應用程式會用到敏感的個人資料和財務資料,豐富的資料礦產等著網路犯罪分子來採掘。

可以做些什麼來解決Heartbleed問題和之後呢?我們恐怕要告訴你能做的不多。我們可以告訴你要改變密碼,但如果應用程式開發者和網頁服務供應商沒有去解決他們那邊的問題,這作法就沒有用。這代表他們要升級OpenSSL的修補版本,或至少關閉有問題的Heartbeat外掛程式。

在此之前,趨勢科技提醒你該做的就是停止應用程式內購買或任何金融交易一段時間(包括網路銀行業務),直到你所喜好應用程式的開發者發布修補程式來解決這個漏洞問題。同時我們也會保持更新所有與Heartbleed臭蟲相關的資訊。

@原文出處:Heartbleed Bug—Mobile Apps are Affected Too作者:Veo Chang(行動威脅分析師)

趨勢科技解決方案

趨勢科技Deep Security客戶應該升級到DSRU-14-009,並指定下列規則:

- 1006010 – Restrict OpenSSL TLS/DTLS Heartbeat Request

- 1006011 – OpenSSL TLS/DTLS Heartbeat Information Disclosure Vulnerability

- 1006012 – Identified Suspicious OpenSSL TLS/DTLS Heartbeat Request

同時也能夠透過對網路活動的能見度和控制能力來察覺試圖對此漏洞進行的攻擊Deep Discovery可以透過規則CVE-2014-0160-SSL_HEARTBEAT_EXPLOIT來監控網頁伺服器和檢查SSL/TLS相關流量。一旦發現,Deep Discovery會尋找Heartbeat訊息回應,並檢查是否有漏洞攻擊的特徵出現,特別是連續回應數目、回應資料數量等等。這讓它可以偵測:對監控中伺服器的攻擊,在監控網路試圖去攻擊Heartbleed漏洞。這新的Deep Discovery規則已經發佈且會自動應用,因為是Deep Discovery自動更新程序的一部分。

客戶端應用程式也可能受到Heartbleed漏洞影響。如果它們連到惡意伺服器,Heartbleed漏洞就可能被用來讀取客戶端系統的記憶體。在4月11日,趨勢科技發佈以下規則以保護使用Deep Security和IDF的使用者防護這個漏洞攻擊:

- 1006016 – OpenSSL TLS/DTLS Heartbeat Message Information Disclosure Vulnerability

- 1006017 – Restrict OpenSSL TLS/DTLS Heartbeat Message

檢測工具:

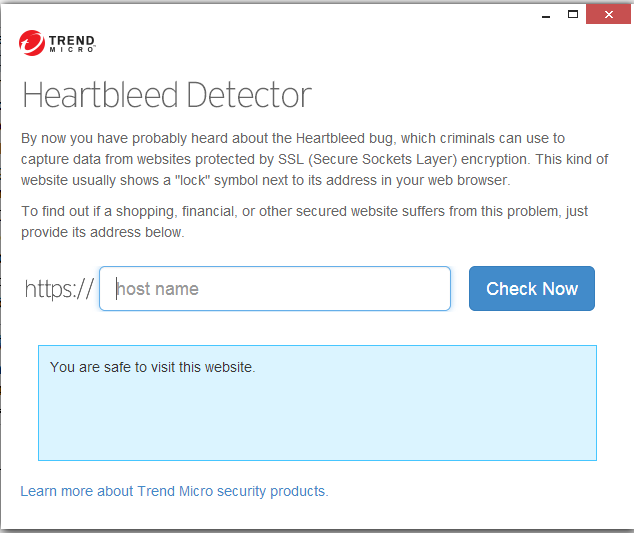

想要線上購物或進行網路交易又怕怕的嗎?輸入網址,檢測網站是否有相關漏洞,到這邊安裝檢測工具