話費詐騙,國際通話費拆帳詐騙及其他詐騙手法:駭客如何透過被駭手機和物聯網(IoT ,Internet of Thing)設備來進行電信詐騙

手機費用暴增的一大原因是詐騙攻擊。最近的犯罪用電信設備成本降低到連個人都可以用來發動攻擊的程度。請參閱趨勢科技與歐洲刑警組織所合作的報告。

電信詐騙並不是新的犯罪手法。它有各種犯罪手法,每種手法也有不同的變形,有許多手法已經存在十多年了。這類犯罪大多並沒有引起執法單位的重視,一直到了最近,因為科技、產業和犯罪能力的發展,使得電信詐騙成為價值數十億歐元的犯罪產業。

兩種主要電信詐騙:訂閱詐騙(subscription fraud)和話費詐騙(toll fraud)

這裡列出兩種主要的電信詐騙:訂閱詐騙(subscription fraud)和話費詐騙(toll fraud)。訂閱詐騙會對電信業者進行商業流程入侵(BPC),攻擊者偽裝成一般客戶並利用一個或多個客戶帳號來進行。話費詐騙更具破壞性,攻擊全球電信網路漏洞。每次事件所竊的金額通常超過100萬歐元。由於這類犯罪通常是跨境進行,所以也使得起訴更加困難。

在這類犯罪事件中,犯罪分子會偽裝成用戶和電信商, 因為無法說服相關電信商自己也是受害者而非肇事者,受害者在某些情況下可能會遭遇長時間的斷線,甚至收到巨額帳單。

電信業者間的信賴關係及其如何引來詐騙?

國際通話費拆帳詐騙(IRSF)是一種依賴於電信業者間“紳士協議”的犯罪,這是一種認為不會被入侵或攻擊的微妙默契。這種全球協議稱為電信業者間的信賴關係,與銀行間的關係相似。當有人惡意利用這信賴關係時,就可以操控流量(對銀行來說是錢,對電信業者來說是高話費電話) 來進行如詐騙和洗錢等活動。加入電信業者間信賴社群的不法業者可以惡意地進行流量重新導向,包括竊聽(可以記錄對話和尋找信用卡號和密碼)和注入惡意軟體。這些通常都包括IRSF方法。

IRSF很吸引犯罪分子,因為它的攻擊風險很低:可以從遠處執行,所賺金錢來自重新導向電信業者間的高話費流量帳單。被重新導向的金錢從受害者的電信業者轉到攻擊者的電信業者,再被迅速取走。

因為這類詐騙可以對物聯網(IoT)進行,因此必須思考到可能涉及的大量設備(像是冰箱或交通號誌),許多詐騙可能會變得更加有利可圖也更難以偵測。如果詐騙來自物聯網關鍵基礎設施(如智慧城市)並因被認為詐騙而封鎖,物聯網所支援的功能就會斷線。因此在運作中使用電信網路的城市和企業要加強安全防護和防詐騙能力,確保服務不會斷線。

IRSF和電信詐騙一直在成長。根據通信詐騙管理協會(CFCA)指出,有些電信業者認為自己收入的18%可能是由組織型犯罪所產生流量組成。CFCA還量化了電信詐騙目前的影響(包括加值服務和竊盜),已經達到了近270億美元。不過有許多電信商因擔心受到監管而沒有回報詐騙損失,後續產生的不便和成本通常就轉嫁給了客戶。因為有許多電信商都相對沉默,使得此類犯罪所造成的實際影響可能遠高於上面所引用的數字。

雖然詐騙主要造成的是財務損失,但利用犯罪所得來支持恐怖主義等活動所帶來的二次影響也不容忽視。

使用國際高費率號碼(IPRNs)產生比一般通話更高的費用

電信業者間的信賴關係有許多可被用來進行話費詐騙的方法。其中一種是使用國際高費率號碼(IPRNs)產生比一般通話更高的費用,會給使用者留下沉重的帳單。話費詐騙家族包含了IRSF,IRSF家族包含了IPRN詐騙,而IPRN詐騙中也有一種技術被稱為short stopping(或電話劫持)。每個類別都有數十種不同特徵、狀況和風險的詐騙類型。此外,IPRN及其他多種話費詐騙(如IRSF)可能也都有電信業者的參與,不管是直接參與或業者只要求業務提高業績卻沒有要求他們選擇非犯罪客戶。

比方說,如果有一家電信商與犯罪分子勾結以獲取利潤,那基地台(及附近的所有行動電話)幾乎沒有任何防止詐騙的保護措施。有些犯罪分子甚至會誇張地建立自己的基地台(也被稱為惡意微基地台rogue femtocell),來影響100公尺或更遠範圍內的設備(包括無線物聯網設備)。

這些攻擊會利用各類型的技術,包括5G、傳統電話幹線、長途網路和衛星。可能會針對包括電話(例如入侵)、網路、電信商或物聯網。

雖然入侵話費流量的詐騙活動相當有利可圖,但可以被偵測,儘管通常是在詐騙發生之後。如果受害電信商偵測到詐騙行為,可以向全球電信當局回報來源電信商,這可以有效地“封鎖”被發現的犯罪來源。不過被發現的犯罪源並不一定是真的犯罪源。犯罪分子可以從另一個來源發起攻擊並讓其成為看似獲利的受害者。結果就是受害者(而非攻擊者)被封鎖或遭受阻斷服務(DoS)攻擊,這也可能是原本的目的。在某些案例中,像島嶼國家、遊輪和其他類似地點甚至會完全被封鎖。

如何進行詐騙?

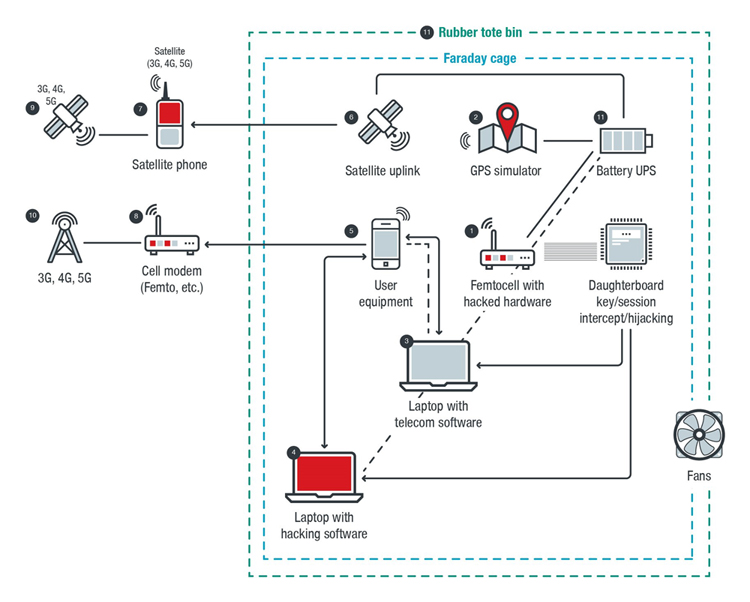

當不法分子加入了電信業者間的信任圈(可能是作為電信商的合作廠商、電信商設備的供應商、秘密與犯罪分子合作的“灰色”電信商或是出售駭客電信服務的“黑色”電信商)時的攻擊複雜程度仍是中等。但當不法分子建立自己的電信戰裝備時(如下圖1所示),這可能很便宜且實際體積也很小,讓攻擊變得更加複雜。對擁有功能性電信戰裝備的攻擊者來說,攻擊變得更加靈活、更有利可圖且風險更小。

圖1、電信戰裝備,各組件共同合作來自動化電信詐騙。

註:針對低功耗物聯網目標可以降低強度,從而降低電池尺寸和總裝配重量或尺寸。

一套電信戰裝備是由不同電信控制設備相互連結組成的網路。而最近,電信設備的成本降低到個人也可以發動這類攻擊的程度。電信戰裝備的組件包括:

- 無線電組件 – 具備修改過硬體的微基地台,可以對使用者設備(UE)收發任意資訊。

- GPS組件 – GPS模擬器,可以發送任意資訊給UE並引起狀態改變,例如漫遊和偽造攻擊源位置(隱藏攻擊者)。

- 電信組件 – 具備電信軟體的筆記型電腦,可以為行動設備的狀態改變增添真實感和技術一致性。

- 傳統IT組件 – 具備駭客軟體的筆記型電腦,可以收集、分類和管理攻擊產生的資料。

- 受害者(“使用者設備”) – 一個或多個行動設備,例如連接物聯網的行動設備(受害者UE可以位在虛線框框外,對範圍內的人或設備進行大規模攻擊)。

- 衛星組件 – 衛星上行鏈路,可以透過衛星網路進行攻擊,引發衛星另一端電信網路的電信計費回應。

- 衛星電話 – 在資料返回電信網路時的過濾點。

- 行動數據機,微基地台等 – 可以發送任意資料到電信網路。

- 具有共同屬性的典型電信衛星。

- 行動通信基地台或其他類型的基地台(5G,4G,3G,LPWAN等) – 可以發送任意資料到電信網路。

- 具備電池和風扇的橡膠手提箱和法拉第籠屏障 – 這讓整套設備可以移動(例如放在汽車中),如果使用汽車充電就可以持續運作下去。(注意,如果目標設備是低功耗物聯網設備,則整體尺寸及功率要求會顯著降低。整套設備可以放在背包或摩托車後座,並且長時間運行。設備可能可以放入背包來進行行動通信攻擊,但電力需求會限制其操作效率。)

值得注意的是,電信詐騙每年都大量增加。但進行的必要成本和復雜性降低了。由於預期5G技術會被廣泛使用,這類攻擊最近也在地下犯罪網路受到關注。因為5G的動態可擴展性和開放性,也放大了IRSF等詐騙的財務影響。

Wangiri(一響即掛斷)詐騙使用自動犯罪撥號器

打擊詐騙不僅是企業或執法部門所該獨自承擔的責任。在互信與資料共享的基礎上建立政府與民間的合作關係是成功的基本策略。歐洲刑警組織已經展示了這作法如何地有效運作,成功進行跨產業活動來打擊詐騙,包含了電子商務、機票欺詐和錢騾等多種詐騙領域。為此,歐洲刑警組織在2017年成立了網路電信(Cytel)詐騙工作小組,一開始重點放在最大的網路電信詐騙:IRSF。該小組有來自世界各地18個國家的執法人員,GSM協會(GSMA),太平洋群島電信協會(PITA)、國際電信聯盟(ITU)、趨勢科技及全球超過35家電信公司組成。

在2018年4月,工作小組進行為期兩週的行動,接獲25萬起詐騙交易通報,向執法部門回報了100多起案件,開啟了25起新的調查。此外,有超過1,313萬歐元的詐騙付款被阻止。雖然該行動重點是IRSF,但也抓到了各種其他類型的電信詐騙,其中,Wangiri(一響即掛斷)詐騙和PBX駭客攻擊也在報告中相當顯眼。Wangiri詐騙會用自動犯罪撥號器來打給許多人,如果他們回撥給攻擊者,就會被盡可能地拖延來賺取更多錢。

防範電信詐騙

如上所述,話費詐騙是電信領域的金融犯罪。因此可以透過關聯財務和電信資料在財務層級加以追蹤。作為跨轄區的科技犯罪,可以經由情報彙整來加以預測,越智慧化代表著越快偵測及更可靠的預測。

因為是金融性電信網路犯罪,可以經由預測分析(如新技術所採用的那些)來很好地提前偵測。一個例子是稱為安全編排(security orchestration)的虛擬安全架構,這是一種基於規則的網路管理策略,可以輕鬆地將財務和防詐騙規則加入原生網路管理措施。透過關聯電信事件(如電話撥打、無線通信和訊息)與可用威脅資訊(如IP地址和信譽評比資料),安全管理員將能夠應對不斷增加的電信詐騙事件。

使用物聯網和5G等新興技術的新舊詐騙猖獗也加速了5G機器學習和人工智慧的整合,以建立能精心管理的新模型。這樣才可以讓企業的安全防禦跟得上攻擊者的技術發展。此外,這也有助於企業去應對可能讓他們處於不利地位並對一般客戶產生負面影響的各類型詐騙。這種作法在面對組織型犯罪及其使用的犯罪人工智慧(CAI)時也特別重要。

結論

電信詐騙對電信業者造成嚴重的威脅,導致收入損失,而這也會轉嫁給客戶。它成為了犯罪收入的重要來源,可能會再投資於其他嚴重的犯罪活動。

其他詐騙領域的經驗告訴我們,政府與民間的合作關係是有效應對此類威脅的先決條件。不幸的是,執法單位和電信業者間在大多數情況下沒有達到足夠的互信和合作關係(如金融業那樣的程度)。網路電信(Cytel)詐騙工作小組是解決此問題的第一步。

需要更加努力來確認犯罪分子如何取得進行此類攻擊所需的電信設備,以及他們如何成為電信業者間信任圈的一部分。這些問題及網路詐騙相關其他方面的解決方案會需要由執法部門、產業界和監管機構共同提出。

@原文出處:Toll Fraud, International Revenue Share Fraud and More: How Criminals Monetize Hacked Cellphones and IoT Devices for Telecom Fraud 作者:Craig Gibson(前瞻性威脅研究團隊首席威脅防禦總監)及歐洲刑警組織