趨勢科技 2015 年資訊安全總評年報詳細剖析重大資料外洩、漏洞與地下網路

【2016 年 3 月 9 日】全球資安軟體及解決方案領導廠商趨勢科技 (東京證券交易所股票代碼:4704) 今天發布 2015 年資訊安全總評年度報告「是時候了:資安情勢演變已迫使威脅因應策略面臨調整」。研究機構證實,今日的駭客比以往更大膽、更狡猾、更肆無忌憚,不論是攻擊管道、網路間諜行動以及全球地下網路活動皆是如此,報告中針對2015 年一些最重要的資安事件有詳 系的剖析。

趨勢科技技術長 Raimund Genes 表示:「根據我們 2015 年的觀察,傳統的資料和資產保護方法已捉襟見肘,必須重新檢討、評估如何能維持最高的企業及個人安全等級。網路勒索與網路間諜日益猖獗、日漸複雜,再加上越來越普遍的針對性攻擊,企業的資安策略必須為 2016 年可能規模更大的襲擊預做準備。這樣的認知,也有助於資安產業更有效預測及因應駭客的行動。」

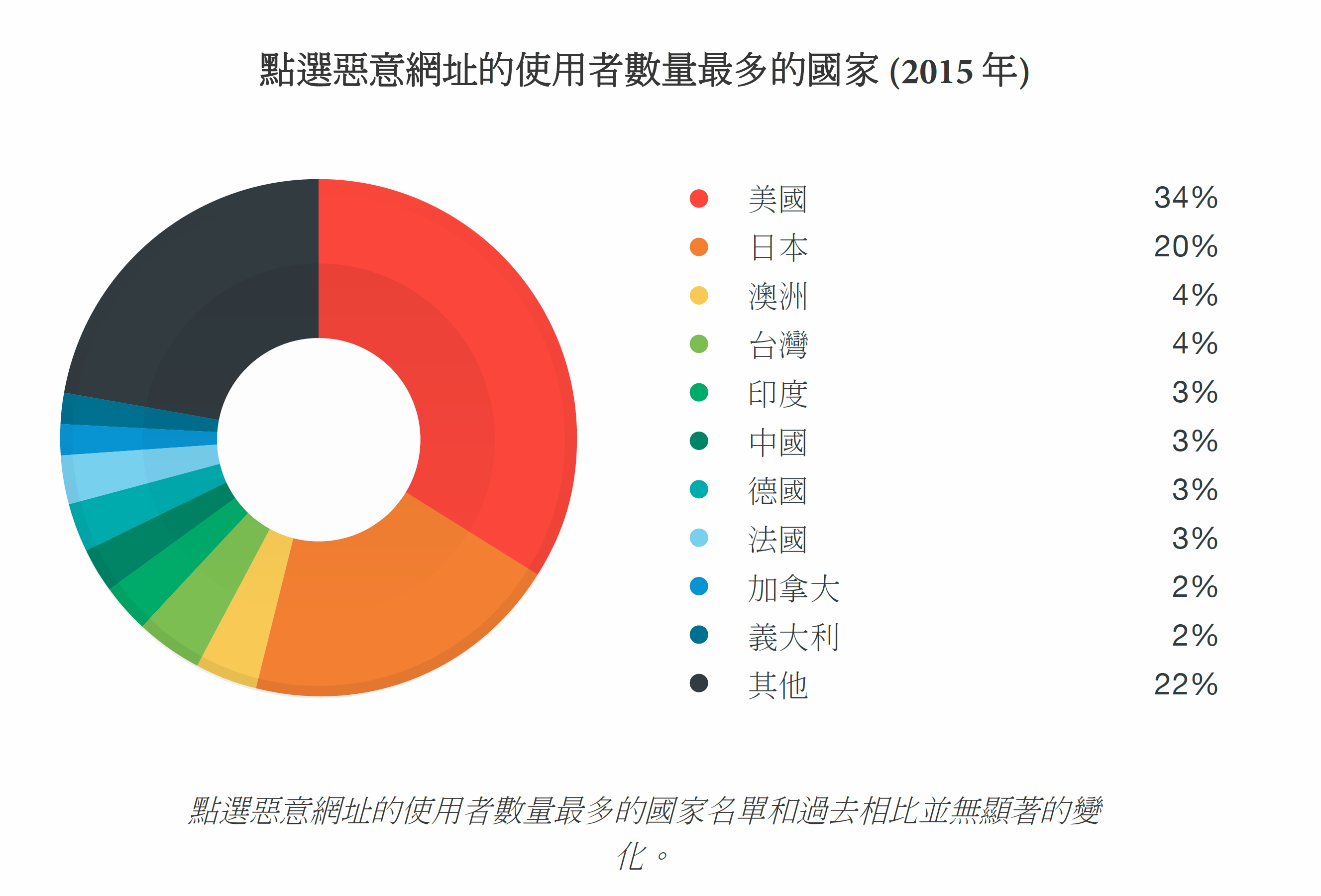

2015年最嚴重的資安問題是網路勒索與網路攻擊。許多知名機構都成了受害者,例如:全球知名的Ashley Madison偷情網站、義大利 Hacking Team 、美國人事管理局 (OPM) 以及美國醫療保險公司偉彭 (Anthem),都發生了嚴重的資料外洩事件,導致數百萬或數千萬的員工和客戶資料外流。而2015 年美國境內發生的資料外洩事件當中有很大部分 (41%) 都是因為裝置遺失所造成,其次是惡意程式和駭客入侵;其中台灣與澳洲點選惡意程式連結數量並列全球第三名。