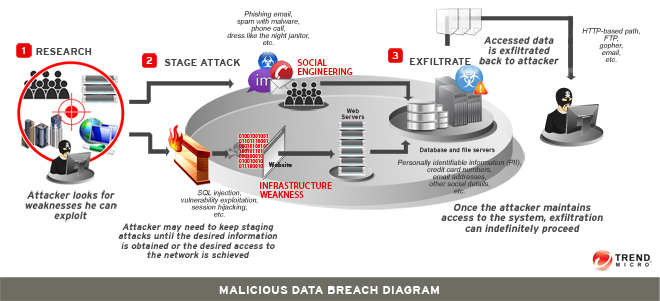

針對性攻擊/鎖定目標攻擊(Targeted attack ) 是全球大型企業機構都擔心 (或應該擔心) 的一項重大問題。這類精心策劃的攻擊分為六大階段,每一階段都清楚象徵著駭客的攻擊進程。

針對性攻擊大約在幾年前首次出現在資安版圖,這段時間以來,這類威脅以及我們對它們的認知,已有長足的進步,並且更加成熟。那麼,我們到底學到了些什麼?它們和過去又有何不同?

在我們一頭栽進針對性攻擊各個不同元素之前,應該先了解一下這類攻擊行動能夠得逞的原因。駭客之所以有辦法進入企業的原因之一,就是因為企業的前線防禦 (也就是員工及員工的安全意識) 太過薄弱。換句話說,「人」才是防範針對性攻擊的第一道防線。

各元素之間的界線並非涇渭分明

針對性攻擊/鎖定目標攻擊(Targeted attack ) 的六大元素 (或階段) 可以看成這類組織性攻擊依序執行的各個步驟,但實際的情況其實並非如此涇渭分明。每當一個階段「達成」之後,並非意味著該階段的所有活動將立即停止。其實同一時間可能會有「好幾個」階段在同時進行,例如:整起攻擊行動的所有階段當中一直會有所謂的幕後操縱 (C&C) 通訊。由於駭客需要隨時掌握目標網路內的攻擊行動,因此,已遭入侵的系統和駭客之間自然不斷會有來來回回的 C&C 流量。

因此,我們最好將每個階段都當成攻擊的不同元素。此外,同一時間,網路的不同區域也可能處於攻擊的不同階段。

這一點對於企業如何因應攻擊有很大的關鍵性影響,企業不能單純地假設自己偵測到「早期」的攻擊活動,就認定沒有「後期」的階段正在進行。正確的威脅因應計畫必須將這點考慮進去,然後再採取適當的因應措施。 繼續閱讀