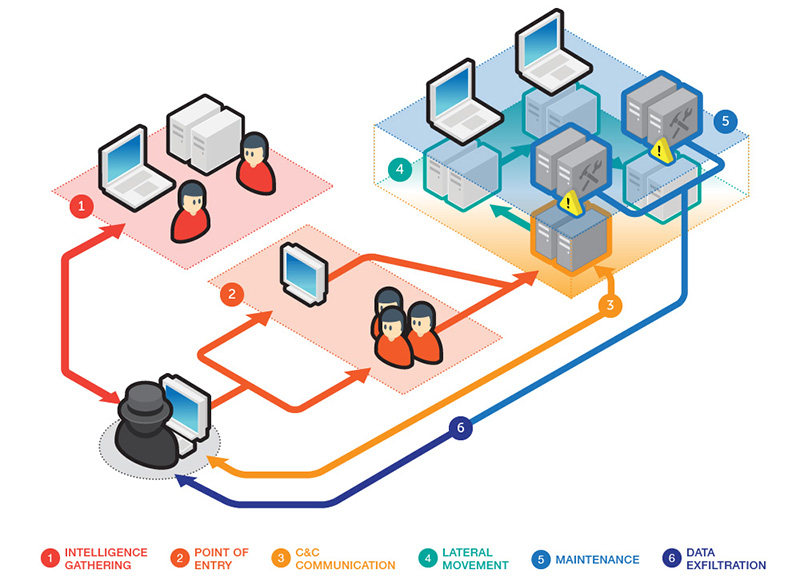

針對性攻擊/鎖定目標攻擊(Targeted attack ) 是全球大型企業機構都擔心 (或應該擔心) 的一項重大問題。這類精心策劃的攻擊分為六大階段,每一階段都清楚象徵著駭客的攻擊進程。

針對性攻擊大約在幾年前首次出現在資安版圖,這段時間以來,這類威脅以及我們對它們的認知,已有長足的進步,並且更加成熟。那麼,我們到底學到了些什麼?它們和過去又有何不同?

在我們一頭栽進針對性攻擊各個不同元素之前,應該先了解一下這類攻擊行動能夠得逞的原因。駭客之所以有辦法進入企業的原因之一,就是因為企業的前線防禦 (也就是員工及員工的安全意識) 太過薄弱。換句話說,「人」才是防範針對性攻擊的第一道防線。

各元素之間的界線並非涇渭分明

針對性攻擊/鎖定目標攻擊(Targeted attack ) 的六大元素 (或階段) 可以看成這類組織性攻擊依序執行的各個步驟,但實際的情況其實並非如此涇渭分明。每當一個階段「達成」之後,並非意味著該階段的所有活動將立即停止。其實同一時間可能會有「好幾個」階段在同時進行,例如:整起攻擊行動的所有階段當中一直會有所謂的幕後操縱 (C&C) 通訊。由於駭客需要隨時掌握目標網路內的攻擊行動,因此,已遭入侵的系統和駭客之間自然不斷會有來來回回的 C&C 流量。

因此,我們最好將每個階段都當成攻擊的不同元素。此外,同一時間,網路的不同區域也可能處於攻擊的不同階段。

這一點對於企業如何因應攻擊有很大的關鍵性影響,企業不能單純地假設自己偵測到「早期」的攻擊活動,就認定沒有「後期」的階段正在進行。正確的威脅因應計畫必須將這點考慮進去,然後再採取適當的因應措施。

針對性攻擊的六大階段:(1) 情報蒐集、(2) 突破防線、(3)幕後操縱 (C&C) 通訊、(4) 橫向移動、(5) 維持運作、(6) 資料外傳。

情報蒐集

任何針對性攻擊的第一階段都是預先蒐集有關目標對象的情報。不過,攻擊中有大量的重要資料必須進入企業之後才能取得,因此,駭客在成功進入企業之後,依然會持續不斷蒐集情報。任何從網路內部蒐集到的資料,都有助於提高後續攻擊的成效。

除了挖掘資訊之外,釐清不同單位之間關係,以及哪些單位會對外聯繫,都有助於駭客尋找進一步攻擊的最佳目標。

突破防線

針對性攻擊傳統上都是利用魚叉式網路釣魚郵件來滲透目標企業網路。雖然這在目前仍是一種有效的手段,但駭客已經開始增加其他的方法。

其中一種方法就是:水坑式攻擊 (也就是入侵目標產業或目標機構經常瀏覽的一些網站,藉此來感染目標)。不過,一旦首次突破防線之後,駭客就能在目標網路上建立更多的進入點。駭客有可能攻擊不同的員工和不同的網段,以確保其攻擊更為全面。

除此之外,駭客在網路上橫向移動的過程當中,還會不斷在各系統植入後門程式,以便在原本已經入侵成功的企業機構當中建立更多進入點。對駭客來說,當舊的進入點被發現並封鎖之後,這些額外的進入點就非常有用。

幕後操縱 (C&C) 通訊

要成功發動一次針對性攻擊,駭客必須能夠有效掌控目標網路內已遭入侵的電腦。我們之前就討論過一些駭客隱藏 C&C 通訊流量的方法,不過,我們最近看到一項新的發展趨勢,那就是利用「企業內部」的電腦來當成 C&C 中繼伺服器。駭客會連上這台企業內部的中繼伺服器,再利用它來傳達指令至其他已遭入侵的電腦。

橫向移動

在針對性攻擊過程當中,駭客會不斷進行所謂的「橫向移動」。而在橫向移動的過程當中,駭客也會進行一些其他階段的工作,例如情報蒐集。同時,也會在更多系統上建立後門來提供更多的進入點。

駭客橫向移動時會使用一般正常的系統管理工具來掩蓋其行徑,其希望達成的目標有三項:(1) 提高自己在目標網路上的權限、(2) 從目標網路內部進行偵查、(3) 讓自己移動至網路內的其他電腦。

這個階段或許是針對性攻擊當中最常不斷重複的步驟,同時也是涵蓋最廣的步驟,因為同一時間還可能包含其他階段在同步進行。在內部偵查和情報蒐集過後,任何情報都可能用來找出下一個可橫向移動的目標,以及任何可找到的資產。

維持運作

針對性攻擊要能成功,駭客必須要能在目標內部持續活動,直到達成任務為止。所以駭客必須透過一些維護性的工作來讓攻擊活動持續運作,包括:不斷變換後門和 C&C 伺服器,或者透過修補程式來防止「其他」駭客利用同樣的漏洞進入目標機構。

資料外傳

針對性攻擊的最終目標就是要將找到的寶貴資料外傳。不過,駭客已入侵的電腦上不一定會有寶貴的資訊,有些系統甚至根本沒有任何值得竊取的資料。

此外,資料外傳的過程可能會對網路造成許多「雜訊」而被資安防護軟體偵測到,因為這些活動可能會造成網路流量異常飆高,超出正常營運的範圍。所以,駭客「隱藏」其傳輸流量的一種方式就是先將偷來的資料集中至企業內的某些電腦,然後再以控制流量的方式對外傳送。例如 PoS 惡意程式就曾使用類似的手法。

針對性攻擊對今日任何企業機構來說都是一項重大問題,在短期的未來之內,這樣情況不會有所改變。對於防禦的一方來說,很重要的一點是認清資安情勢隨時都在演變的事實,如此才能建立適當的必要防禦。

如需更多有關針對性攻擊的詳細資訊,例如:如何運作、駭客動機、對受害者的影響等等,請下載我們的入門指南:認識針對性攻擊:過去和現在有何不同?(Understanding Targeted Attacks: What has

延伸閱讀:認識針對性攻擊:過去和現在有何不同? (Understanding Targeted Attacks: What has Changed?)

原文出處: https://www.trendmicro.com.sg/vinfo/sg/security/news/cyber-attacks/targeted-attacks-six-components/

《 想了解更多關於網路安全的秘訣和建議,只要到趨勢科技粉絲網頁 或下面的按鈕按讚 》

《提醒》將滑鼠游標移動到粉絲頁右上方的「已說讚」欄位,勾選「搶先看」選項,最新貼文就會優先顯示在動態消息頂端,讓你不會錯過任何更新。

趨勢科技PC-cillin雲端版 ,榮獲 AV-TEST 「最佳防護」獎,領先28 款家用資安產品防毒軟體 ,可跨平台同時支援安裝於Windows、Mac電腦及Android、iOS 智慧型手機與平板電腦,採用全球獨家趨勢科技「主動式雲端截毒技術」,以領先業界平均 50 倍的速度防禦惡意威脅!即刻免費下載

《現在加入趨勢科技LINE@,留言即刻輸入 888 看本月好友禮 》

《現在加入趨勢科技LINE@,留言即刻輸入 888 看本月好友禮 》