時代終於來臨。還記得那些科幻影集當中的未來世界,人們只要用嘴巴大喊一聲,或是揮一揮手就能切換電視頻道嗎?互動式連網智慧型電視的時代終於要來臨了,原本遙不可及的假想電視機即將成真,而且甚至更好。

智慧型電視是一種內建電腦作業系統而且能連接網際網路的電視。因此,這些電視能執行特殊用途的應用程式,並存取其他線上內容和資訊。它們可設定針對特定族群提供特定內容,例如,透過家長監護功能,兒童就不會看到不當的內容。

這類電視也可以綁定某個儲值帳號,因此想要觀賞隨選節目只需輕鬆點一下即可。它們甚至可以當成其他內容的儲存和播放裝置,如:相片、音樂及影片。由於電視或影片觀賞經常被視為一種社交的潤滑劑,因此,您也可以直接在智慧型電視上更新您的 Facebook 狀態,針對某個節目發表意見,並看看他人的回應。

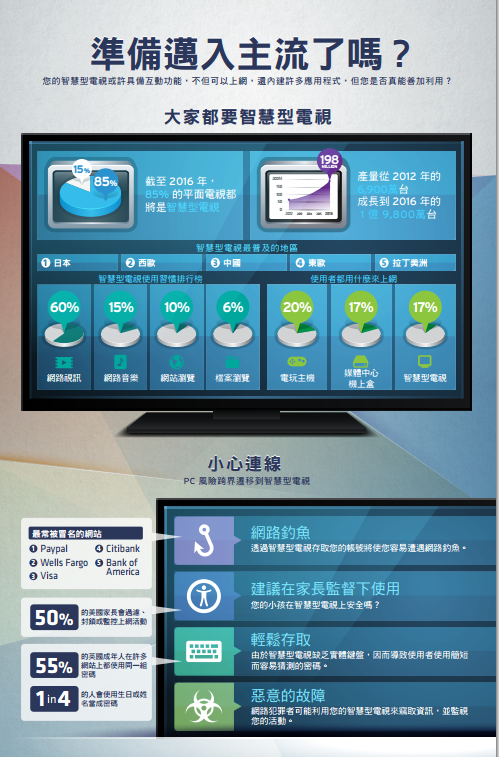

以目前智慧型電視的銷售速度來看,這些電視的產量預計將從 2012 年的 6,900 萬台成長到 2016 年的 1 億 9,800 萬台。屆時,85% 的平面電視都將是智慧型電視。

智慧型電視將為網路使用者帶來新的使用習慣,有 60% 的使用者將直接透過電視觀賞網路影片、15% 從網路收聽音樂、10% 瀏覽網站、6% 存取檔案。

infographic 資料圖表 IOE-Smart TV 智慧型電視

既然智慧型電視必須儲存個人資訊才能讓使用者存取網路帳號,因此網路犯罪者自然而然會想要竊取這些資訊。網路犯罪者一旦取得您的資訊,他們就會利用暴力破解方式來試圖取得更多資料。這並非一件難事,由於智慧型電視沒有實體鍵盤的關係,絕大多數的成年人 (英國為 55%) 都只使用很容易猜測的簡單密碼。

有鑑於此,維護安全是智慧型電視使用者很重要的一件事。帳號保護、家用網路安全、節目控管都非常重要。智慧型電視使用者應在網路帳號上使用強化密碼,在家用路由器上設定複雜的登入資訊,並且投資一套可過濾內容並提供家長監護功能與安全控管的防護軟體。

◎原文來源: https://about-threats.trendmicro.com/us/threat-intelligence/internet-of-everything/understanding-ioe/are-smart-tvs-ready-for-prime-time